よむ、つかう、まなぶ。

「中小病院向け電子カルテ及びレセプトコンピュータ標準仕様書(基本要件)(案)」 (90 ページ)

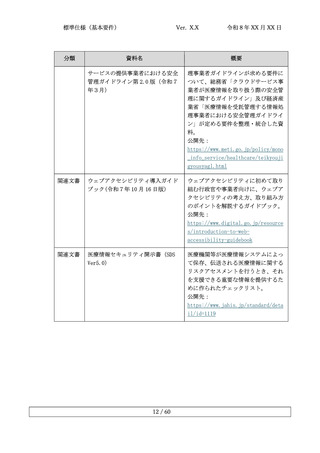

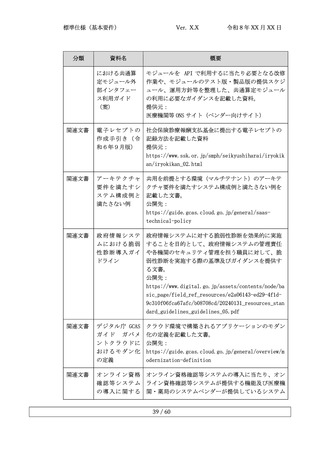

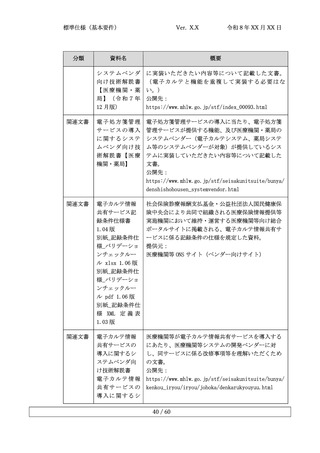

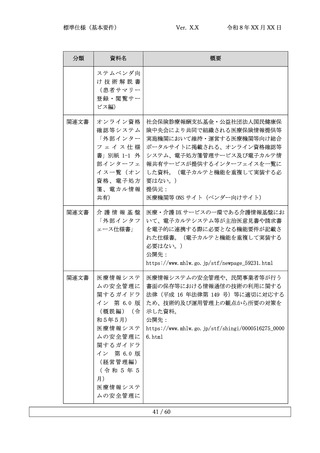

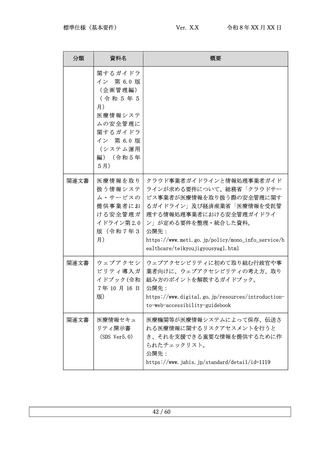

出典

| 公開元URL | |

| 出典情報 | 「医科診療所向け電子カルテ及びレセプトコンピュータ標準仕様書(基本要件)(案)」及び「中小病院向け電子カルテ及びレセプトコンピュータ標準仕様書(基本要件)(案)」に関する御意見の募集について(2/24)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

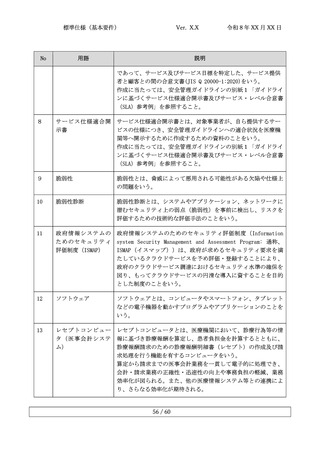

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

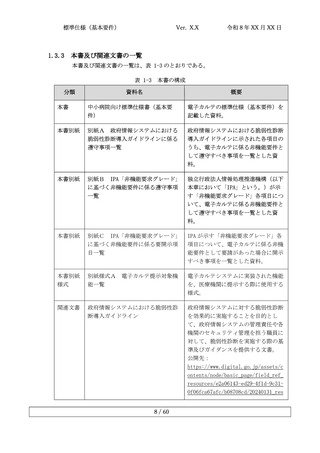

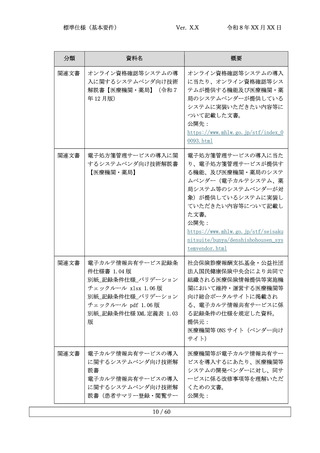

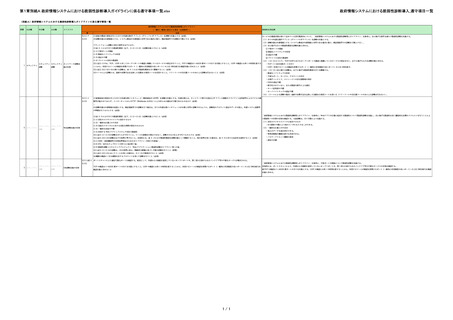

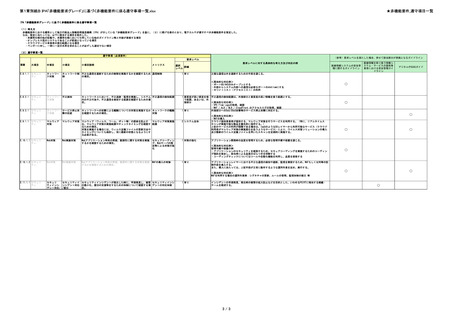

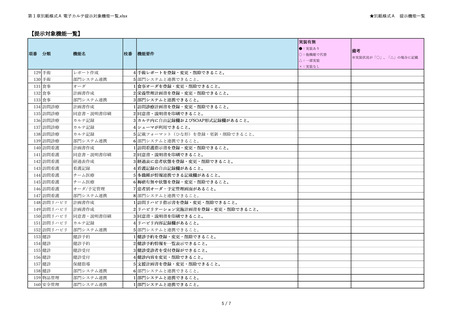

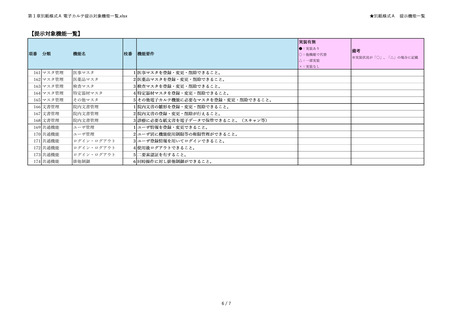

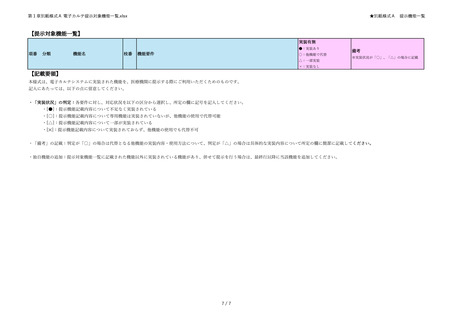

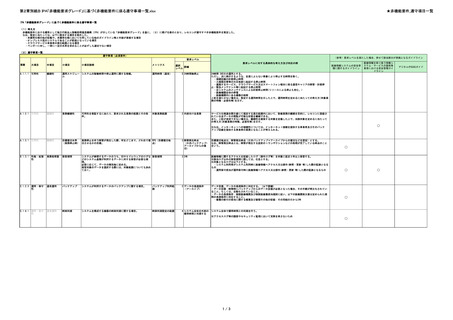

第2章別紙B IPA「非機能要求グレード」に基づく非機能要件に係る遵守事項一覧.xlsx

★非機能要件_遵守項目一覧

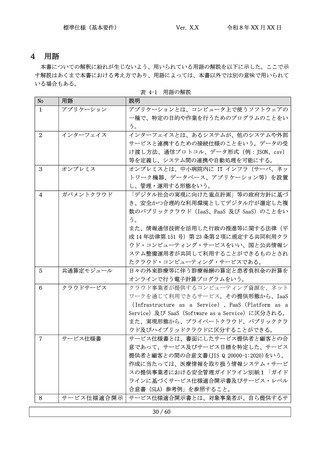

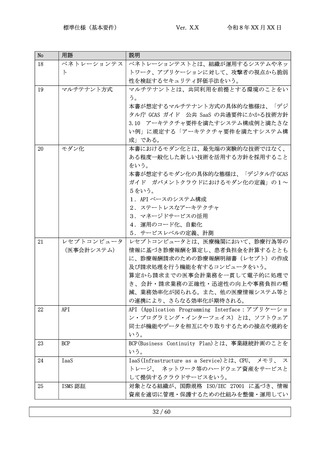

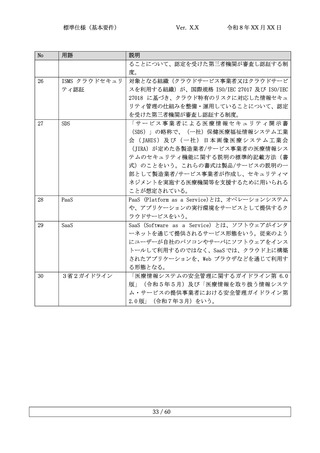

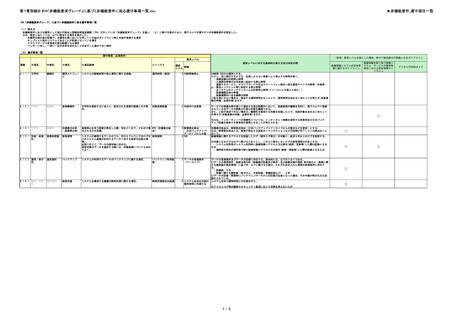

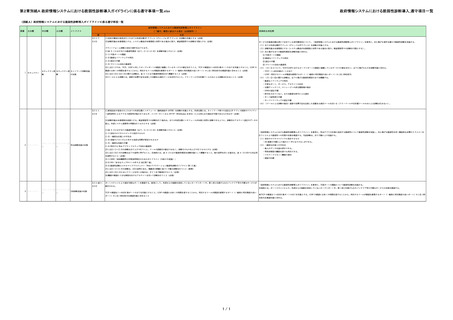

IPA「非機能要求グレード」に基づく非機能要件に係る遵守事項一覧

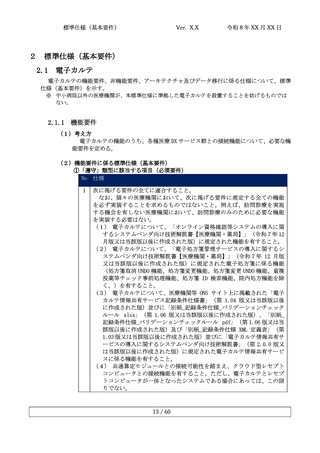

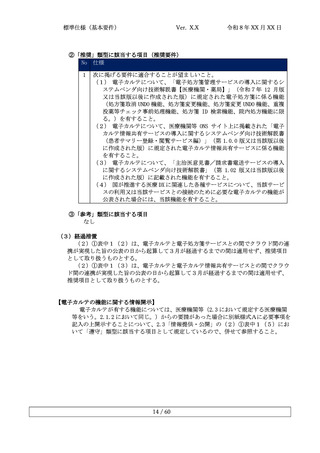

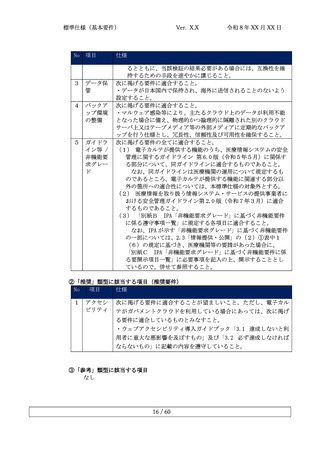

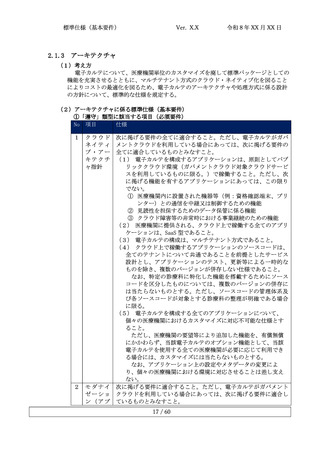

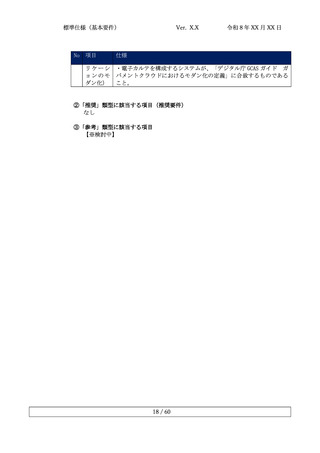

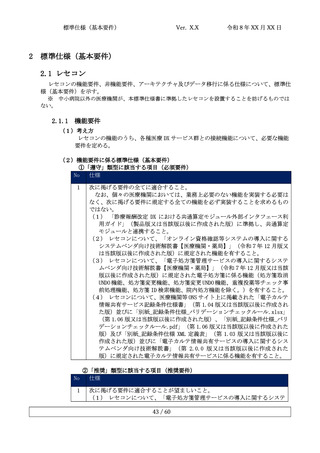

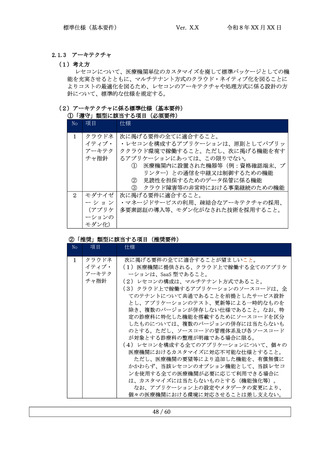

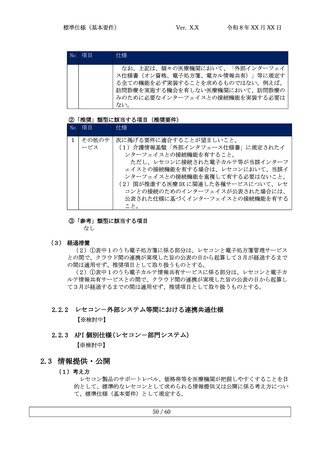

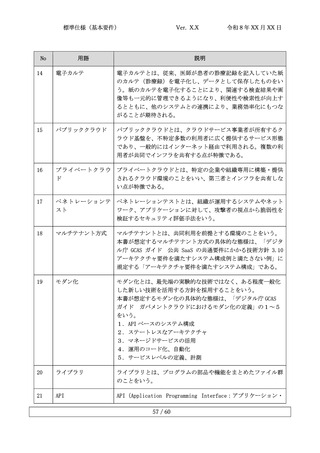

(1)考え方

非機能要件における標準として独立行政法人情報処理推進機構(IPA)が示している「非機能要求グレード」を基に、(2)に掲げる表のとおり、レセコンが遵守すべき非機能要件を策定した。

なお、策定に当たっては、以下に該当する項目を除外した。

・本標準仕様の他の記載や、本標準仕様において引用している他のガイドライン等と内容が重複する項目

・オンプレミス型のシステムであることが前提となっている項目

・クラウドサービス事業者の責任範囲となる項目

・ベンダーに対し、一律に一定の水準を求めることが必ずしも適切でない項目

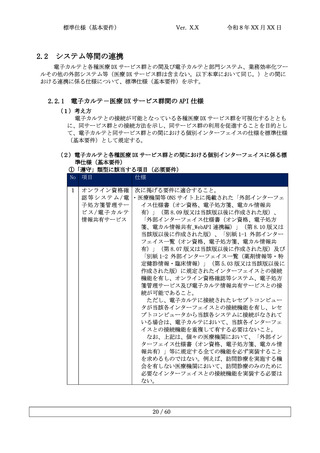

(2)遵守事項一覧

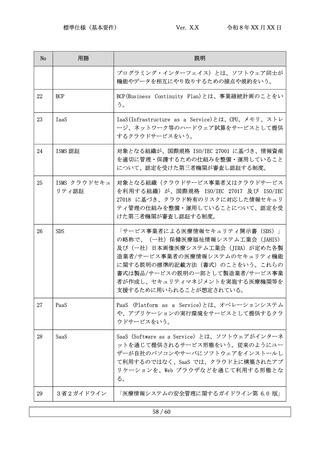

遵守事項(必須要件)

(参考)要求レベルを満たした場合、併せて該当部分が準拠となるガイドライン

要求レベル

項番

大項目

E.8.1.1 セキュリ

ティ

中項目

小項目

小項目説明

メトリクス

ネットワー

ク対策

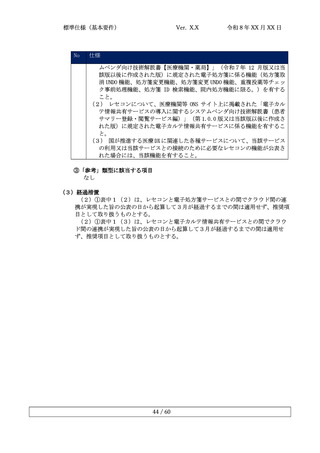

ネットワーク制 不正な通信を遮断するための制御を実施するかを確認するため 通信制御

御

の項目。

要求レベルに対する具体的な考え方及び対応の例

選択

詳細

レベル

1 有り

医療情報システムの安全管

理に関するガイドライン

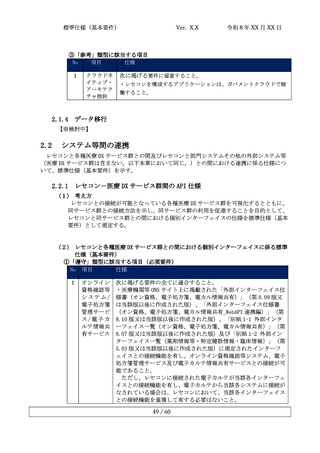

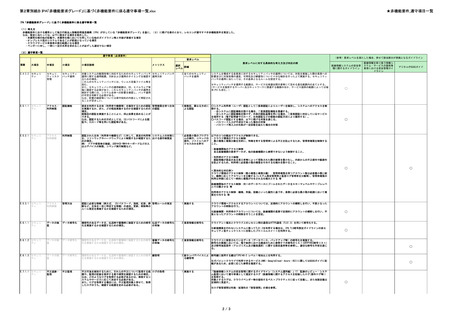

E.8.3.1 セキュリ

ティ

ネットワー

ク対策

ネットワー

ク対策

不正検知

ネットワーク上において、不正追跡・監視を実施し、システム 不正通信の検知範囲

内の不正行為や、不正通信を検知する範囲を確認するための項

目。

サービス停止攻 ネットワークへの攻撃による輻輳についての対策を実施するか ネットワークの輻輳

撃の回避

を確認するための項目。

対策

1 重要度が高い資産を扱

う範囲、あるいは、外

接部分

1 有り

◯

不正通信の検知範囲は、外接部分と重要度の高い情報を扱う範囲とする。

<具体的な対応例>

・VPC Flow Logsの取得、確認

・WAF / ALB / NLB / CloudFront のアクセスログの取得、確認

◯

外接部分へのDoS/DDoS攻撃等のサービス停止攻撃に対応する。

<具体的な対応例>

・WAFの導入

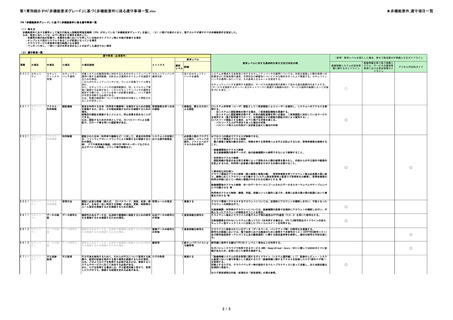

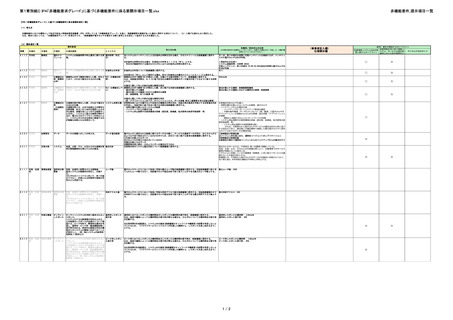

E.9.1.1 セキュリ

ティ

E.10.1.1 セキュリ

ティ

E.10.1.2 セキュリ

ティ

マルウェア

対策

Web対策

Web対策

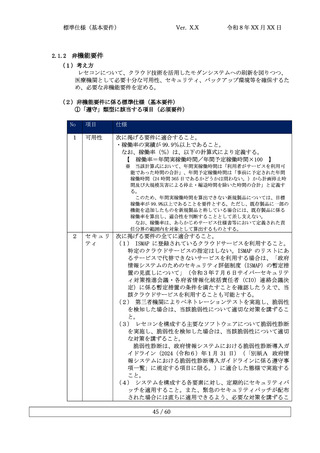

マルウェア対策 マルウェア(ウィルス、ワーム、ボット等)の感染を防止す

マルウェア対策実施

る、マルウェア対策の実施範囲やチェックタイミングを確認す 範囲

るための項目。

対策を実施する場合には、ウィルス定義ファイルの更新方法や

タイミングについても検討し、常に最新の状態となるようにす

る必要がある。

2 システム全体

Web実装対策

1 対策の強化

Web実装対策

Webアプリケーション特有の脅威、脆弱性に関する対策を実施

するかを確認するための項目。

Webアプリケーション特有の脅威、脆弱性に関する対策を実施

するかを確認するための項目。

セキュアコーディン

グ、Webサーバの設

定等による対策の強

化

WAFの導入の有無

クラウド提供事業者が提供する、マルウェア対策を行うサービスを利用する。(特に、リアルタイムス

キャンが実施可能な製品を優先的に採用する。)

上記のサービスの利用が困難である場合は、IaaSのようなOSレイヤーから利用可能なサービス(クラウド

利用者がマルウェア対策の実施責任を負うようなサービス)により、ウイルス対策ソリューションの導入

及び最新のウイルス定義ファイルを用いたスキャンを定期的に実施する。

セキュリ

セキュリティイ セキュリティインシデントが発生した時に、早期発見し、被害 セキュリティインシ

ティインシ ンシデント対応 の最小化、復旧の支援等をするための体制について確認する項 デントの対応体制

デント対応/ /復旧

目。

復旧

1 有り

◯

◯

◯

アプリケーションレイヤーにおける不正な通信の検知や遮断、監視を実現するため、WAFもしくは同等の防

御手段を導入する。

また、導入にあたっては、上記手段が正常に動作するような運用作業を定め、実行する。

<具体的な対応例>

WAFを利用する場合の運用作業例:シグネチャの更新、ルールの管理、監視体制の確立 等

E.11.1.1 セキュリ

ティ

◯

アプリケーション開発時の品質を管理するため、必要な管理手順や措置を講じる。

<具体的な対応例>

管理手順や措置の例:

・アプリケーションのセキュリティを確保するため、セキュアコーディングを実施するためのコーディン

グ規約を策定し、担当者による品質のばらつきを抑制する

・コーディングチェックについてはツールや自動化機能を利用し、品質を担保する

1 有り

デジタル庁GCASガイド

正規な通信以外を遮断するための手段を講じる。

<具体的な対応例>

・ポート80/443のみオープンとする

・外部からシステム内部への通信は必要なポートのみAllowにする

・ホワイトリスト(アクセスリスト)の利用

E.8.2.1 セキュリ

ティ

医療情報を取り扱う情報シ

ステム・サービスの提供事

業者における安全管理ガイ

ドライン

◯

◯

インシデントの早期発見、発生時の被害の拡大防止などを目的とした、いわゆるPSIRTに相当する組織・

チームを組成する。

◯

3/3

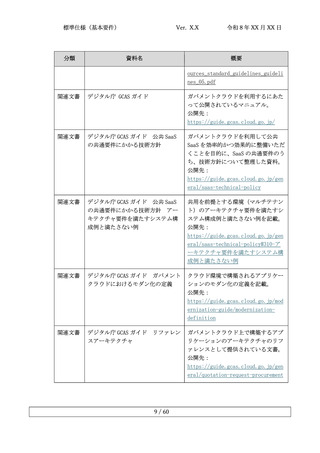

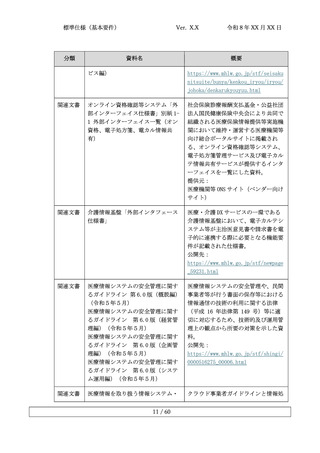

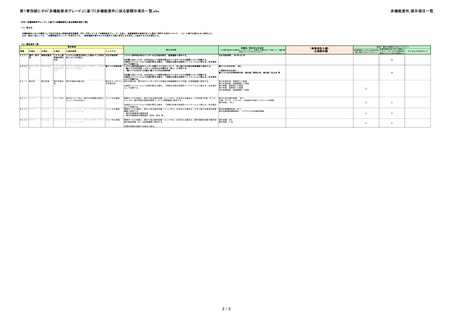

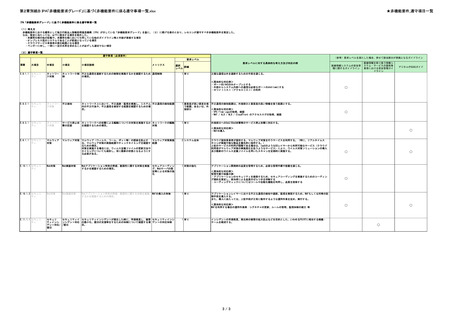

★非機能要件_遵守項目一覧

IPA「非機能要求グレード」に基づく非機能要件に係る遵守事項一覧

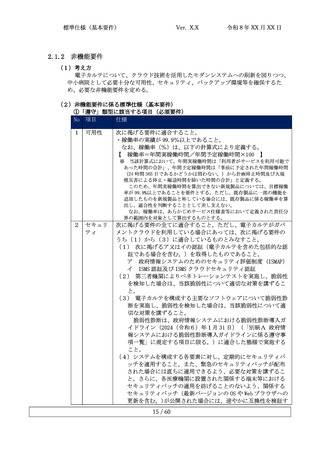

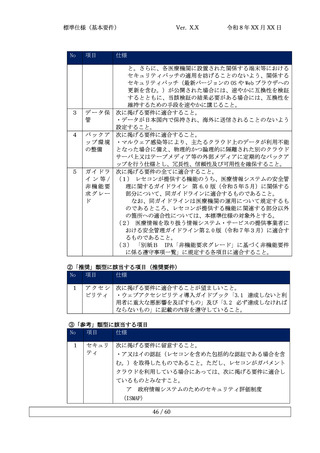

(1)考え方

非機能要件における標準として独立行政法人情報処理推進機構(IPA)が示している「非機能要求グレード」を基に、(2)に掲げる表のとおり、レセコンが遵守すべき非機能要件を策定した。

なお、策定に当たっては、以下に該当する項目を除外した。

・本標準仕様の他の記載や、本標準仕様において引用している他のガイドライン等と内容が重複する項目

・オンプレミス型のシステムであることが前提となっている項目

・クラウドサービス事業者の責任範囲となる項目

・ベンダーに対し、一律に一定の水準を求めることが必ずしも適切でない項目

(2)遵守事項一覧

遵守事項(必須要件)

(参考)要求レベルを満たした場合、併せて該当部分が準拠となるガイドライン

要求レベル

項番

大項目

E.8.1.1 セキュリ

ティ

中項目

小項目

小項目説明

メトリクス

ネットワー

ク対策

ネットワーク制 不正な通信を遮断するための制御を実施するかを確認するため 通信制御

御

の項目。

要求レベルに対する具体的な考え方及び対応の例

選択

詳細

レベル

1 有り

医療情報システムの安全管

理に関するガイドライン

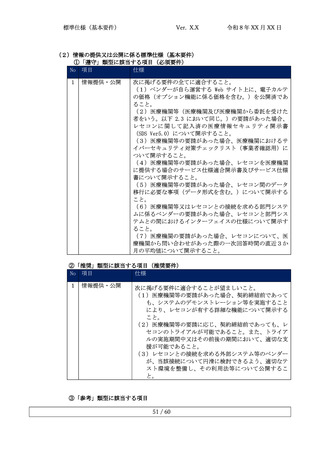

E.8.3.1 セキュリ

ティ

ネットワー

ク対策

ネットワー

ク対策

不正検知

ネットワーク上において、不正追跡・監視を実施し、システム 不正通信の検知範囲

内の不正行為や、不正通信を検知する範囲を確認するための項

目。

サービス停止攻 ネットワークへの攻撃による輻輳についての対策を実施するか ネットワークの輻輳

撃の回避

を確認するための項目。

対策

1 重要度が高い資産を扱

う範囲、あるいは、外

接部分

1 有り

◯

不正通信の検知範囲は、外接部分と重要度の高い情報を扱う範囲とする。

<具体的な対応例>

・VPC Flow Logsの取得、確認

・WAF / ALB / NLB / CloudFront のアクセスログの取得、確認

◯

外接部分へのDoS/DDoS攻撃等のサービス停止攻撃に対応する。

<具体的な対応例>

・WAFの導入

E.9.1.1 セキュリ

ティ

E.10.1.1 セキュリ

ティ

E.10.1.2 セキュリ

ティ

マルウェア

対策

Web対策

Web対策

マルウェア対策 マルウェア(ウィルス、ワーム、ボット等)の感染を防止す

マルウェア対策実施

る、マルウェア対策の実施範囲やチェックタイミングを確認す 範囲

るための項目。

対策を実施する場合には、ウィルス定義ファイルの更新方法や

タイミングについても検討し、常に最新の状態となるようにす

る必要がある。

2 システム全体

Web実装対策

1 対策の強化

Web実装対策

Webアプリケーション特有の脅威、脆弱性に関する対策を実施

するかを確認するための項目。

Webアプリケーション特有の脅威、脆弱性に関する対策を実施

するかを確認するための項目。

セキュアコーディン

グ、Webサーバの設

定等による対策の強

化

WAFの導入の有無

クラウド提供事業者が提供する、マルウェア対策を行うサービスを利用する。(特に、リアルタイムス

キャンが実施可能な製品を優先的に採用する。)

上記のサービスの利用が困難である場合は、IaaSのようなOSレイヤーから利用可能なサービス(クラウド

利用者がマルウェア対策の実施責任を負うようなサービス)により、ウイルス対策ソリューションの導入

及び最新のウイルス定義ファイルを用いたスキャンを定期的に実施する。

セキュリ

セキュリティイ セキュリティインシデントが発生した時に、早期発見し、被害 セキュリティインシ

ティインシ ンシデント対応 の最小化、復旧の支援等をするための体制について確認する項 デントの対応体制

デント対応/ /復旧

目。

復旧

1 有り

◯

◯

◯

アプリケーションレイヤーにおける不正な通信の検知や遮断、監視を実現するため、WAFもしくは同等の防

御手段を導入する。

また、導入にあたっては、上記手段が正常に動作するような運用作業を定め、実行する。

<具体的な対応例>

WAFを利用する場合の運用作業例:シグネチャの更新、ルールの管理、監視体制の確立 等

E.11.1.1 セキュリ

ティ

◯

アプリケーション開発時の品質を管理するため、必要な管理手順や措置を講じる。

<具体的な対応例>

管理手順や措置の例:

・アプリケーションのセキュリティを確保するため、セキュアコーディングを実施するためのコーディン

グ規約を策定し、担当者による品質のばらつきを抑制する

・コーディングチェックについてはツールや自動化機能を利用し、品質を担保する

1 有り

デジタル庁GCASガイド

正規な通信以外を遮断するための手段を講じる。

<具体的な対応例>

・ポート80/443のみオープンとする

・外部からシステム内部への通信は必要なポートのみAllowにする

・ホワイトリスト(アクセスリスト)の利用

E.8.2.1 セキュリ

ティ

医療情報を取り扱う情報シ

ステム・サービスの提供事

業者における安全管理ガイ

ドライン

◯

◯

インシデントの早期発見、発生時の被害の拡大防止などを目的とした、いわゆるPSIRTに相当する組織・

チームを組成する。

◯

3/3