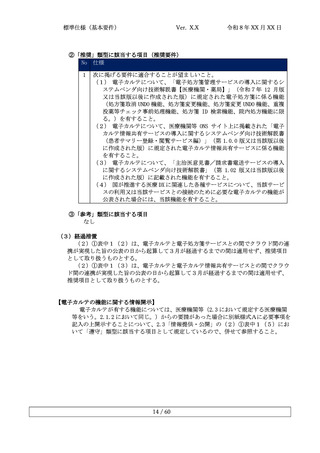

よむ、つかう、まなぶ。

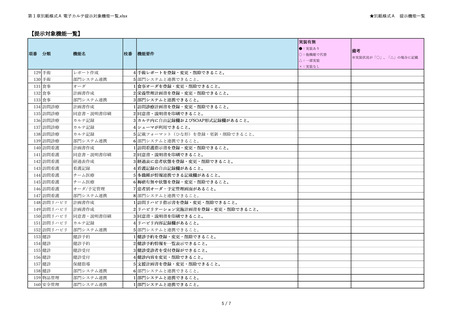

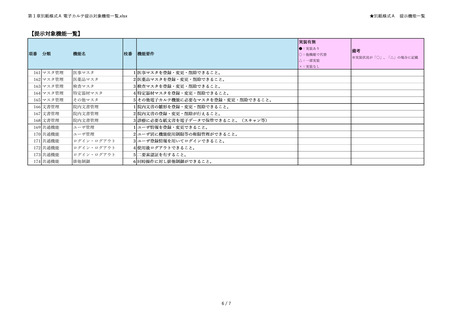

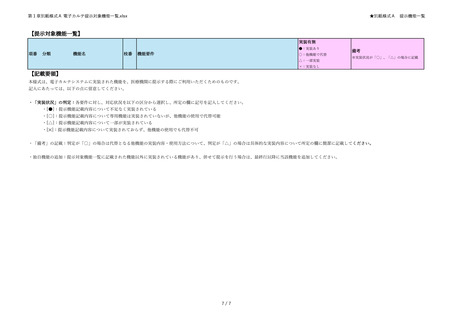

「中小病院向け電子カルテ及びレセプトコンピュータ標準仕様書(基本要件)(案)」 (68 ページ)

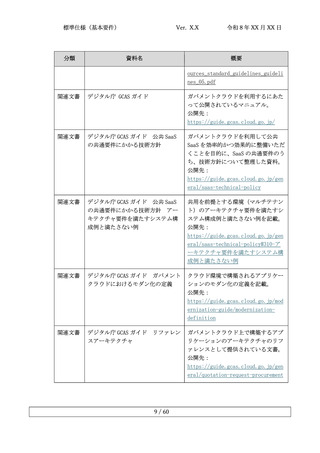

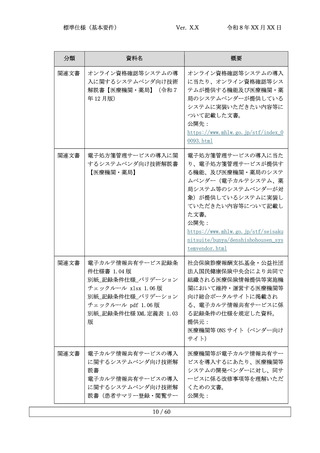

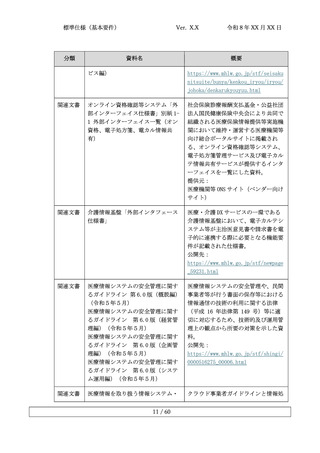

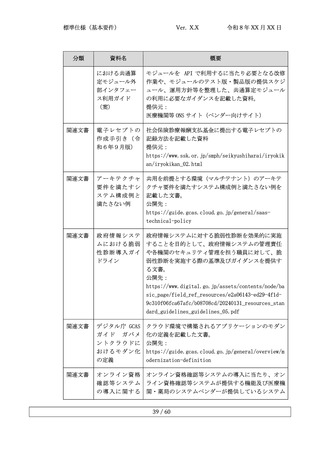

出典

| 公開元URL | |

| 出典情報 | 「医科診療所向け電子カルテ及びレセプトコンピュータ標準仕様書(基本要件)(案)」及び「中小病院向け電子カルテ及びレセプトコンピュータ標準仕様書(基本要件)(案)」に関する御意見の募集について(2/24)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

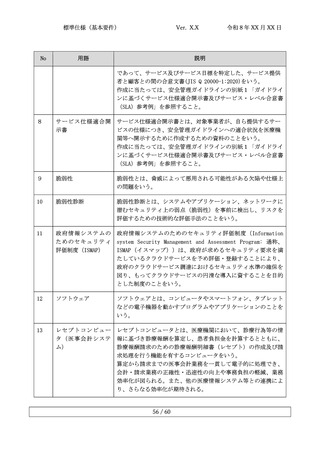

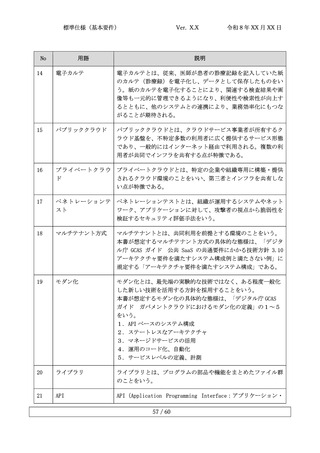

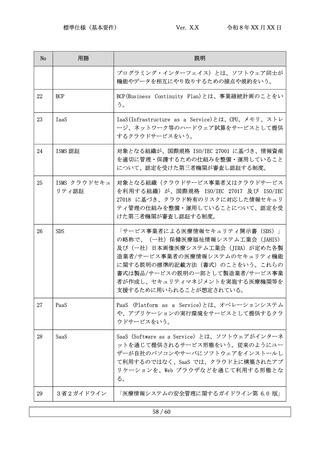

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

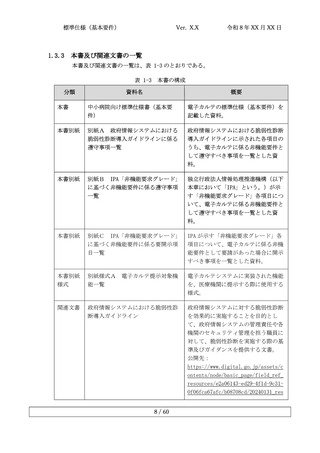

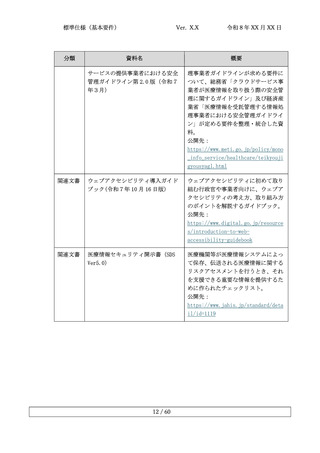

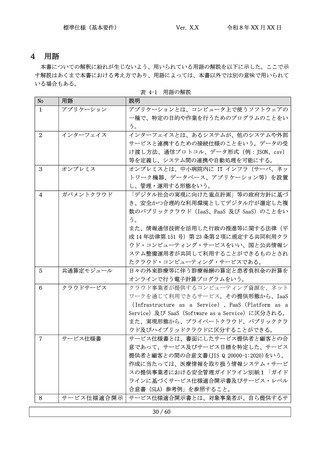

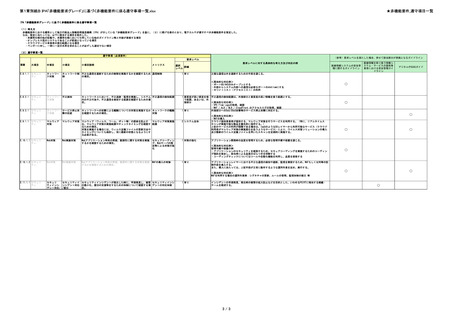

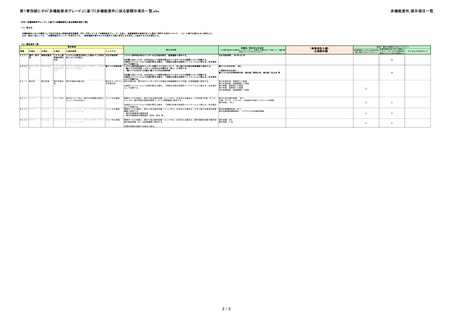

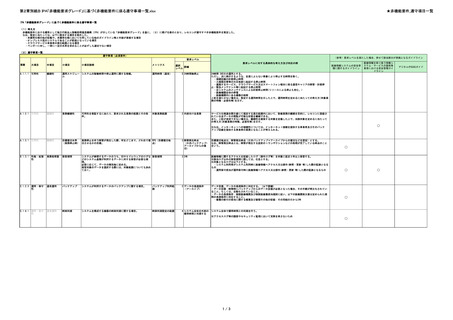

第1章別紙B IPA「非機能要求グレード」に基づく非機能要件に係る遵守事項一覧.xlsx

★非機能要件_遵守項目一覧

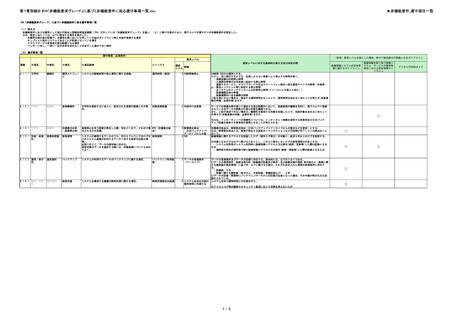

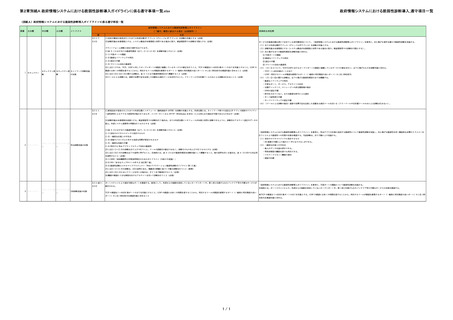

IPA「非機能要求グレード」に基づく非機能要件に係る遵守事項一覧

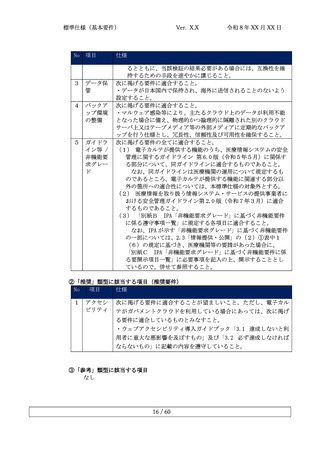

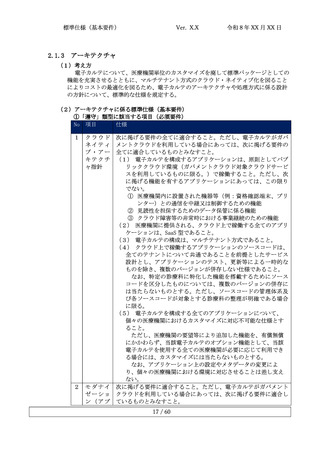

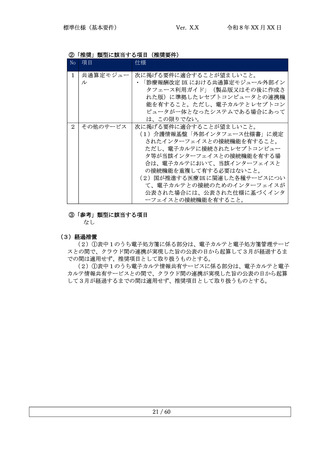

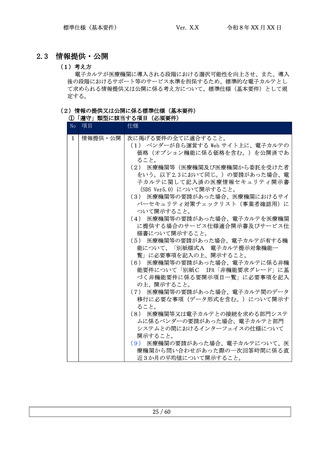

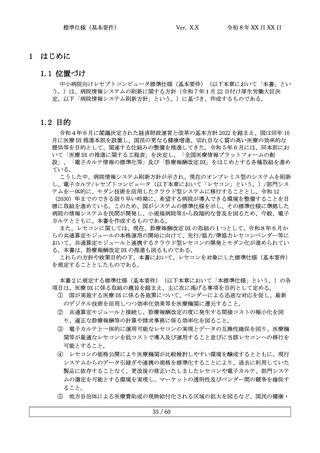

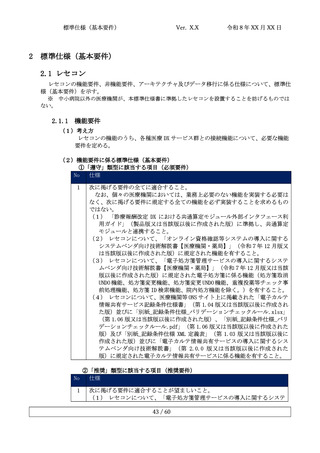

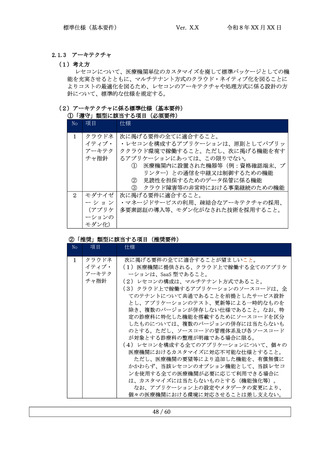

(1)考え方

非機能要件における標準として独立行政法人情報処理推進機構(IPA)が示している「非機能要求グレード」を基に、(2)に掲げる表のとおり、電子カルテが遵守すべき非機能要件を策定した。

なお、策定に当たっては、以下に該当する項目を除外した。

・本標準仕様の他の記載や、本標準仕様において引用している他のガイドライン等と内容が重複する項目

・オンプレミス型のシステムであることが前提となっている項目

・クラウドサービス事業者の責任範囲となる項目

・ベンダーに対し、一律に一定の水準を求めることが必ずしも適切でない項目

(2)遵守事項一覧

遵守事項(必須要件)

(参考)要求レベルを満たした場合、併せて該当部分が準拠となるガイドライン

要求レベル

項番

大項目

E.4.3.2 セキュリ

ティ

E.5.1.1 セキュリ

ティ

E.5.2.1 セキュリ

ティ

小項目

小項目説明

セキュリ

ティリスク

管理

セキュリティ

パッチ適用

対象システムの脆弱性等に対応するためのセキュリティパッチ セキュリティパッチ

適用に関する適用範囲、方針および適用のタイミングを確認す 適用方針

るための項目。

これらのセキュリティパッチには、ウィルス定義ファイル等を

含む。

また、セキュリティパッチの適用範囲は、OS、ミドルウェア等

毎に確認する必要があり、これらセキュリティパッチの適用を

検討する際には、システム全体への影響を確認し、パッチ適用

の可否を判断する必要がある。

なお、影響の確認等については保守契約の内容として明記され

ることが望ましい。

2 全てのセキュリティ

パッチを適用

資産を利用する主体(利用者や機器等)を識別するための認証 管理権限を持つ主体

を実施するか、また、どの程度実施するのかを確認するための の認証

項目。

複数回の認証を実施することにより、抑止効果を高めることが

できる。

なお、認証するための方式としては、ID/パスワードによる認

証や、ICカード等を用いた認証等がある。

3 複数回、異なる方式に

よる認証

認証された主体(利用者や機器など)に対して、資産の利用等 システム上の対策に

を、ソフトウェアやハードウェアにより制限するか確認するた おける操作制限度

めの項目。

例) ドアや保管庫の施錠、USBやCD-RWやキーボードなどの入

出力デバイスの制限、コマンド実行制限など。

1 必要最小限のプログラ

ムの実行、コマンドの

操作、ファイルへのア

クセスのみを許可

アクセス・

利用制限

アクセス・

利用制限

認証機能

利用制限

メトリクス

要求レベルに対する具体的な考え方及び対応の例

中項目

選択

詳細

レベル

医療情報システムの安全管

理に関するガイドライン

医療情報を取り扱う情報シ

ステム・サービスの提供事

業者における安全管理ガイ

ドライン

デジタル庁GCASガイド

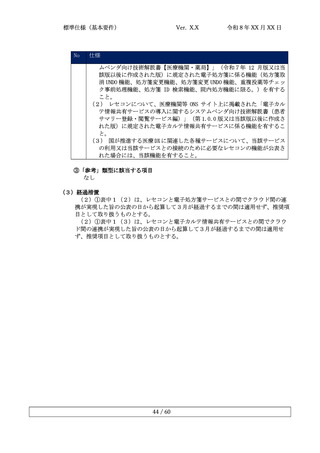

システムを構成する各要素に対するセキュリティパッチの適用については、対策を実施した際の業務への

影響並びに対策処理の速度、可用性及び網羅性について十分な検討を行った上で実施する。セキュリティ

パッチの適用に当たっては、その基準となるルールを設定する。

セキュリティパッチを適用する範囲は、サービス仕様適合開示書等にて定める責任範囲内の全てとする。

(サービスを提供するサーバー及びネットワークに関連する機器のほか、サービス提供の範囲によっては端

末(PC)も含む。)

○システム利用者(ユーザ)認証として二要素認証によりユーザーを識別し、システムへのアクセスを制

御する。

・自システムに認証機能を設ける場合、二要素認証機能を具備する。

・自システムに認証機能を設けず、外部の認証基盤を用いる場合、二要素認証に対応しているサービス

を採用する(電子証明書やICカード、生体認証などの複数の認証方式により識別する)。

○パスワード認証とする場合、以下に掲げる対策を講じる。

・パスワード入力が不成功であった場合の対策

・パスワード再入力の失敗が一定回数を超えた場合の対策

◯

◯

以下の3つの観点でアクセスが制御できる。

・クラウド環境のアクセス制御

最小権限と権限分離を目的に、特権を有する管理者による不正を防止するため、管理者権限を制御する

こと。

・医療機関毎のアクセス制御

ある医療機関の患者データが、他の医療機関から参照できないよう制御すること。

・利用者のアクセス制御

認証情報が悪意のある第三者等によって窃取された際の被害を最小化し、内部からの不正操作や誤操作

を防止するため、利用者に必要最小限の権限を付与する仕組みを設けること。

◯

◯

<具体的な対応例>

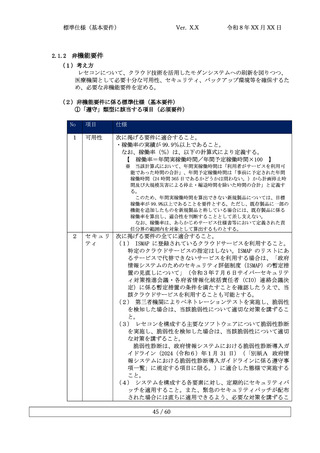

クラウド環境のアクセス制御(最小権限と権限分離):管理者権限を持つアカウント数は必要最小限に絞

り、職務に応じてアカウントを分離する(システム設定管理者と監査ログ管理者を分離等)、管理者権限の

利用は申請に応じて一時的に権限が付与される仕組みとする 等

医療機関毎のアクセス制御:同一のデータベースにプールされたデータをスキーマレベルやテーブルレベ

ルで分離させる 等

利用者のアクセス制御:職種、所属、役職といった属性に基づき、業務に必要な最小限の範囲において権

限を付与する 等

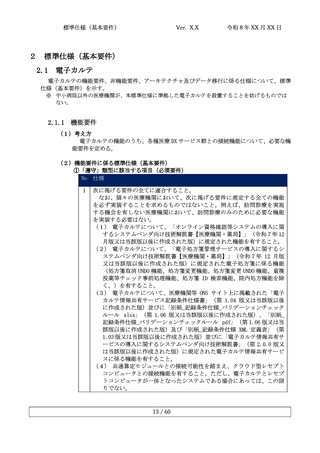

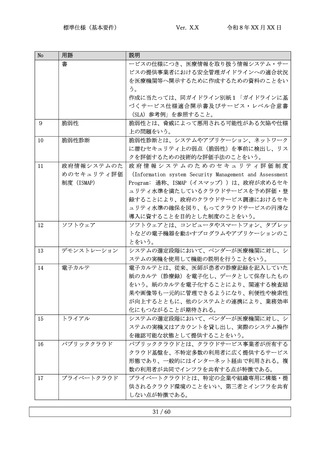

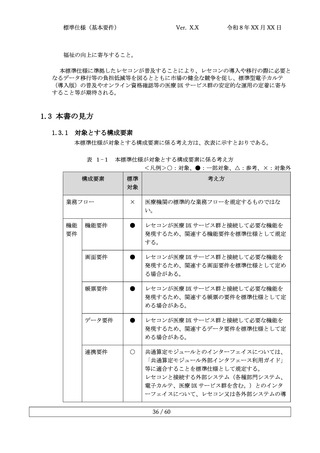

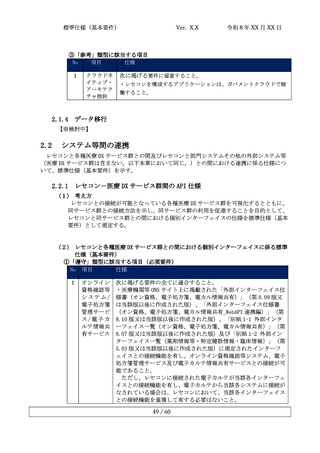

E.5.3.1 セキュリ

ティ

E.6.1.1 セキュリ

ティ

アクセス・

利用制限

データの秘

匿

管理方法

データ暗号化

認証に必要な情報(例えば、 ID/パスワード、指紋、虹彩、静 管理ルールの策定

脈など、主体を一意に特定する情報)の追加、更新、削除等の

ルール策定を実施するかを確認するための項目。

機密性のあるデータを、伝送時や蓄積時に秘匿するための暗号 伝送データの暗号化

化を実施するかを確認するための項目。

の有無

1 実施する

クラウド環境へアクセスするアカウントについては、定期的にアカウントの棚卸しを行い、不要となった

アカウントの削除を行う。

◯

2 重要情報を暗号化

※医療機関・利用者のアカウントについては、医療機関の責務で定期的にアカウントの棚卸しを行い、不

要となったアカウントの削除を行うことを想定。

クライアント端末とクラウド上の電子カルテ間の通信はHTTPS通信(TLS1.3)を用いて暗号化する。

※新規構築を行わないシステムに限ってTLS1.2を利用する場合は、IPA TLS暗号設定ガイドラインの高セ

キュリティ型チェックリストに合致したプロトコルスイートを利用する。

E.6.1.2 セキュリ

ティ

E.6.1.3 セキュリ

ティ

データの秘

匿

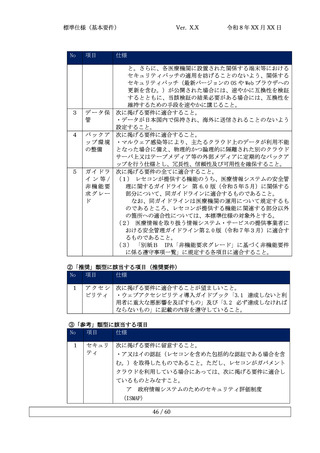

データの秘

匿

データ暗号化

データ暗号化

機密性のあるデータを、伝送時や蓄積時に秘匿するための暗号 蓄積データの暗号化

化を実施するかを確認するための項目。

の有無

機密性のあるデータを、伝送時や蓄積時に秘匿するための暗号 鍵管理

化を実施するかを確認するための項目。

2 重要情報を暗号化

2 耐タンパデバイスによ

る鍵管理

◯

クラウド上に保管されているデータ(データベース、バックアップ等)の暗号化を実施する。

暗号化の実施においては、電子政府における調達のために参照すべき暗号のリスト(CRYPTREC暗号リスト)

及び暗号強度要件(アルゴリズム及び鍵長選択)に関する設定基準等を参照し、適切な暗号化手段を講じ

る。

◯

暗号鍵に使用する鍵はFIPS140-2 レベル1相当以上を利用する。

※ガバメントクラウドで利用できるサービス(AWS・GoogleCloud・Azure・OCI)に関してはGCASガイドに記

載があるため、必要に応じた参照を推奨する。

E.7.1.1 セキュリ

ティ

不正追跡・

監視

不正監視

不正行為を検知するために、それらの不正について監視する範 ログの取得

囲や、監視の記録を保存する量や期間を確認するための項目。

なお、どのようなログを取得する必要があるかは、実現するシ

ステムやサービスに応じて決定する必要がある。

また、ログを取得する場合には、不正監視対象と併せて、取得

したログのうち、確認する範囲を定める必要がある。

1 実施する

「医療情報システムの安全管理に関するガイドライン(システム運用編)」17.証跡のレビュー・システ

ム監査において遵守事項として規定するログ(医療情報に関するアクセスを記録したログ(操作ログ等))

を取得する。

対象とするログは、クラウドベンダー等の提供するベストプラクティスに従って定義し、また当該定義は

定期的に見直す。

※ログ保管期間は性能・拡張性の「保管期間」の項を参照。

2/3

◯

◯

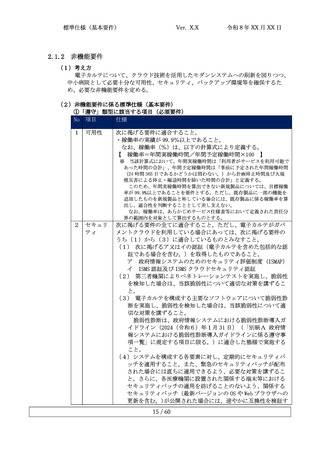

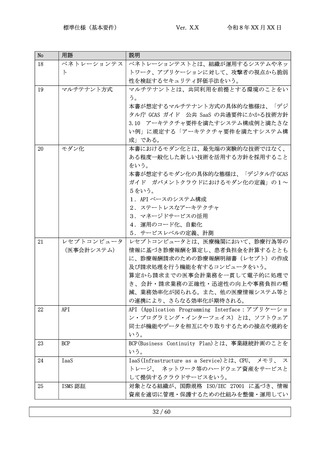

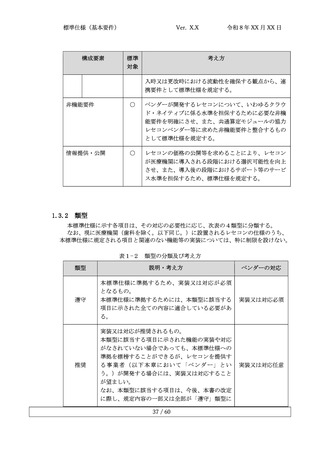

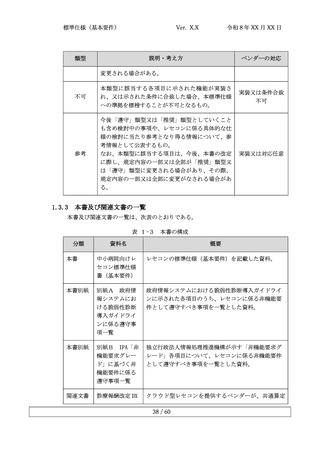

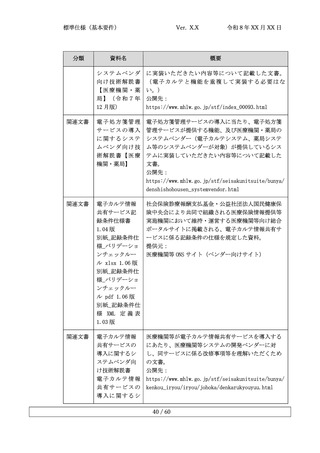

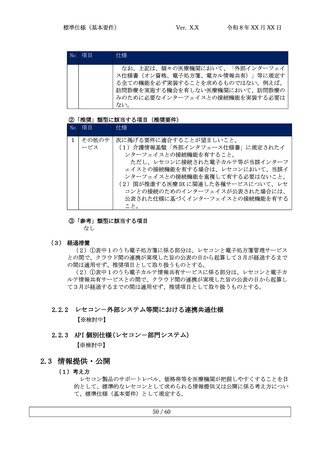

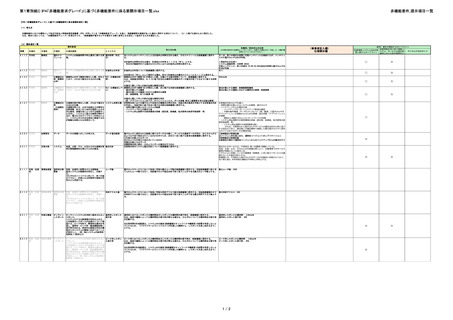

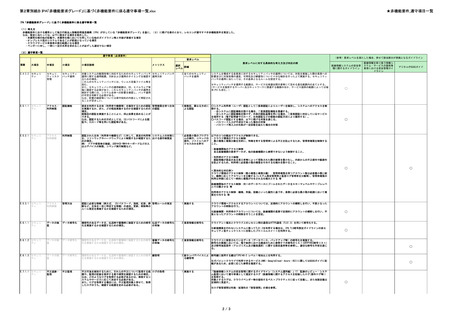

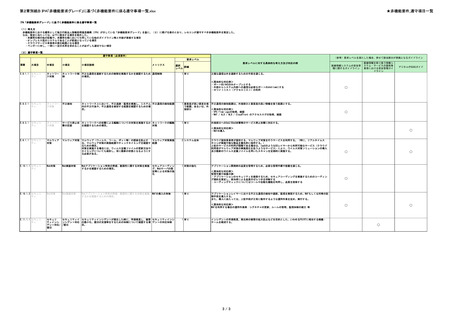

★非機能要件_遵守項目一覧

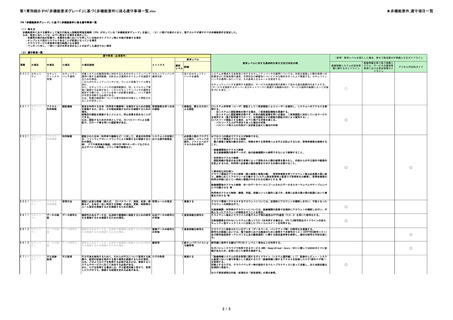

IPA「非機能要求グレード」に基づく非機能要件に係る遵守事項一覧

(1)考え方

非機能要件における標準として独立行政法人情報処理推進機構(IPA)が示している「非機能要求グレード」を基に、(2)に掲げる表のとおり、電子カルテが遵守すべき非機能要件を策定した。

なお、策定に当たっては、以下に該当する項目を除外した。

・本標準仕様の他の記載や、本標準仕様において引用している他のガイドライン等と内容が重複する項目

・オンプレミス型のシステムであることが前提となっている項目

・クラウドサービス事業者の責任範囲となる項目

・ベンダーに対し、一律に一定の水準を求めることが必ずしも適切でない項目

(2)遵守事項一覧

遵守事項(必須要件)

(参考)要求レベルを満たした場合、併せて該当部分が準拠となるガイドライン

要求レベル

項番

大項目

E.4.3.2 セキュリ

ティ

E.5.1.1 セキュリ

ティ

E.5.2.1 セキュリ

ティ

小項目

小項目説明

セキュリ

ティリスク

管理

セキュリティ

パッチ適用

対象システムの脆弱性等に対応するためのセキュリティパッチ セキュリティパッチ

適用に関する適用範囲、方針および適用のタイミングを確認す 適用方針

るための項目。

これらのセキュリティパッチには、ウィルス定義ファイル等を

含む。

また、セキュリティパッチの適用範囲は、OS、ミドルウェア等

毎に確認する必要があり、これらセキュリティパッチの適用を

検討する際には、システム全体への影響を確認し、パッチ適用

の可否を判断する必要がある。

なお、影響の確認等については保守契約の内容として明記され

ることが望ましい。

2 全てのセキュリティ

パッチを適用

資産を利用する主体(利用者や機器等)を識別するための認証 管理権限を持つ主体

を実施するか、また、どの程度実施するのかを確認するための の認証

項目。

複数回の認証を実施することにより、抑止効果を高めることが

できる。

なお、認証するための方式としては、ID/パスワードによる認

証や、ICカード等を用いた認証等がある。

3 複数回、異なる方式に

よる認証

認証された主体(利用者や機器など)に対して、資産の利用等 システム上の対策に

を、ソフトウェアやハードウェアにより制限するか確認するた おける操作制限度

めの項目。

例) ドアや保管庫の施錠、USBやCD-RWやキーボードなどの入

出力デバイスの制限、コマンド実行制限など。

1 必要最小限のプログラ

ムの実行、コマンドの

操作、ファイルへのア

クセスのみを許可

アクセス・

利用制限

アクセス・

利用制限

認証機能

利用制限

メトリクス

要求レベルに対する具体的な考え方及び対応の例

中項目

選択

詳細

レベル

医療情報システムの安全管

理に関するガイドライン

医療情報を取り扱う情報シ

ステム・サービスの提供事

業者における安全管理ガイ

ドライン

デジタル庁GCASガイド

システムを構成する各要素に対するセキュリティパッチの適用については、対策を実施した際の業務への

影響並びに対策処理の速度、可用性及び網羅性について十分な検討を行った上で実施する。セキュリティ

パッチの適用に当たっては、その基準となるルールを設定する。

セキュリティパッチを適用する範囲は、サービス仕様適合開示書等にて定める責任範囲内の全てとする。

(サービスを提供するサーバー及びネットワークに関連する機器のほか、サービス提供の範囲によっては端

末(PC)も含む。)

○システム利用者(ユーザ)認証として二要素認証によりユーザーを識別し、システムへのアクセスを制

御する。

・自システムに認証機能を設ける場合、二要素認証機能を具備する。

・自システムに認証機能を設けず、外部の認証基盤を用いる場合、二要素認証に対応しているサービス

を採用する(電子証明書やICカード、生体認証などの複数の認証方式により識別する)。

○パスワード認証とする場合、以下に掲げる対策を講じる。

・パスワード入力が不成功であった場合の対策

・パスワード再入力の失敗が一定回数を超えた場合の対策

◯

◯

以下の3つの観点でアクセスが制御できる。

・クラウド環境のアクセス制御

最小権限と権限分離を目的に、特権を有する管理者による不正を防止するため、管理者権限を制御する

こと。

・医療機関毎のアクセス制御

ある医療機関の患者データが、他の医療機関から参照できないよう制御すること。

・利用者のアクセス制御

認証情報が悪意のある第三者等によって窃取された際の被害を最小化し、内部からの不正操作や誤操作

を防止するため、利用者に必要最小限の権限を付与する仕組みを設けること。

◯

◯

<具体的な対応例>

クラウド環境のアクセス制御(最小権限と権限分離):管理者権限を持つアカウント数は必要最小限に絞

り、職務に応じてアカウントを分離する(システム設定管理者と監査ログ管理者を分離等)、管理者権限の

利用は申請に応じて一時的に権限が付与される仕組みとする 等

医療機関毎のアクセス制御:同一のデータベースにプールされたデータをスキーマレベルやテーブルレベ

ルで分離させる 等

利用者のアクセス制御:職種、所属、役職といった属性に基づき、業務に必要な最小限の範囲において権

限を付与する 等

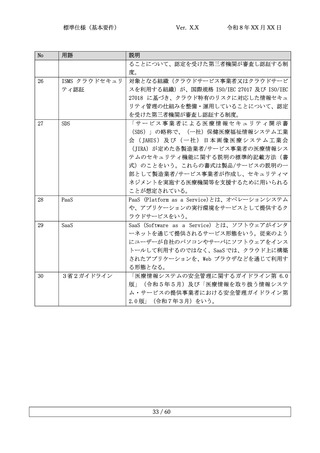

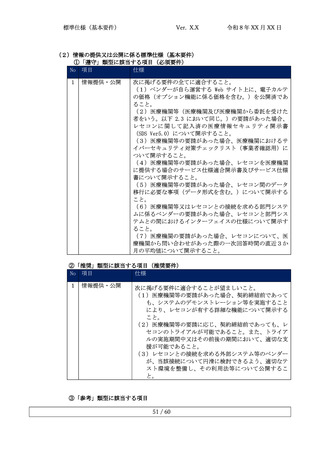

E.5.3.1 セキュリ

ティ

E.6.1.1 セキュリ

ティ

アクセス・

利用制限

データの秘

匿

管理方法

データ暗号化

認証に必要な情報(例えば、 ID/パスワード、指紋、虹彩、静 管理ルールの策定

脈など、主体を一意に特定する情報)の追加、更新、削除等の

ルール策定を実施するかを確認するための項目。

機密性のあるデータを、伝送時や蓄積時に秘匿するための暗号 伝送データの暗号化

化を実施するかを確認するための項目。

の有無

1 実施する

クラウド環境へアクセスするアカウントについては、定期的にアカウントの棚卸しを行い、不要となった

アカウントの削除を行う。

◯

2 重要情報を暗号化

※医療機関・利用者のアカウントについては、医療機関の責務で定期的にアカウントの棚卸しを行い、不

要となったアカウントの削除を行うことを想定。

クライアント端末とクラウド上の電子カルテ間の通信はHTTPS通信(TLS1.3)を用いて暗号化する。

※新規構築を行わないシステムに限ってTLS1.2を利用する場合は、IPA TLS暗号設定ガイドラインの高セ

キュリティ型チェックリストに合致したプロトコルスイートを利用する。

E.6.1.2 セキュリ

ティ

E.6.1.3 セキュリ

ティ

データの秘

匿

データの秘

匿

データ暗号化

データ暗号化

機密性のあるデータを、伝送時や蓄積時に秘匿するための暗号 蓄積データの暗号化

化を実施するかを確認するための項目。

の有無

機密性のあるデータを、伝送時や蓄積時に秘匿するための暗号 鍵管理

化を実施するかを確認するための項目。

2 重要情報を暗号化

2 耐タンパデバイスによ

る鍵管理

◯

クラウド上に保管されているデータ(データベース、バックアップ等)の暗号化を実施する。

暗号化の実施においては、電子政府における調達のために参照すべき暗号のリスト(CRYPTREC暗号リスト)

及び暗号強度要件(アルゴリズム及び鍵長選択)に関する設定基準等を参照し、適切な暗号化手段を講じ

る。

◯

暗号鍵に使用する鍵はFIPS140-2 レベル1相当以上を利用する。

※ガバメントクラウドで利用できるサービス(AWS・GoogleCloud・Azure・OCI)に関してはGCASガイドに記

載があるため、必要に応じた参照を推奨する。

E.7.1.1 セキュリ

ティ

不正追跡・

監視

不正監視

不正行為を検知するために、それらの不正について監視する範 ログの取得

囲や、監視の記録を保存する量や期間を確認するための項目。

なお、どのようなログを取得する必要があるかは、実現するシ

ステムやサービスに応じて決定する必要がある。

また、ログを取得する場合には、不正監視対象と併せて、取得

したログのうち、確認する範囲を定める必要がある。

1 実施する

「医療情報システムの安全管理に関するガイドライン(システム運用編)」17.証跡のレビュー・システ

ム監査において遵守事項として規定するログ(医療情報に関するアクセスを記録したログ(操作ログ等))

を取得する。

対象とするログは、クラウドベンダー等の提供するベストプラクティスに従って定義し、また当該定義は

定期的に見直す。

※ログ保管期間は性能・拡張性の「保管期間」の項を参照。

2/3

◯

◯