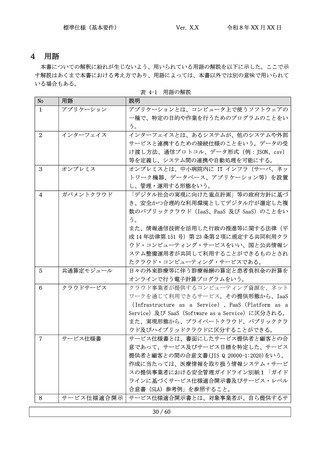

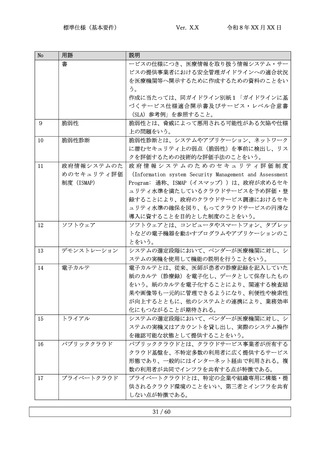

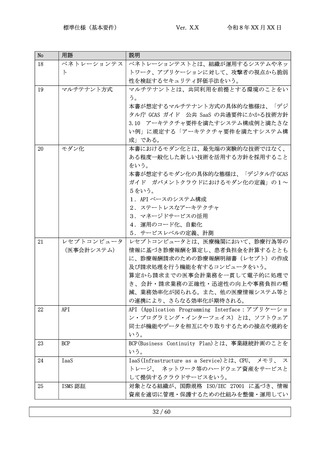

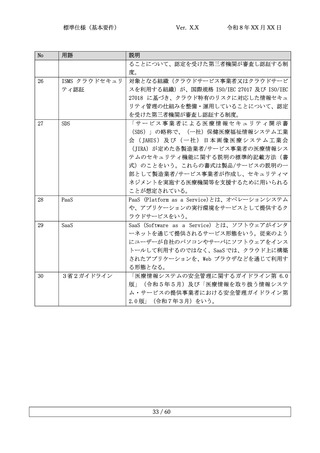

よむ、つかう、まなぶ。

「中小病院向け電子カルテ及びレセプトコンピュータ標準仕様書(基本要件)(案)」 (64 ページ)

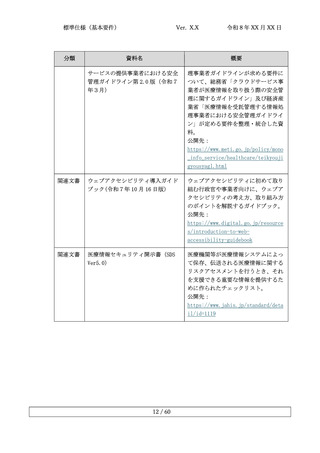

出典

| 公開元URL | |

| 出典情報 | 「医科診療所向け電子カルテ及びレセプトコンピュータ標準仕様書(基本要件)(案)」及び「中小病院向け電子カルテ及びレセプトコンピュータ標準仕様書(基本要件)(案)」に関する御意見の募集について(2/24)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

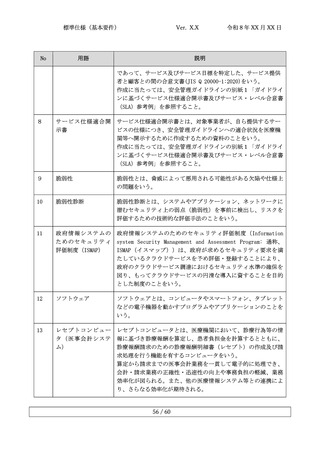

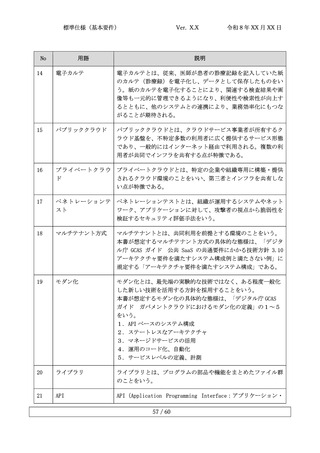

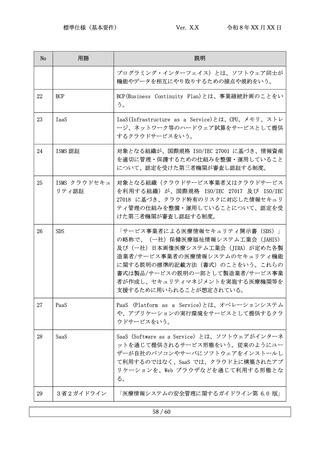

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

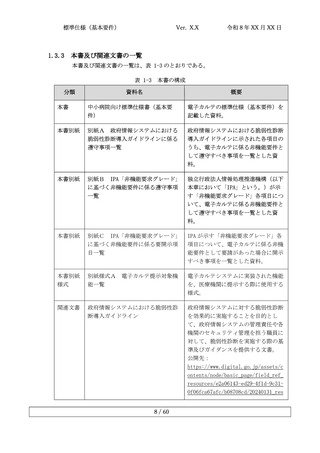

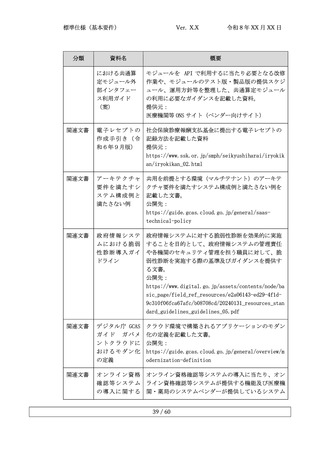

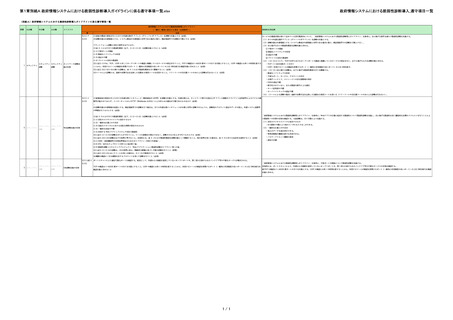

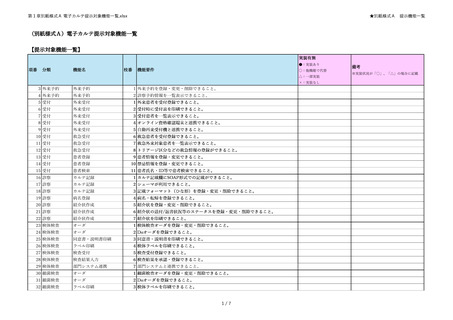

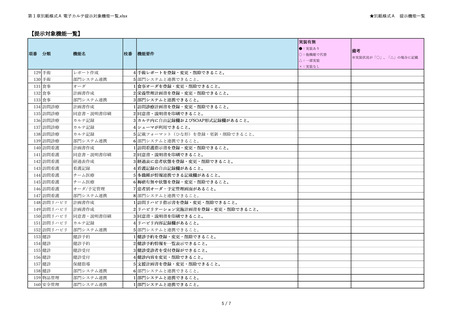

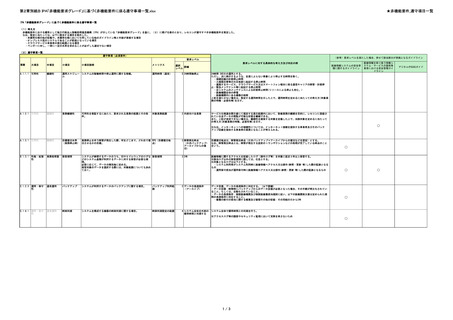

第1章別紙A 政府情報システムにおける脆弱性診断導入ガイドラインに係る遵守事項一覧.xlsx

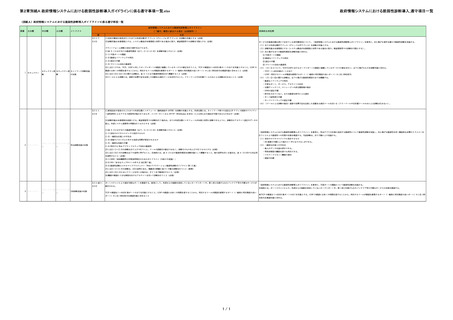

政府情報システムにおける脆弱性診断導入_遵守項目一覧

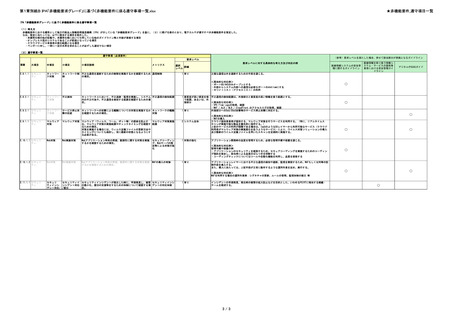

(別紙A)政府情報システムにおける脆弱性診断導入ガイドラインに係る遵守事項一覧

政府情報システムにおける脆弱性診断導入ガイドライン

項番

大分類

中分類

小分類

メトリクス

具体的な対応例

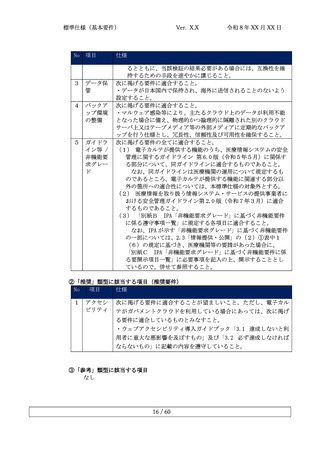

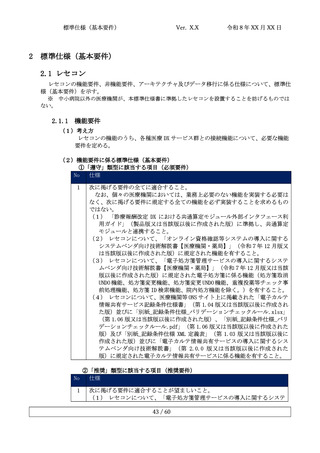

(「遵守」類型に該当する項目(必須要件))

章

文言

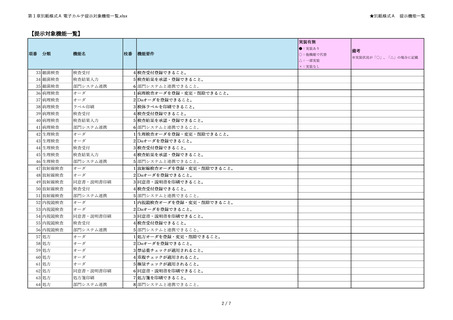

3.2 1) ア

(1)追加や構成の変更が生じた全ての外部公開 IP アドレス(グローバル IP アドレス)を診断の対象とする(必須)

サービス仕様適合開示書にて定めている責任範囲内について、「政府情報システムにおける脆弱性診断導入ガイドライン」を参考に、次に掲げる要件を満たす脆弱性診断を実施する。

3.3 2)

(2)診断対象は本番環境とする。システム構成が本番環境と同等である場合に限り、検証環境等での診断を可能とする(必須)

(1)全ての外部公開IPアドレス(グローバルIPアドレス)を診断の対象とする。

(2)診断対象は本番環境とする(システム構成が本番環境と同等である場合に限り、検証環境等での診断を可能とする)。

プラットフォーム診断に固有の要件を以下に示す。

(3)次に掲げる全ての脆弱性種別を診断対象に含める。

(1)表 2-1に示す全ての脆弱性種別(以下、(1-1)~(1-4))を診断対象とすること(必須)

① 不要ポートの開放

(1-1) 不要ポートの開放

② 脆弱なソフトウェアの利用

(1-2) 脆弱なソフトウェアの利用

③ 設定の不備

(1-3) 設定の不備

④ プロトコル固有の脆弱性

(1-4) プロトコル固有の脆弱性

1 セキュリティ

(4)(3)① について、TCP/UDPにおけるオープンポートの確認と稼働しているサービスの推定を行い、以下に掲げるものを診断対象に含める。

セキュリティ セキュリティ ネットワーク診断実

(2)上記(1-1)では、TCP、UDP に対してオープンポートの確認と稼働しているサービスの推定を行うこと。TCP の確認は1~65535 番ポートの全てを対象とすること。UDP の確認には多くの時間を要する

診断

ことから、利用するツールが確認を推奨するポート(一般的に利用頻度の高いポート)の上位 100位相当を確認対象に含めること(必須)

診断

施の有無

・TCP:1~65535番ポートの全て

・UDP:利用するツールが確認を推奨するポート(一般的に利用頻度の高いポート)の上位 100位相当

(3)上記(1-2)(1-3)(1-4)に関する診断は、表 4-1に示す脆弱性種別を全て網羅すること(必須)

(5)(3)①~④に関する診断は、以下に掲げる脆弱性種別の全てを網羅する。

(4)ツールによる診断には、最新の攻撃手法を反映した実績ある商用ツールを活用すること。フリーツールや自社製ツールのみによる診断は行わないこと(必須)

・脆弱なソフトウェアの利用

・不要なポート、サービス、アカウントの存在

・公開ディレクトリ、ストレージへの非公開情報の保存

・DNSの設定不備

・暗号化されていない、または脆弱な暗号による通信

・サーバ証明書の不備

・サーバソフトウェアの設定不備

(6)(ツールによる診断の場合)最新の攻撃手法を反映した実績ある商用ツールを用いる(フリーツールや自社製ツールのみによる診断は行わない)。

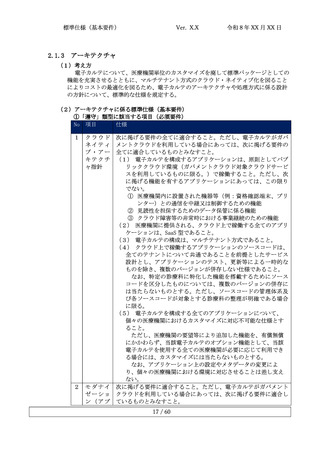

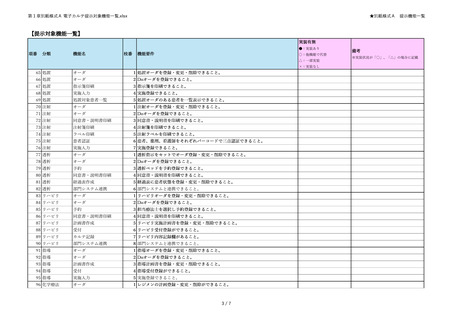

3.2 1) イ

(1)新規追加や変更の生じた全ての外部公開インタフェース(動的画面や API等)を診断の対象とする。外部公開とは、ネットワーク層での送信元 IP アドレス制限やクライアント証明書等によるアクセス制

3.3 3)

限等が施されておらず、インターネットから HTTP(WebSocket を含む)による何らかの通信が可能であるものを示す(必須)

…

(5)診断対象は本番環境を前提とする。検証環境等での診断を行う場合は、全ての外部公開インタフェースが本番と同等に診断できるように、診断用のアカウント設定やデータの投入、外部システム連携等

の準備を行うものとする(必須)

「政府情報システムにおける脆弱性診断導入ガイドライン」を参考に、Webアプリの仕様に起因する脆弱性について脆弱性診断を実施し、次に掲げる脆弱性を突く擬似的な攻撃のリクエストを行うことによ

(1)表 2-2に示す全ての脆弱性種別(以下、(1-1)~(1-5))を診断対象とすること(必須)

り脆弱性への対策の有無を確認する。当該診断は、全て手動により実施する。

(1-1) 固有のビジネスロジックに依存するもの

(1)固有のビジネスロジックに依存するもの

(1-2) 一般的な仕様上の不具合

2 セキュリティ

セキュリティ セキュリティ

診断

診断

・ID 連携の不備により他のユーザになりすましができる。

(1-3) 実装のメカニズムに対する高度な理解が要求されるもの

Web診断実施の有無

(2)一般的な仕様上の不具合

(1-4) 一般的な実装の不備

・他人のデータを読み書きできる。

(1-5) 利用する Web アプリミドルウェア固有の脆弱性

・管理者権限の機能を誰でも利用できる。

(2)上記(1-1)~(1-3)の診断は全て人手で行うこと。ツールの誤検出の除去ではなく、診断そのものを人手で行うものとする(必須)

(3)上記(1-2)(1-4)の診断は以下の基準に準ずること。具体的には、表 4-2に示す脆弱性種別を診断対象として網羅すること。他の基準を用いる場合は、表 4-2に対する充足性を説明すること(必須)

(3-1) NISC「政府機関等の対策基準策定のためのガイドライン(令和5年度版)」

・パスワードリセット機能の悪用

・認証の回避

(3-2) IPA「安全なウェブサイトの作り方 改訂第 7 版」

(3-3) 脆弱性診断士スキルマッププロジェクト「Web アプリケーション脆弱性診断ガイドライン 第 1.2 版」

(4)上記(1-1)~(1-4)の診断は、(3)の基準に加え、熟練者の経験に基づく手動の診断を行うこと(推奨)

(5)上記(1-4)(1-5)においてツールを用いる場合は、サイトを手動巡回すること(必須)

(6)機能の確認に十分な権限を有するアカウントを用いて診断を行うこと(必須)

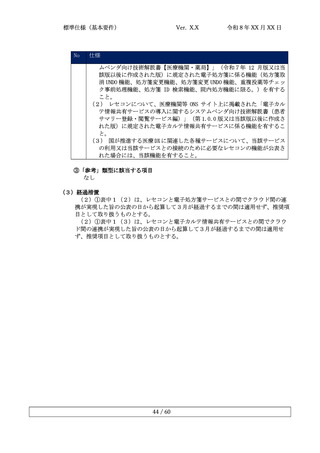

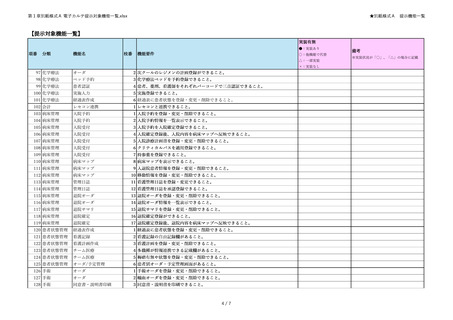

2.2 1) 表2-1 ポートスキャンにより通信可能なポートを確認する。結果として、外部からの接続を意図していないオープンポートや、第三者に仕掛けられたバックドア等の不審なサービスが検出される。

「政府情報システムにおける脆弱性診断導入ガイドライン」を参考に、不要ポートの開放について脆弱性診断を実施する。

3.3 2)

3 セキュリティ

セキュリティ セキュリティ

診断

診断

DB診断実施の有無

TCP の確認は 1~65535 番ポートの全てを対象とすること。UDP の確認には多くの時間を要することから、利用するツールが確認を推奨するポート(一般的に利用頻度の高いポート)の上位 100位相当を 具体的には、ポートスキャンにより、外部からの接続を意図していないオープンポートや、第三者に仕掛けられたバックドア等の不審なサービスの有無を確認する。

※TCP の確認は 1~65535 番ポートの全てを対象とする。UDP の確認には多くの時間を要することから、利用するツールが確認を推奨するポート(一般的に利用頻度の高いポート)の上位 100位相当を確認

確認対象に含めること

対象に含める。

1/1

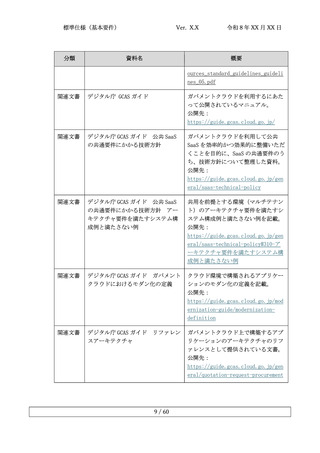

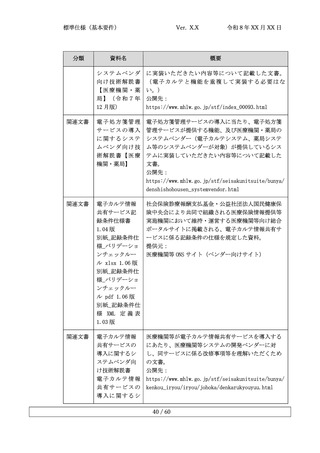

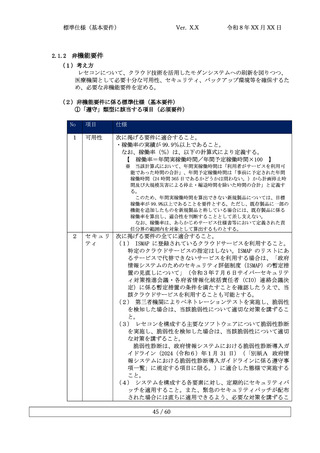

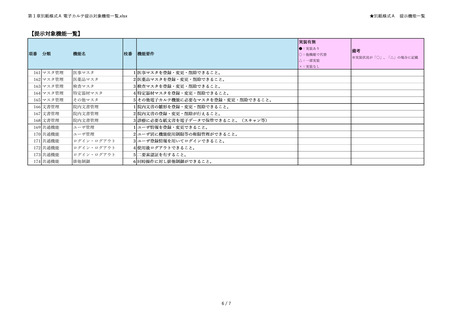

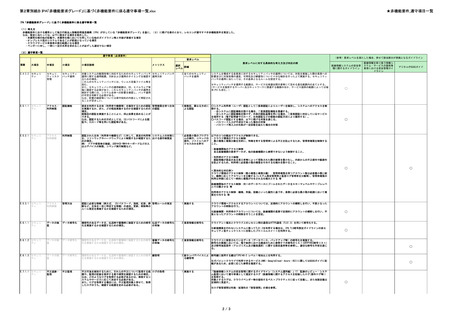

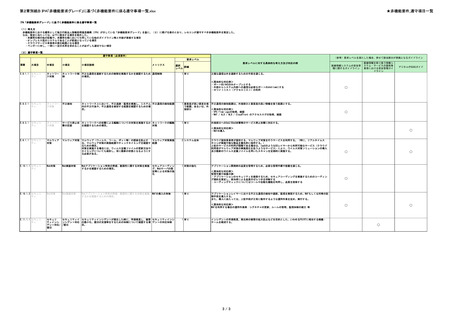

政府情報システムにおける脆弱性診断導入_遵守項目一覧

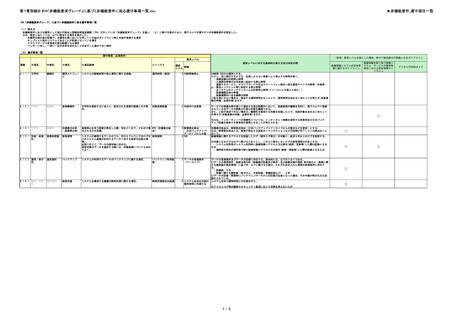

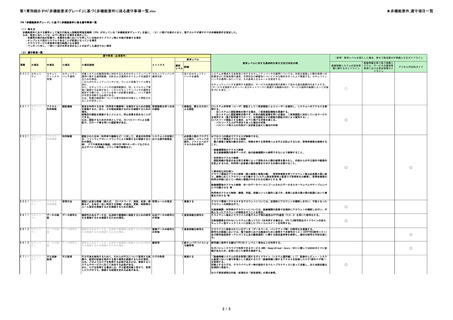

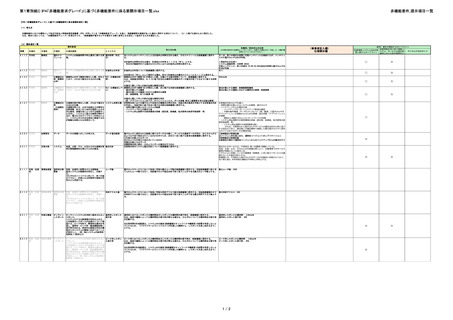

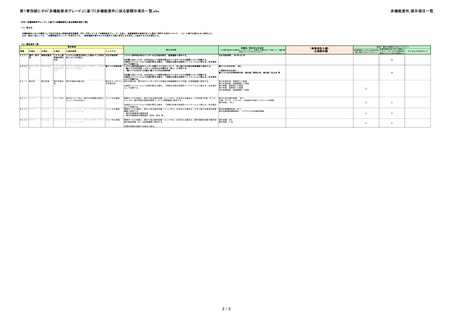

(別紙A)政府情報システムにおける脆弱性診断導入ガイドラインに係る遵守事項一覧

政府情報システムにおける脆弱性診断導入ガイドライン

項番

大分類

中分類

小分類

メトリクス

具体的な対応例

(「遵守」類型に該当する項目(必須要件))

章

文言

3.2 1) ア

(1)追加や構成の変更が生じた全ての外部公開 IP アドレス(グローバル IP アドレス)を診断の対象とする(必須)

サービス仕様適合開示書にて定めている責任範囲内について、「政府情報システムにおける脆弱性診断導入ガイドライン」を参考に、次に掲げる要件を満たす脆弱性診断を実施する。

3.3 2)

(2)診断対象は本番環境とする。システム構成が本番環境と同等である場合に限り、検証環境等での診断を可能とする(必須)

(1)全ての外部公開IPアドレス(グローバルIPアドレス)を診断の対象とする。

(2)診断対象は本番環境とする(システム構成が本番環境と同等である場合に限り、検証環境等での診断を可能とする)。

プラットフォーム診断に固有の要件を以下に示す。

(3)次に掲げる全ての脆弱性種別を診断対象に含める。

(1)表 2-1に示す全ての脆弱性種別(以下、(1-1)~(1-4))を診断対象とすること(必須)

① 不要ポートの開放

(1-1) 不要ポートの開放

② 脆弱なソフトウェアの利用

(1-2) 脆弱なソフトウェアの利用

③ 設定の不備

(1-3) 設定の不備

④ プロトコル固有の脆弱性

(1-4) プロトコル固有の脆弱性

1 セキュリティ

(4)(3)① について、TCP/UDPにおけるオープンポートの確認と稼働しているサービスの推定を行い、以下に掲げるものを診断対象に含める。

セキュリティ セキュリティ ネットワーク診断実

(2)上記(1-1)では、TCP、UDP に対してオープンポートの確認と稼働しているサービスの推定を行うこと。TCP の確認は1~65535 番ポートの全てを対象とすること。UDP の確認には多くの時間を要する

診断

ことから、利用するツールが確認を推奨するポート(一般的に利用頻度の高いポート)の上位 100位相当を確認対象に含めること(必須)

診断

施の有無

・TCP:1~65535番ポートの全て

・UDP:利用するツールが確認を推奨するポート(一般的に利用頻度の高いポート)の上位 100位相当

(3)上記(1-2)(1-3)(1-4)に関する診断は、表 4-1に示す脆弱性種別を全て網羅すること(必須)

(5)(3)①~④に関する診断は、以下に掲げる脆弱性種別の全てを網羅する。

(4)ツールによる診断には、最新の攻撃手法を反映した実績ある商用ツールを活用すること。フリーツールや自社製ツールのみによる診断は行わないこと(必須)

・脆弱なソフトウェアの利用

・不要なポート、サービス、アカウントの存在

・公開ディレクトリ、ストレージへの非公開情報の保存

・DNSの設定不備

・暗号化されていない、または脆弱な暗号による通信

・サーバ証明書の不備

・サーバソフトウェアの設定不備

(6)(ツールによる診断の場合)最新の攻撃手法を反映した実績ある商用ツールを用いる(フリーツールや自社製ツールのみによる診断は行わない)。

3.2 1) イ

(1)新規追加や変更の生じた全ての外部公開インタフェース(動的画面や API等)を診断の対象とする。外部公開とは、ネットワーク層での送信元 IP アドレス制限やクライアント証明書等によるアクセス制

3.3 3)

限等が施されておらず、インターネットから HTTP(WebSocket を含む)による何らかの通信が可能であるものを示す(必須)

…

(5)診断対象は本番環境を前提とする。検証環境等での診断を行う場合は、全ての外部公開インタフェースが本番と同等に診断できるように、診断用のアカウント設定やデータの投入、外部システム連携等

の準備を行うものとする(必須)

「政府情報システムにおける脆弱性診断導入ガイドライン」を参考に、Webアプリの仕様に起因する脆弱性について脆弱性診断を実施し、次に掲げる脆弱性を突く擬似的な攻撃のリクエストを行うことによ

(1)表 2-2に示す全ての脆弱性種別(以下、(1-1)~(1-5))を診断対象とすること(必須)

り脆弱性への対策の有無を確認する。当該診断は、全て手動により実施する。

(1-1) 固有のビジネスロジックに依存するもの

(1)固有のビジネスロジックに依存するもの

(1-2) 一般的な仕様上の不具合

2 セキュリティ

セキュリティ セキュリティ

診断

診断

・ID 連携の不備により他のユーザになりすましができる。

(1-3) 実装のメカニズムに対する高度な理解が要求されるもの

Web診断実施の有無

(2)一般的な仕様上の不具合

(1-4) 一般的な実装の不備

・他人のデータを読み書きできる。

(1-5) 利用する Web アプリミドルウェア固有の脆弱性

・管理者権限の機能を誰でも利用できる。

(2)上記(1-1)~(1-3)の診断は全て人手で行うこと。ツールの誤検出の除去ではなく、診断そのものを人手で行うものとする(必須)

(3)上記(1-2)(1-4)の診断は以下の基準に準ずること。具体的には、表 4-2に示す脆弱性種別を診断対象として網羅すること。他の基準を用いる場合は、表 4-2に対する充足性を説明すること(必須)

(3-1) NISC「政府機関等の対策基準策定のためのガイドライン(令和5年度版)」

・パスワードリセット機能の悪用

・認証の回避

(3-2) IPA「安全なウェブサイトの作り方 改訂第 7 版」

(3-3) 脆弱性診断士スキルマッププロジェクト「Web アプリケーション脆弱性診断ガイドライン 第 1.2 版」

(4)上記(1-1)~(1-4)の診断は、(3)の基準に加え、熟練者の経験に基づく手動の診断を行うこと(推奨)

(5)上記(1-4)(1-5)においてツールを用いる場合は、サイトを手動巡回すること(必須)

(6)機能の確認に十分な権限を有するアカウントを用いて診断を行うこと(必須)

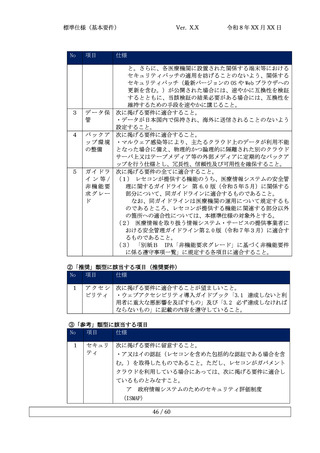

2.2 1) 表2-1 ポートスキャンにより通信可能なポートを確認する。結果として、外部からの接続を意図していないオープンポートや、第三者に仕掛けられたバックドア等の不審なサービスが検出される。

「政府情報システムにおける脆弱性診断導入ガイドライン」を参考に、不要ポートの開放について脆弱性診断を実施する。

3.3 2)

3 セキュリティ

セキュリティ セキュリティ

診断

診断

DB診断実施の有無

TCP の確認は 1~65535 番ポートの全てを対象とすること。UDP の確認には多くの時間を要することから、利用するツールが確認を推奨するポート(一般的に利用頻度の高いポート)の上位 100位相当を 具体的には、ポートスキャンにより、外部からの接続を意図していないオープンポートや、第三者に仕掛けられたバックドア等の不審なサービスの有無を確認する。

※TCP の確認は 1~65535 番ポートの全てを対象とする。UDP の確認には多くの時間を要することから、利用するツールが確認を推奨するポート(一般的に利用頻度の高いポート)の上位 100位相当を確認

確認対象に含めること

対象に含める。

1/1