よむ、つかう、まなぶ。

【資料2-4】システム運用編(案) (6 ページ)

出典

| 公開元URL | https://www.mhlw.go.jp/stf/newpage_71572.html |

| 出典情報 | 健康・医療・介護情報利活用検討会 医療等情報利活用ワーキンググループ(第29回 3/17)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

17.1 証跡のレビュー .................................................................................. - 51 -

17.2 監査の実施の支援 ............................................................................. - 51 -

18.外部からの攻撃に対する安全管理措置 ................................................... - 52 18.1 サイバーセキュリティ対応 ....................................................................... - 52 -

【はじめに】 .......................................................................................... - 1 1.情報セキュリティの基本的な考え方........................................................ - 1 1.1 安全管理に関する法制度等による要求事項 ................................................. - 1 -

2.システム設計・運用に必要な規程類と文書体系 ......................................... - 2 2.1 システム運用担当者において作成すべき文書類 ........................................... - 2 -

3.責任分界 .......................................................................................... - 3 3.1 技術的な対応における責任分界決定の考慮事項 ........................................... - 3 -

3.2 要求仕様適合性の確認を踏まえた調整 ....................................................... - 3 -

3.3 医療機関等が負う責任に関する責任分界 .................................................... - 4 3.3.1

通常時の運用における責任分界 .................................................................... - 4 -

3.3.2

非常時の運用における責任分界 .................................................................... - 4 -

3.4 提供される情報システム・サービスに応じた責任分界 ................................... - 4 3.4.1

事業者が提供するサービスの類型による責任分界 ............................................. - 4 -

3.4.2

複数の事業者に対する委託を含む場合の責任分界 ............................................. - 5 -

3.5 第三者提供における責任分界 .................................................................. - 6 -

v

17.2 監査の実施の支援 ............................................................................. - 51 -

18.外部からの攻撃に対する安全管理措置 ................................................... - 52 18.1 サイバーセキュリティ対応 ....................................................................... - 52 -

【はじめに】 .......................................................................................... - 1 1.情報セキュリティの基本的な考え方........................................................ - 1 1.1 安全管理に関する法制度等による要求事項 ................................................. - 1 -

2.システム設計・運用に必要な規程類と文書体系 ......................................... - 2 2.1 システム運用担当者において作成すべき文書類 ........................................... - 2 -

3.責任分界 .......................................................................................... - 3 3.1 技術的な対応における責任分界決定の考慮事項 ........................................... - 3 -

3.2 要求仕様適合性の確認を踏まえた調整 ....................................................... - 3 -

3.3 医療機関等が負う責任に関する責任分界 .................................................... - 4 3.3.1

通常時の運用における責任分界 .................................................................... - 4 -

3.3.2

非常時の運用における責任分界 .................................................................... - 4 -

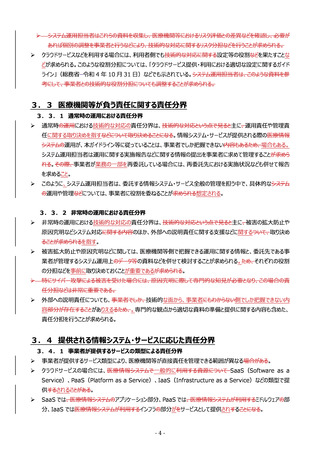

3.4 提供される情報システム・サービスに応じた責任分界 ................................... - 4 3.4.1

事業者が提供するサービスの類型による責任分界 ............................................. - 4 -

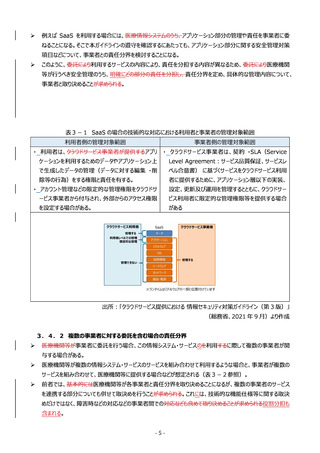

3.4.2

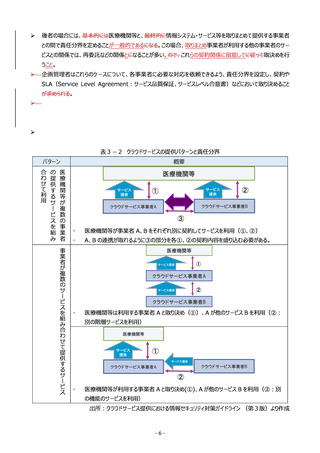

複数の事業者に対する委託を含む場合の責任分界 ............................................. - 5 -

3.5 第三者提供における責任分界 .................................................................. - 6 -

v