よむ、つかう、まなぶ。

【資料2-4】システム運用編(案) (46 ページ)

出典

| 公開元URL | https://www.mhlw.go.jp/stf/newpage_71572.html |

| 出典情報 | 健康・医療・介護情報利活用検討会 医療等情報利活用ワーキンググループ(第29回 3/17)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

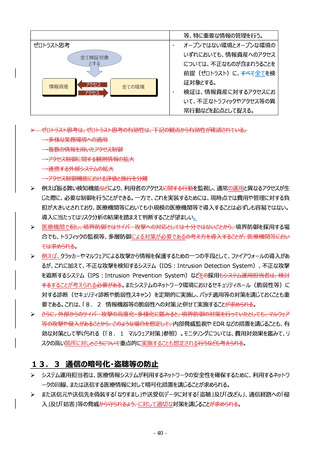

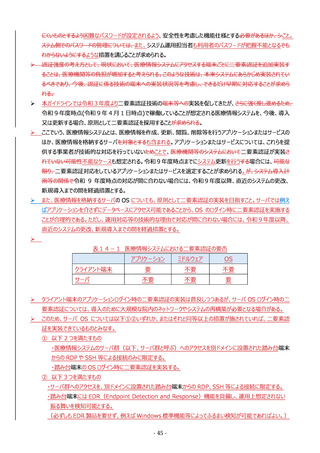

➢

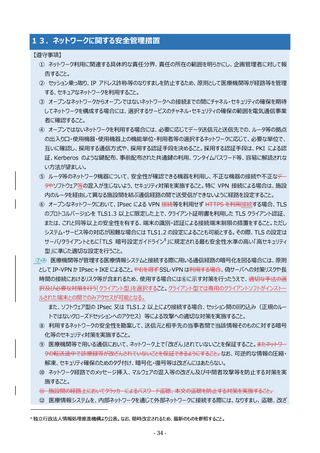

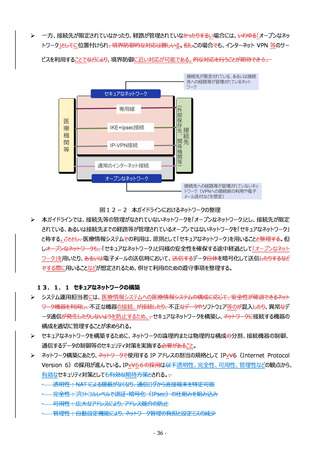

一方、接続先が限定されていなかったり、経路が管理されていなかったりするい場合には、いわゆる「オープンなネッ

トワーク」としてに位置付けられ、境界防御的な対応は難しいる。但しこの場合でも、インターネット VPN 等のサー

ビスを利用することでなどにより、境界防御に近い対応が可能である。的な対応を行うことが期待できる。

接続先が限定されている、あるいは接続

先への経路等が管理されているネット

ワーク

セキュアなネットワーク

(

外

部

保

存

先接

、続

関先

係

機

関

等

)

専用線

医

療

機

関

等

IKE+Ipsec接続

IP-VPN接続

通常のインターネット接続

オープンなネットワーク

接続先への経路等が管理されていないネッ

トワーク(VPNへの接続前の利用や電子

メール送付などを想定)

図12-2 本ガイドラインにおけるネットワークの整理

➢

本ガイドラインでは、接続先等の管理がなされていないネットワークを「オープンなネットワーク」とし、接続先が限定

されている、あるいは接続先までの経路等が管理されているオープンではないネットワークを「セキュアなネットワーク」

と称する。こととし、医療情報システムでの利用は、原則として「セキュアなネットワーク」を用いることと整理する。但

しオープンなネットワークも、「セキュアなネットワーク」と同様の安全性を確保する途中経過として「オープンなネット

ワーク」を用いたり、あるいは電子メールの送信時において、送信するデータ自体を暗号化して送信したりするなど

でする際に用いることなどが想定されるため、併せて利用のための遵守事項を整理する。

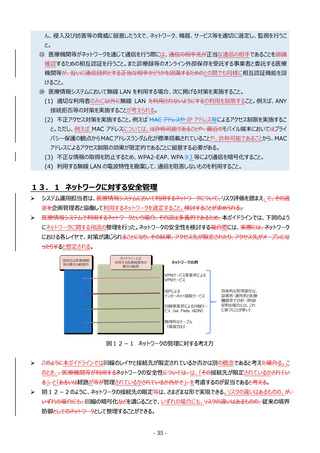

13.1.1 セキュアなネットワークの構築

➢

システム運用担当者には、医療情報システムへの医療情報システムの構成に応じて、安全性が確認できるネット

ワーク機器を利用し、不正な機器の接続、が接続したり、不正なデータやソフトウェア等のが混入したり、異常なデ

ータ通信が発生したりしないようを防止するため、、セキュアなネットワークを構築し、ネットワークに接続する機器の

構成を適切に管理することが求められる。

➢

セキュアなネットワークを構築するために、ネットワークの論理的または物理的な構成の分割、接続機器の制御、

通信するデータの制御等のセキュリティ対策を実施する必要があること。

➢

ネットワーク構築にあたり、ネットワークで使用する IP アドレスの割当の規格として IPvV6(Internet Protocol

Version 6)の採用が進んでいる。IPvV66の採用は以下透明性、完全性、可用性、管理性などの観点から、

有効なセキュリティ対策としても有効な期待方策とされる。、

透明性:NAT による隠蔽がなくなり、通信ログから直接端末を特定可能

完全性:プロトコルレベルで認証・暗号化(IPsec)の仕組みを組み込み

可用性:広大なアドレスにより、アドレス競合の防止

管理性:自動設定機能により、ネットワーク管理の負担と設定ミスの減少

- 36 -

一方、接続先が限定されていなかったり、経路が管理されていなかったりするい場合には、いわゆる「オープンなネッ

トワーク」としてに位置付けられ、境界防御的な対応は難しいる。但しこの場合でも、インターネット VPN 等のサー

ビスを利用することでなどにより、境界防御に近い対応が可能である。的な対応を行うことが期待できる。

接続先が限定されている、あるいは接続

先への経路等が管理されているネット

ワーク

セキュアなネットワーク

(

外

部

保

存

先接

、続

関先

係

機

関

等

)

専用線

医

療

機

関

等

IKE+Ipsec接続

IP-VPN接続

通常のインターネット接続

オープンなネットワーク

接続先への経路等が管理されていないネッ

トワーク(VPNへの接続前の利用や電子

メール送付などを想定)

図12-2 本ガイドラインにおけるネットワークの整理

➢

本ガイドラインでは、接続先等の管理がなされていないネットワークを「オープンなネットワーク」とし、接続先が限定

されている、あるいは接続先までの経路等が管理されているオープンではないネットワークを「セキュアなネットワーク」

と称する。こととし、医療情報システムでの利用は、原則として「セキュアなネットワーク」を用いることと整理する。但

しオープンなネットワークも、「セキュアなネットワーク」と同様の安全性を確保する途中経過として「オープンなネット

ワーク」を用いたり、あるいは電子メールの送信時において、送信するデータ自体を暗号化して送信したりするなど

でする際に用いることなどが想定されるため、併せて利用のための遵守事項を整理する。

13.1.1 セキュアなネットワークの構築

➢

システム運用担当者には、医療情報システムへの医療情報システムの構成に応じて、安全性が確認できるネット

ワーク機器を利用し、不正な機器の接続、が接続したり、不正なデータやソフトウェア等のが混入したり、異常なデ

ータ通信が発生したりしないようを防止するため、、セキュアなネットワークを構築し、ネットワークに接続する機器の

構成を適切に管理することが求められる。

➢

セキュアなネットワークを構築するために、ネットワークの論理的または物理的な構成の分割、接続機器の制御、

通信するデータの制御等のセキュリティ対策を実施する必要があること。

➢

ネットワーク構築にあたり、ネットワークで使用する IP アドレスの割当の規格として IPvV6(Internet Protocol

Version 6)の採用が進んでいる。IPvV66の採用は以下透明性、完全性、可用性、管理性などの観点から、

有効なセキュリティ対策としても有効な期待方策とされる。、

透明性:NAT による隠蔽がなくなり、通信ログから直接端末を特定可能

完全性:プロトコルレベルで認証・暗号化(IPsec)の仕組みを組み込み

可用性:広大なアドレスにより、アドレス競合の防止

管理性:自動設定機能により、ネットワーク管理の負担と設定ミスの減少

- 36 -