よむ、つかう、まなぶ。

【資料2-4】システム運用編(案) (45 ページ)

出典

| 公開元URL | https://www.mhlw.go.jp/stf/newpage_71572.html |

| 出典情報 | 健康・医療・介護情報利活用検討会 医療等情報利活用ワーキンググループ(第29回 3/17)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

ん、侵入及び妨害等の脅威に留意したうえで、ネットワーク、機器、サービス等を適切に選定し、監視を行うこ

と。

⑬ 医療機関等がネットワークを通じて通信を行う際には、通信の相手先が正当な通信の相手であることを認識

確認するための相互認証を行うこと。また診療録等のオンライン外部保存を受託する事業者と委託する医療

機関等が、互いに通信目的とする正当な相手かどうかを認識するためのとの間でも同様に相互認証機能を設

けること。

⑭ 医療情報システムにおいて無線 LAN を利用する場合、次に掲げる対策を実施すること。

(1) 適切な利用者のみに以外に無線 LAN を利用されないようにするの利用を制限すること。例えば、ANY

接続拒否等の対策を実施することが考えられる。

(2) 不正アクセス対策を実施すること。例えば MAC アドレスや IP アドレス等によるアクセス制限を実施するこ

と。ただし、例えば MAC アドレスについては、は詐称可能であることや、最近のモバイル端末においてはプライ

バシー保護の観点から MAC アドレスランダム化が標準搭載されていることや、詐称可能であることから、MAC

アドレスによるアクセス制限の効果が限定的であることに留意する必要がある。

(3) 不正な情報の取得を防止するため、WPA2-EAP、WPA33 等により通信を暗号化すること。

(4) 利用する無線 LAN の電波特性を勘案して、通信を阻害しないものを利用すること。

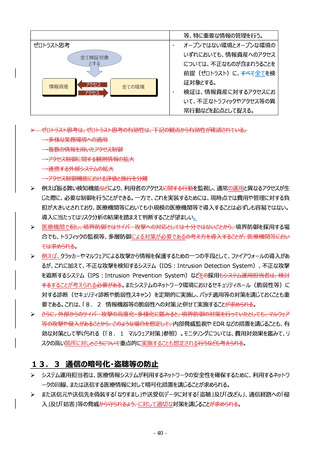

13.1 ネットワークに対する安全管理

➢

システム運用担当者は、医療情報システムにおいて利用するネットワークについて、リスク評価を踏まえ、て、その選

定を企画管理者と協働して利用するネットワークを選定すること。検討することが求められる。

➢

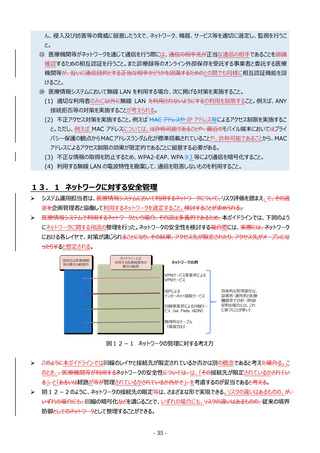

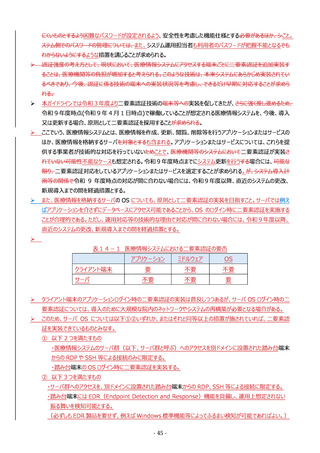

医療情報システムで利用するネットワークという場合、その語は多義的であるため、本ガイドラインでは、下図のよう

にネットワークに関する用語の整理を行った。ネットワークの安全性を検討する場合際には、実際には、ネットワーク

における各レイヤで、対策が講じられることになり、その結果、アクセス先が限定されたり、アクセス先がオープンにな

ったりすると想定される。

接続先は医療機関

等の責任の範囲外

ガイドライン上は

利用する医療機関等の

責任の範囲

ネットワークの例

VPNサービス事業者による

VPNサービス

ISPによる

インターネット接続サービス

回線事業者による回線サー

ビス(ex. Flets、ISDN)

具体的な管理責任は、

設置者・運用者と医療

機関等で分担(約款

契約の場合には、これ

に基づくことが多い)

物理的なケーブル

(電波含む)

図12-1 ネットワークの管理に対する考え方

➢

このように本ガイドラインでは回線のレイヤと接続先が限定されているか否かは別の概念であると考えた場合る。こ

のとき、、医療機関等が利用するネットワークの安全性については、は、「その接続先が限定されているかされてい

る」、と「あるいは経路が等が管理されているかされているか否かで」、を考慮するのが妥当であると考える。

➢

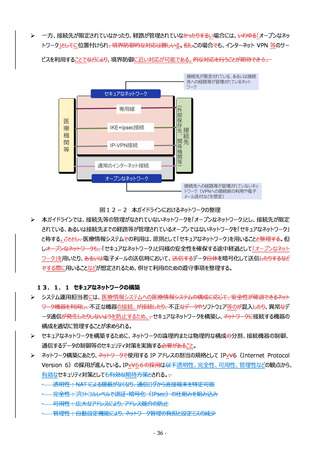

図12-2のように、ネットワークの接続先の限定等は、さまざまな形で実現できる。リスクの違いはあるものの、が、

いずれの場合にも、回線の暗号化などを講じることで、いずれの場合にも、リスクの違いはあるものの、従来の境界

防御としてのネットワークとして整理することができる。

- 35 -

と。

⑬ 医療機関等がネットワークを通じて通信を行う際には、通信の相手先が正当な通信の相手であることを認識

確認するための相互認証を行うこと。また診療録等のオンライン外部保存を受託する事業者と委託する医療

機関等が、互いに通信目的とする正当な相手かどうかを認識するためのとの間でも同様に相互認証機能を設

けること。

⑭ 医療情報システムにおいて無線 LAN を利用する場合、次に掲げる対策を実施すること。

(1) 適切な利用者のみに以外に無線 LAN を利用されないようにするの利用を制限すること。例えば、ANY

接続拒否等の対策を実施することが考えられる。

(2) 不正アクセス対策を実施すること。例えば MAC アドレスや IP アドレス等によるアクセス制限を実施するこ

と。ただし、例えば MAC アドレスについては、は詐称可能であることや、最近のモバイル端末においてはプライ

バシー保護の観点から MAC アドレスランダム化が標準搭載されていることや、詐称可能であることから、MAC

アドレスによるアクセス制限の効果が限定的であることに留意する必要がある。

(3) 不正な情報の取得を防止するため、WPA2-EAP、WPA33 等により通信を暗号化すること。

(4) 利用する無線 LAN の電波特性を勘案して、通信を阻害しないものを利用すること。

13.1 ネットワークに対する安全管理

➢

システム運用担当者は、医療情報システムにおいて利用するネットワークについて、リスク評価を踏まえ、て、その選

定を企画管理者と協働して利用するネットワークを選定すること。検討することが求められる。

➢

医療情報システムで利用するネットワークという場合、その語は多義的であるため、本ガイドラインでは、下図のよう

にネットワークに関する用語の整理を行った。ネットワークの安全性を検討する場合際には、実際には、ネットワーク

における各レイヤで、対策が講じられることになり、その結果、アクセス先が限定されたり、アクセス先がオープンにな

ったりすると想定される。

接続先は医療機関

等の責任の範囲外

ガイドライン上は

利用する医療機関等の

責任の範囲

ネットワークの例

VPNサービス事業者による

VPNサービス

ISPによる

インターネット接続サービス

回線事業者による回線サー

ビス(ex. Flets、ISDN)

具体的な管理責任は、

設置者・運用者と医療

機関等で分担(約款

契約の場合には、これ

に基づくことが多い)

物理的なケーブル

(電波含む)

図12-1 ネットワークの管理に対する考え方

➢

このように本ガイドラインでは回線のレイヤと接続先が限定されているか否かは別の概念であると考えた場合る。こ

のとき、、医療機関等が利用するネットワークの安全性については、は、「その接続先が限定されているかされてい

る」、と「あるいは経路が等が管理されているかされているか否かで」、を考慮するのが妥当であると考える。

➢

図12-2のように、ネットワークの接続先の限定等は、さまざまな形で実現できる。リスクの違いはあるものの、が、

いずれの場合にも、回線の暗号化などを講じることで、いずれの場合にも、リスクの違いはあるものの、従来の境界

防御としてのネットワークとして整理することができる。

- 35 -