よむ、つかう、まなぶ。

【資料2-4】システム運用編(案) (36 ページ)

出典

| 公開元URL | https://www.mhlw.go.jp/stf/newpage_71572.html |

| 出典情報 | 健康・医療・介護情報利活用検討会 医療等情報利活用ワーキンググループ(第29回 3/17)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

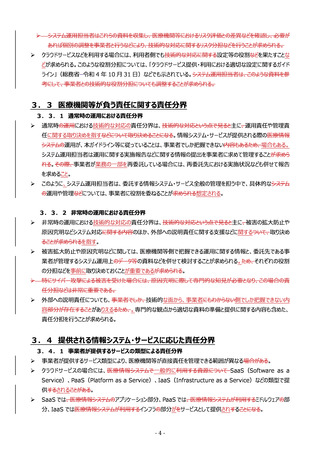

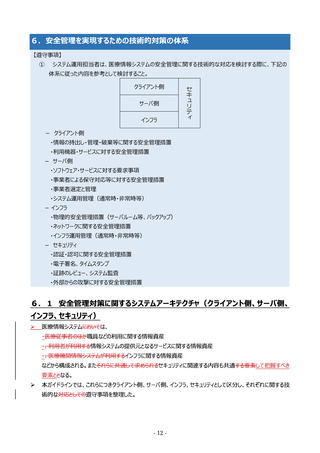

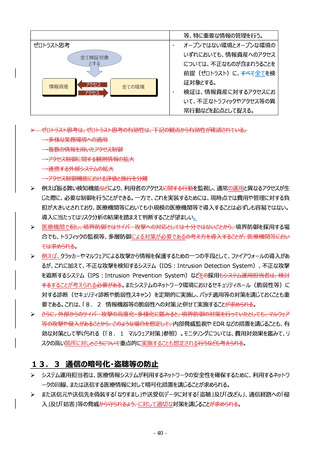

保守計画等の策定・確認

影響確認

作業の監督・

作業報告・確認

アクセス権限管理(不要な管理者権限を付与しない)

ログ取得

動作確認時のテストデータに個人情報が含まれる際の対策

リモートメンテナンス(保守)時の対策

保守に関する手続きは、原則として事前申請・承認が必要だであるが、障害時や緊急を要する脆弱性対応など

➢

においては、事後承認などによることも想定される。

オンプレミスの場合には、保守に関しては個別の申請や承認により行うことが可能であるが、パブリッククラウドによる

➢

サービスにおいては、個々の利用者に対する保守の申請や承認によることが難しい場合がある。システム運用担

当者は、クラウドサービスにおける保守の場合には、保守の対象時間について事業者に確認したうえで、医療機

関等内部で利用している情報システムへの影響範囲、必要があれば代替措置等について確認し、企画管理者

に報告の上、医療機関等内部及び関係者に周知することが求められる。

また保守を行う際には、サーバ上の OS や DBMS などで製品出荷時に設定されている管理者 ID(例えば

➢

Administrator)などは使わず、各保守担当者の ID を設けて、管理者権限を付与する等、保守した者が特

定できるようにすることも求められる。

10.2 リモートメンテナンスにおける安全管理対策

➢

リモートメンテナンスの採用においては、業務効率を高めることが化が期待されるものの、物理的なアクセスをへ

ないで、外部と内部ネットワークを接続するため、攻撃者にとって「正規のルートを装って侵入できる絶好の裏口」

となり、サイバー攻撃脅威にさらされやすくの起点となり得る。、機密性・完全性・可用性を損なうリスクの顕在

化が指摘される。

➢

リモートメンテナンスにおけるリスクとしては、認証・アクセス管理に関するリスク、通信経路・接続方式に起因する

リスク、システム・ツール関連のリスク、人的・運用関連のリスク等が指摘される。これらのリスクについては、医療

情報システム全体に共通するとしても想定されるものであるため、本ガイドラインで示す対策を適切に講じること

が求められる。

➢

そのうえでまた、リモートメンテナンスにおいてでは、システムの管理者権限を要用する場合があり、いられることか

ら高いリスクが認められるを伴うことから、下記の対策を行うことが求められる。

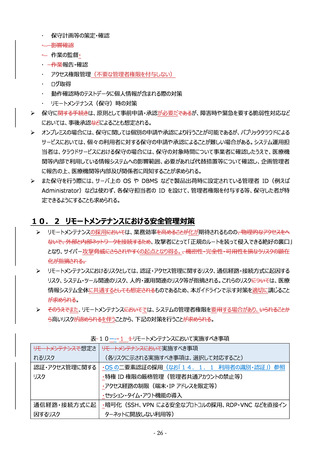

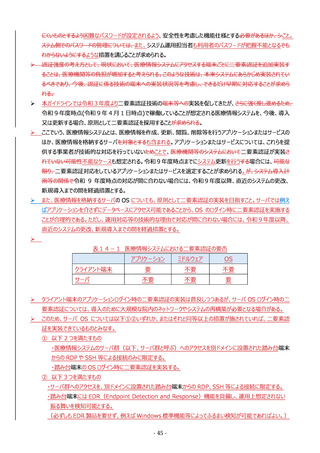

表 10ー--1 1 リモートメンテナンスにおいて実施すべき事項

リモートメンテナンスで想定さ

リモートメンテナンスにおいて実施すべき事項

れるリスク

(各リスクに示される実施すべき事項は、選択して対応すること)

認証・アクセス管理に関する

・OS の二要素認証の採用(なお「14.1.1 利用者の識別・認証」)参照

リスク

・特権 ID 権限の厳格管理(管理者共通アカウントの禁止等)

・アクセス経路の制限(端末・IP アドレスを限定等)

・セッション・タイム・アウト機能の導入

通信経路・接続方式に起

・暗号化(SSH、VPN による安全なプロトコルの採用、RDP・VNC などを直接イン

因するリスク

ターネットに開放しない利用等)

- 26 -

保守計画等の策定・確認

影響確認

作業の監督・

作業報告・確認

アクセス権限管理(不要な管理者権限を付与しない)

ログ取得

動作確認時のテストデータに個人情報が含まれる際の対策

リモートメンテナンス(保守)時の対策

保守に関する手続きは、原則として事前申請・承認が必要だであるが、障害時や緊急を要する脆弱性対応など

➢

においては、事後承認などによることも想定される。

オンプレミスの場合には、保守に関しては個別の申請や承認により行うことが可能であるが、パブリッククラウドによる

➢

サービスにおいては、個々の利用者に対する保守の申請や承認によることが難しい場合がある。システム運用担

当者は、クラウドサービスにおける保守の場合には、保守の対象時間について事業者に確認したうえで、医療機

関等内部で利用している情報システムへの影響範囲、必要があれば代替措置等について確認し、企画管理者

に報告の上、医療機関等内部及び関係者に周知することが求められる。

また保守を行う際には、サーバ上の OS や DBMS などで製品出荷時に設定されている管理者 ID(例えば

➢

Administrator)などは使わず、各保守担当者の ID を設けて、管理者権限を付与する等、保守した者が特

定できるようにすることも求められる。

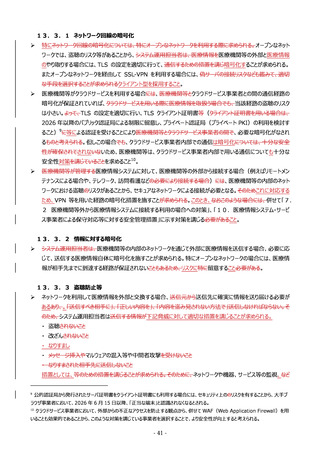

10.2 リモートメンテナンスにおける安全管理対策

➢

リモートメンテナンスの採用においては、業務効率を高めることが化が期待されるものの、物理的なアクセスをへ

ないで、外部と内部ネットワークを接続するため、攻撃者にとって「正規のルートを装って侵入できる絶好の裏口」

となり、サイバー攻撃脅威にさらされやすくの起点となり得る。、機密性・完全性・可用性を損なうリスクの顕在

化が指摘される。

➢

リモートメンテナンスにおけるリスクとしては、認証・アクセス管理に関するリスク、通信経路・接続方式に起因する

リスク、システム・ツール関連のリスク、人的・運用関連のリスク等が指摘される。これらのリスクについては、医療

情報システム全体に共通するとしても想定されるものであるため、本ガイドラインで示す対策を適切に講じること

が求められる。

➢

そのうえでまた、リモートメンテナンスにおいてでは、システムの管理者権限を要用する場合があり、いられることか

ら高いリスクが認められるを伴うことから、下記の対策を行うことが求められる。

表 10ー--1 1 リモートメンテナンスにおいて実施すべき事項

リモートメンテナンスで想定さ

リモートメンテナンスにおいて実施すべき事項

れるリスク

(各リスクに示される実施すべき事項は、選択して対応すること)

認証・アクセス管理に関する

・OS の二要素認証の採用(なお「14.1.1 利用者の識別・認証」)参照

リスク

・特権 ID 権限の厳格管理(管理者共通アカウントの禁止等)

・アクセス経路の制限(端末・IP アドレスを限定等)

・セッション・タイム・アウト機能の導入

通信経路・接続方式に起

・暗号化(SSH、VPN による安全なプロトコルの採用、RDP・VNC などを直接イン

因するリスク

ターネットに開放しない利用等)

- 26 -