よむ、つかう、まなぶ。

【資料2-4】システム運用編(案) (49 ページ)

出典

| 公開元URL | https://www.mhlw.go.jp/stf/newpage_71572.html |

| 出典情報 | 健康・医療・介護情報利活用検討会 医療等情報利活用ワーキンググループ(第29回 3/17)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

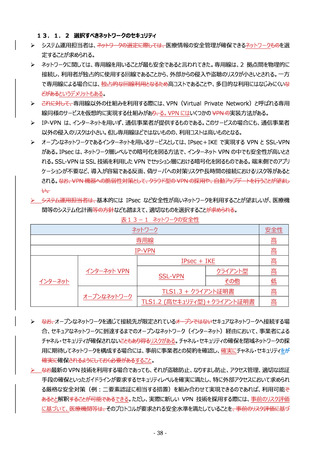

いて確認すること。また、し、システム関連事業者からサービス仕様適合開示書などの必要な情報提供を受けて、

責任分界を含めた具体的な運用を取り決めることが求められる。

➢

なお、VPN 機器への脆弱性対策として、クラウド型 VPN の採用や、自動アップデートに対応した製品を選定する

ことが望ましい。

➢

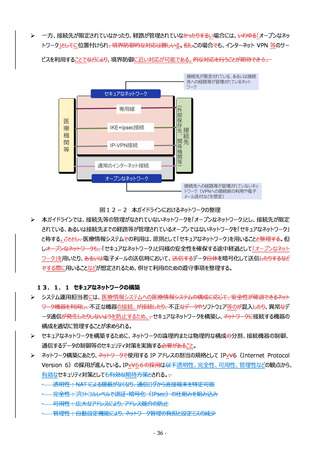

医療機関等がクラウドサービスを利用する場合、事業者との間の通信経路が暗号化されていれば、当該経路の

盗聴のリスクは小さい。TLS の設定を適切に行い、TLS クライアント証明書による認証を受けることにより通信経

路のセキュリティは確保されるが、クラウドサービス事業者内部での通信について、十分な安全性は保証されない。

医療機関等は、クラウドサービス事業者内部で用いるの通信について、暗号化等十分な安全性を講じていること

を求めること 。

➢

医療機関等が管理する医療情報システムに対して、外部から接続する場合(リモートメンテナンス、テレワーク等)

には、医療機関等の内部のネットワークにおける盗聴のリスクも考慮し VPN 等を用いたセキュアなネットワークによ

る接続を要する。このとき、併せて「7.2 医療機関等外から医療情報システムに接続する利用の場合への対

策」、「10.医療情報システム・サービス事業者による保守対応等に対する安全管理措置」に示す対策を講じ

ること。

➢

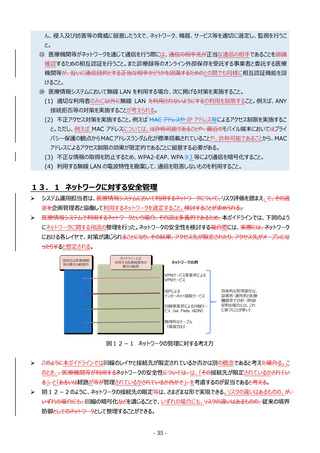

なお、システム運用担当者は医療情報システムが利用するネットワークを選定した際に、そネットワークの管理や非

常時の対応など、具体的な技術的な対応に関する内容について、ネットワークを提供する電気通信事業者や、

情報システム・サービスを提供する事業者との間での責任分界の範囲を明らかにしたうえで、企画管理者に報告

することが求められる。

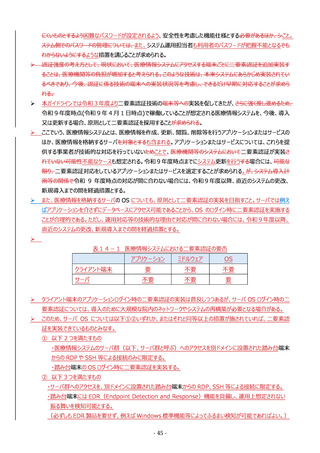

13.2 不正な通信の検知や遮断、監視

➢

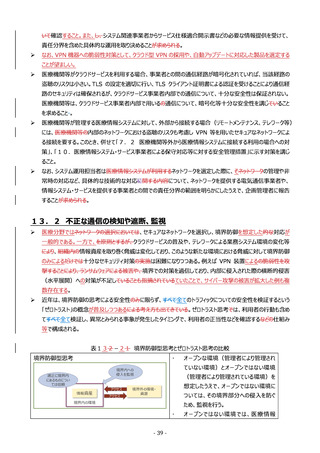

医療分野ではネットワークの選択においては、セキュアなネットワークを選択し、境界防御を想定した的な対応が

一般的である。一方で、を原則とするが、クラウドサービスの普及や、テレワークによる業務システム環境の変化等

により、組織内の情報資産を取り巻く脅威は変化しており、このような新たな環境における脅威に対して境界防御

のみによるだけでは十分なセキュリティ対策の実施は困難になりつつある。例えば VPN 装置によるの脆弱性を攻

撃することにより、ランサムウェアによる被害や、境界での対策を過信しており、内部に侵入された際の横断的侵害

(水平展開)への対策が不足していることも指摘されているていたことで、サイバー攻撃の被害が拡大した例も複

数存在する。

➢

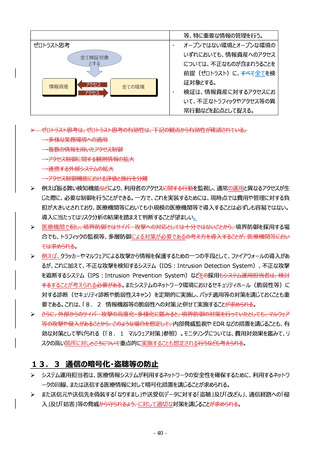

近年は、境界防御の思考による安全性のみに限らず、すべて全てのトラフィックについての安全性を検証するという

「ゼロトラスト」の概念が普及しつつあるによる考え方も出てきている。ゼロトラスト思考では、利用者の行動も含め

てすべて全て検証し、異常とみられる事象が発生したタイミングで、利用者の正当性などを確認するなどの仕組み

等で構成される。

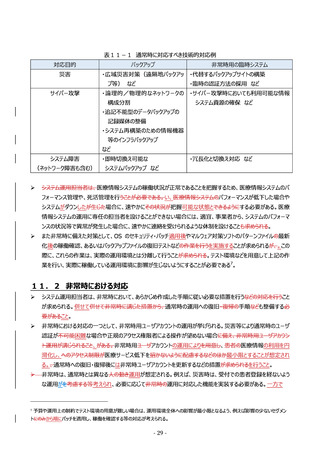

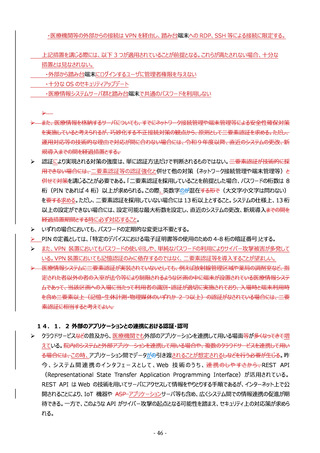

表132-21 境界防御型思考とゼロトラスト思考の比較

境界防御型思考

ていない環境)とオープンではない環境

境界内への

侵入を監視

適正に境界内

にあるものについ

ては信頼

情報資産

アクセス

アクセス

オープンな環境(管理者により管理され

(管理者により管理されている環境)を

想定したうえで、オープンではない環境に

境界外の環境・

資源

ついては、その境界部分への侵入を防ぐ

境界内の環境

ため、監視を行う。

- 39 -

オープンではない環境では、医療情報

責任分界を含めた具体的な運用を取り決めることが求められる。

➢

なお、VPN 機器への脆弱性対策として、クラウド型 VPN の採用や、自動アップデートに対応した製品を選定する

ことが望ましい。

➢

医療機関等がクラウドサービスを利用する場合、事業者との間の通信経路が暗号化されていれば、当該経路の

盗聴のリスクは小さい。TLS の設定を適切に行い、TLS クライアント証明書による認証を受けることにより通信経

路のセキュリティは確保されるが、クラウドサービス事業者内部での通信について、十分な安全性は保証されない。

医療機関等は、クラウドサービス事業者内部で用いるの通信について、暗号化等十分な安全性を講じていること

を求めること 。

➢

医療機関等が管理する医療情報システムに対して、外部から接続する場合(リモートメンテナンス、テレワーク等)

には、医療機関等の内部のネットワークにおける盗聴のリスクも考慮し VPN 等を用いたセキュアなネットワークによ

る接続を要する。このとき、併せて「7.2 医療機関等外から医療情報システムに接続する利用の場合への対

策」、「10.医療情報システム・サービス事業者による保守対応等に対する安全管理措置」に示す対策を講じ

ること。

➢

なお、システム運用担当者は医療情報システムが利用するネットワークを選定した際に、そネットワークの管理や非

常時の対応など、具体的な技術的な対応に関する内容について、ネットワークを提供する電気通信事業者や、

情報システム・サービスを提供する事業者との間での責任分界の範囲を明らかにしたうえで、企画管理者に報告

することが求められる。

13.2 不正な通信の検知や遮断、監視

➢

医療分野ではネットワークの選択においては、セキュアなネットワークを選択し、境界防御を想定した的な対応が

一般的である。一方で、を原則とするが、クラウドサービスの普及や、テレワークによる業務システム環境の変化等

により、組織内の情報資産を取り巻く脅威は変化しており、このような新たな環境における脅威に対して境界防御

のみによるだけでは十分なセキュリティ対策の実施は困難になりつつある。例えば VPN 装置によるの脆弱性を攻

撃することにより、ランサムウェアによる被害や、境界での対策を過信しており、内部に侵入された際の横断的侵害

(水平展開)への対策が不足していることも指摘されているていたことで、サイバー攻撃の被害が拡大した例も複

数存在する。

➢

近年は、境界防御の思考による安全性のみに限らず、すべて全てのトラフィックについての安全性を検証するという

「ゼロトラスト」の概念が普及しつつあるによる考え方も出てきている。ゼロトラスト思考では、利用者の行動も含め

てすべて全て検証し、異常とみられる事象が発生したタイミングで、利用者の正当性などを確認するなどの仕組み

等で構成される。

表132-21 境界防御型思考とゼロトラスト思考の比較

境界防御型思考

ていない環境)とオープンではない環境

境界内への

侵入を監視

適正に境界内

にあるものについ

ては信頼

情報資産

アクセス

アクセス

オープンな環境(管理者により管理され

(管理者により管理されている環境)を

想定したうえで、オープンではない環境に

境界外の環境・

資源

ついては、その境界部分への侵入を防ぐ

境界内の環境

ため、監視を行う。

- 39 -

オープンではない環境では、医療情報