よむ、つかう、まなぶ。

【資料2-4】システム運用編(案) (48 ページ)

出典

| 公開元URL | https://www.mhlw.go.jp/stf/newpage_71572.html |

| 出典情報 | 健康・医療・介護情報利活用検討会 医療等情報利活用ワーキンググループ(第29回 3/17)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

13.1.2 選択すべきネットワークのセキュリティ

➢

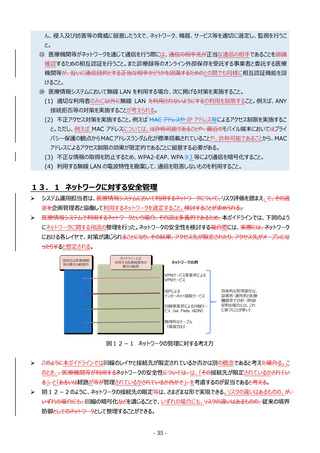

システム運用担当者は、ネットワークの選定に際しては、医療情報の安全管理が確保できるネットワークものを選

定することが求められる。

➢

ネットワークに関しては、専用線を用いることが最も安全であると言われてきた。専用線は、2 拠点間を物理的に

接続し、利用者が独占的に使用する回線であることから、外部からの侵入や盗聴のリスクが小さいとされる。一方

で専用線による場合には、独占的な回線利用となるため高コストであることや、多目的な利用にはなじみにくいな

どがあるというデメリットもある。

➢

これに対して、専用線以外の仕組みを利用する際には、VPN(Virtual Private Network)と呼ばれる専用

線同様のサービスを仮想的に実現する仕組みがあり、る。VPN にはいくつかの VPN の実装方法がある。

➢

IP-VPN は、インターネットを用いず、通信事業者が提供するものである。このサービスの場合にも、通信事業者

以外の侵入のリスクは小さい。但し専用線ほどではないものの、利用コストは高いものとなる。

➢

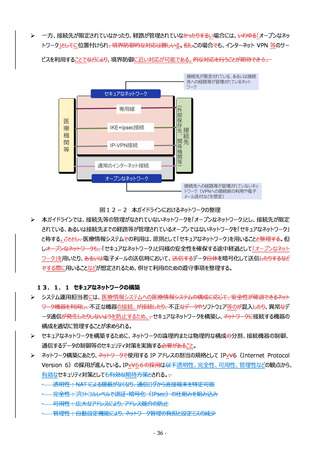

オープンなネットワークであるインターネットを用いるサービスとしては、IPsec+IKE で実現する VPN と SSL-VPN

がある。IPsec は、ネットワーク層レベルでの暗号化を図る方法で、インターネット VPN の中でも安全性が高いとさ

れる。SSL-VPN は SSL 技術を利用した VPN でセッション層における暗号化を図るものである。端末側でのアプリ

ケーションが不要など、導入が容易である反面、偽サーバへの対策リスクや長時間の接続におけるリスク等があると

される。なお、VPN 機器への脆弱性対策として、クラウド型の VPN の採用や、自動アップデートを行うことが望まし

い。

➢

システム運用担当者は、基本的には IPsec など安全性が高いネットワークを利用することが望ましいが、医療機

関等のシステム化計画等の方針なども踏まえて、適切なものを選択することが求められる。

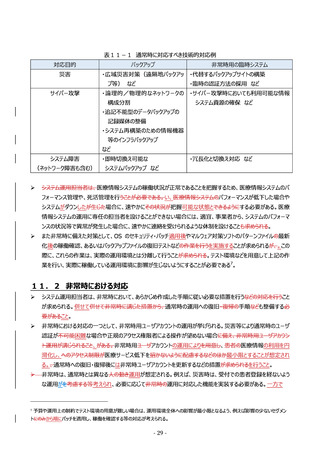

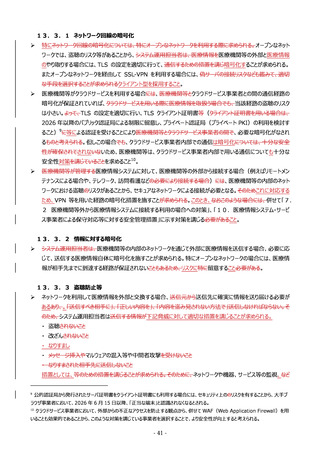

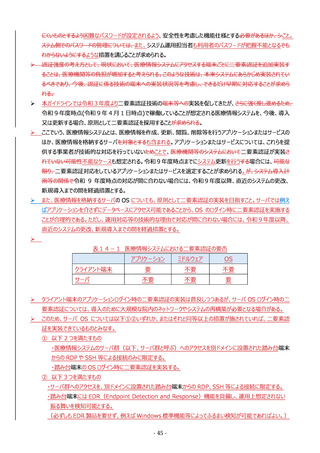

表13-1 ネットワークの安全性

ネットワーク

安全性

専用線

高

IP-VPN

高

IPsec + IKE

インターネット VPN

SSL-VPN

インターネット

オープンなネットワーク

➢

高

クライアント型

高

その他

低

TLS1.3 + クライアント証明書

高

TLS1.2 (高セキュリティ型)+クライアント証明書

高

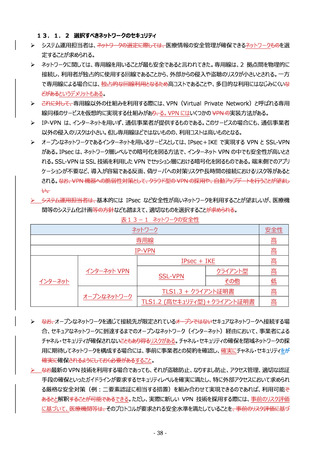

なお、オープンなネットワークを通じて接続先が限定されているオープンではないセキュアなネットワークへ接続する場

合、セキュアなネットワークに到達するまでのオープンなネットワーク(インターネット)経由において、事業者による

チャネル・セキュリティが確保されないこともあり得るリスクがある。チャネル・セキュリティの確保を閉域ネットワークの採

用に期待してネットワークを構成する場合には、事前に事業者との契約を確認し、確実にチャネル・セキュリティをが

確実に確保されるようにしておく必要があるすること。

➢

なお最新の VPN 技術を利用する場合であっても、それが盗聴防止、なりすまし防止、アクセス管理、適切な認証

手段の確保といったガイドラインが要求するセキュリティレベルを確実に満たし、特に外部アクセスにおいて求められ

る厳格な安全対策(例:二要素認証に相当する措置)を組み合わせて実現できるのであれば、利用可能で

あるとと解釈することが可能であるできる。ただし、実際に新しい VPN 技術を採用する際には、事前のリスク評価

に基づいて、医療機関等は、そのプロトコルが要求される安全水準を満たしていることを、事前のリスク評価に基づ

- 38 -

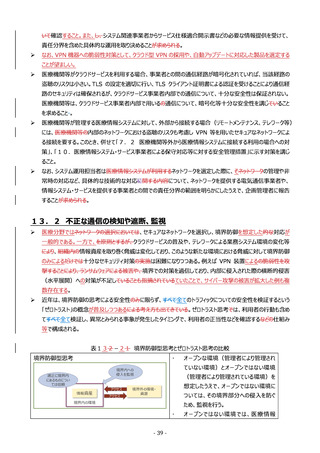

➢

システム運用担当者は、ネットワークの選定に際しては、医療情報の安全管理が確保できるネットワークものを選

定することが求められる。

➢

ネットワークに関しては、専用線を用いることが最も安全であると言われてきた。専用線は、2 拠点間を物理的に

接続し、利用者が独占的に使用する回線であることから、外部からの侵入や盗聴のリスクが小さいとされる。一方

で専用線による場合には、独占的な回線利用となるため高コストであることや、多目的な利用にはなじみにくいな

どがあるというデメリットもある。

➢

これに対して、専用線以外の仕組みを利用する際には、VPN(Virtual Private Network)と呼ばれる専用

線同様のサービスを仮想的に実現する仕組みがあり、る。VPN にはいくつかの VPN の実装方法がある。

➢

IP-VPN は、インターネットを用いず、通信事業者が提供するものである。このサービスの場合にも、通信事業者

以外の侵入のリスクは小さい。但し専用線ほどではないものの、利用コストは高いものとなる。

➢

オープンなネットワークであるインターネットを用いるサービスとしては、IPsec+IKE で実現する VPN と SSL-VPN

がある。IPsec は、ネットワーク層レベルでの暗号化を図る方法で、インターネット VPN の中でも安全性が高いとさ

れる。SSL-VPN は SSL 技術を利用した VPN でセッション層における暗号化を図るものである。端末側でのアプリ

ケーションが不要など、導入が容易である反面、偽サーバへの対策リスクや長時間の接続におけるリスク等があると

される。なお、VPN 機器への脆弱性対策として、クラウド型の VPN の採用や、自動アップデートを行うことが望まし

い。

➢

システム運用担当者は、基本的には IPsec など安全性が高いネットワークを利用することが望ましいが、医療機

関等のシステム化計画等の方針なども踏まえて、適切なものを選択することが求められる。

表13-1 ネットワークの安全性

ネットワーク

安全性

専用線

高

IP-VPN

高

IPsec + IKE

インターネット VPN

SSL-VPN

インターネット

オープンなネットワーク

➢

高

クライアント型

高

その他

低

TLS1.3 + クライアント証明書

高

TLS1.2 (高セキュリティ型)+クライアント証明書

高

なお、オープンなネットワークを通じて接続先が限定されているオープンではないセキュアなネットワークへ接続する場

合、セキュアなネットワークに到達するまでのオープンなネットワーク(インターネット)経由において、事業者による

チャネル・セキュリティが確保されないこともあり得るリスクがある。チャネル・セキュリティの確保を閉域ネットワークの採

用に期待してネットワークを構成する場合には、事前に事業者との契約を確認し、確実にチャネル・セキュリティをが

確実に確保されるようにしておく必要があるすること。

➢

なお最新の VPN 技術を利用する場合であっても、それが盗聴防止、なりすまし防止、アクセス管理、適切な認証

手段の確保といったガイドラインが要求するセキュリティレベルを確実に満たし、特に外部アクセスにおいて求められ

る厳格な安全対策(例:二要素認証に相当する措置)を組み合わせて実現できるのであれば、利用可能で

あるとと解釈することが可能であるできる。ただし、実際に新しい VPN 技術を採用する際には、事前のリスク評価

に基づいて、医療機関等は、そのプロトコルが要求される安全水準を満たしていることを、事前のリスク評価に基づ

- 38 -