よむ、つかう、まなぶ。

【資料2-4】システム運用編(案) (50 ページ)

出典

| 公開元URL | https://www.mhlw.go.jp/stf/newpage_71572.html |

| 出典情報 | 健康・医療・介護情報利活用検討会 医療等情報利活用ワーキンググループ(第29回 3/17)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

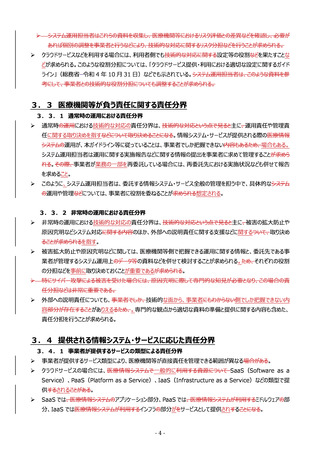

等、特に重要な情報の管理を行う。

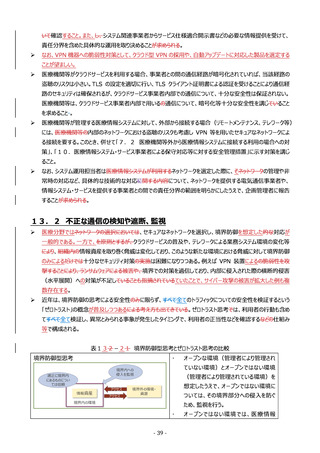

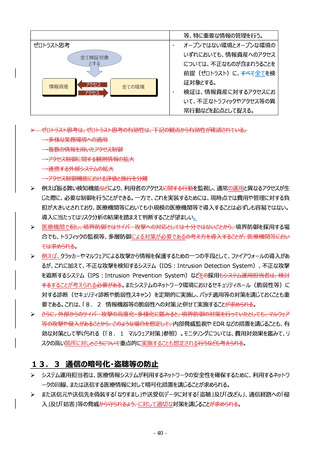

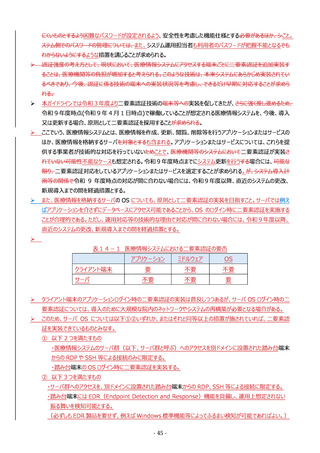

ゼロトラスト思考

オープンではない環境とオープンな環境の

いずれにおいても、情報資産へのアクセス

全て検証対象

とする

については、不正なものが含まれうることを

前提(ゼロトラスト)に、すべて全てを検

情報資産

アクセス

証対象とする。

全ての環境

アクセス

検証は、情報資産に対するアクセスにお

いて、不正なトラフィックやアクセス等の異

常行動などを起点として捉える。

➢

ゼロトラスト思考は、ゼロトラスト思考の有効性は、下記の観点から有効性が確認されている。

・多様な業務環境への適用

・複数の情報を用いたアクセス制御

・アクセス制御に関する観測情報の拡大

・連携する外部システムの拡大

・アクセス制御機能における評価と施行を分離

➢

例えば振る舞い検知機能などにより、利用者のアクセスに関する行動を監視し、通常の運用と異なるアクセスが生

じた際に、必要な制御を行うことができる。一方で、これを実装するためには、現時点では費用や管理に対する負

担が大きいとされており、医療機関等においても小規模の医療機関等で導入することは必ずしも容易ではない。

導入に当たってはリスク分析の結果を踏まえて判断することが望ましい。

➢

医療機関で但し、境界防御ではサイバー攻撃への対応としては十分ではないことから、境界防御を採用する場

合でも、トラフィックの監視等、多層防御による対策が必要であるの考え方を導入することが、医療機関等におい

ては求められる。

➢

例えば、クラッカーやマルウェアによる攻撃から情報を保護するための一つの手段として、ファイアウォールの導入があ

るが、これに加えて、不正な攻撃を検知するシステム(IDS:Intrusion Detection System)、不正な攻撃

を遮断するシステム(IPS:Intrusion Prevention System)などをの採用もシステム運用担当者は、検討

するすることが考えられる必要がある。またシステムのネットワーク環境におけるセキュリティホール(脆弱性等)に

対する診断(セキュリティ診断や脆弱性スキャン)を定期的に実施し、パッチ適用等の対策を講じておくことも重

要である。これは、「8.2 情報機器等の脆弱性への対策」と併せて実施することが求められる。

➢

さらに、外部からのサイバー攻撃の高度化・多様化に鑑みると、境界防御の対策を行っていたとしても、マルウェア

等の攻撃や侵入があることから、このような場合を想定して、内部脅威監視や EDR などの措置を講じることも、有

効な対策として挙げられる(「8.1 マルウェア対策」参照)。モニタリングについては、費用対効果を鑑みて、リ

スクの高い箇所に対しところについて重点的に実施することも想定される行うなども考えられる。

13.3 通信の暗号化・盗聴等の防止

➢

システム運用担当者は、医療情報システムが利用するネットワークの安全性を確保するために、利用するネットワ

ークの回線、または送信する医療情報に対して暗号化措置を講じることが求められる。

➢

また送信元や送信先を偽装する「なりすまし」や送受信データに対する「盗聴」及び「改ざん」、通信経路への「侵

入」及び「妨害」等の脅威から守られるよう、に対して適切な対策を講じることが求められる。

- 40 -

ゼロトラスト思考

オープンではない環境とオープンな環境の

いずれにおいても、情報資産へのアクセス

全て検証対象

とする

については、不正なものが含まれうることを

前提(ゼロトラスト)に、すべて全てを検

情報資産

アクセス

証対象とする。

全ての環境

アクセス

検証は、情報資産に対するアクセスにお

いて、不正なトラフィックやアクセス等の異

常行動などを起点として捉える。

➢

ゼロトラスト思考は、ゼロトラスト思考の有効性は、下記の観点から有効性が確認されている。

・多様な業務環境への適用

・複数の情報を用いたアクセス制御

・アクセス制御に関する観測情報の拡大

・連携する外部システムの拡大

・アクセス制御機能における評価と施行を分離

➢

例えば振る舞い検知機能などにより、利用者のアクセスに関する行動を監視し、通常の運用と異なるアクセスが生

じた際に、必要な制御を行うことができる。一方で、これを実装するためには、現時点では費用や管理に対する負

担が大きいとされており、医療機関等においても小規模の医療機関等で導入することは必ずしも容易ではない。

導入に当たってはリスク分析の結果を踏まえて判断することが望ましい。

➢

医療機関で但し、境界防御ではサイバー攻撃への対応としては十分ではないことから、境界防御を採用する場

合でも、トラフィックの監視等、多層防御による対策が必要であるの考え方を導入することが、医療機関等におい

ては求められる。

➢

例えば、クラッカーやマルウェアによる攻撃から情報を保護するための一つの手段として、ファイアウォールの導入があ

るが、これに加えて、不正な攻撃を検知するシステム(IDS:Intrusion Detection System)、不正な攻撃

を遮断するシステム(IPS:Intrusion Prevention System)などをの採用もシステム運用担当者は、検討

するすることが考えられる必要がある。またシステムのネットワーク環境におけるセキュリティホール(脆弱性等)に

対する診断(セキュリティ診断や脆弱性スキャン)を定期的に実施し、パッチ適用等の対策を講じておくことも重

要である。これは、「8.2 情報機器等の脆弱性への対策」と併せて実施することが求められる。

➢

さらに、外部からのサイバー攻撃の高度化・多様化に鑑みると、境界防御の対策を行っていたとしても、マルウェア

等の攻撃や侵入があることから、このような場合を想定して、内部脅威監視や EDR などの措置を講じることも、有

効な対策として挙げられる(「8.1 マルウェア対策」参照)。モニタリングについては、費用対効果を鑑みて、リ

スクの高い箇所に対しところについて重点的に実施することも想定される行うなども考えられる。

13.3 通信の暗号化・盗聴等の防止

➢

システム運用担当者は、医療情報システムが利用するネットワークの安全性を確保するために、利用するネットワ

ークの回線、または送信する医療情報に対して暗号化措置を講じることが求められる。

➢

また送信元や送信先を偽装する「なりすまし」や送受信データに対する「盗聴」及び「改ざん」、通信経路への「侵

入」及び「妨害」等の脅威から守られるよう、に対して適切な対策を講じることが求められる。

- 40 -