よむ、つかう、まなぶ。

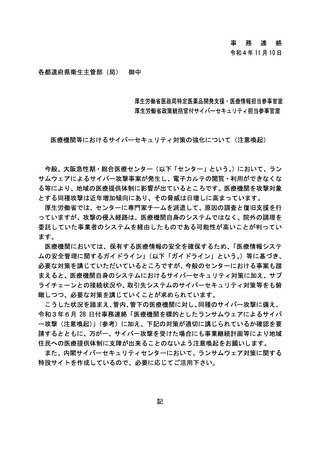

医療機関等におけるサイバーセキュリティ対策の強化について(注意喚起)(令和4年11月10日) (53 ページ)

出典

| 公開元URL | https://www.mhlw.go.jp/stf/seisakunitsuite/bunya/kenkou_iryou/iryou/johoka/cyber-security.html |

| 出典情報 | 医療機関等におけるサイバーセキュリティ対策の強化について(注意喚起)(11/10付 事務連絡)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

IMDRF/CYBER WG/N60FINAL:2020

CVD に関する詳細については、協調的な脆弱性の開示に関する CERT®ガイド(CERT®

Guide to Coordinated Vulnerability Disclosure)を参照すると良い。

6.3.2

規制当局

規制当局は、製造業者及び脆弱性の発見者と連携して、脆弱性の評価、影響分析、緩和

策の作成と実施を支援すると共に、最終的に悪用のリスクを緩和するために公衆への遅

滞のない情報共有を促進する。CVD はベストプラクティスの一部であるため、この情

報共有には、必要に応じてグローバルコミュニケーションも含まれる。

6.3.3

脆弱性の発見者(セキュリティ研究者及びその他を含む)

脆弱性が発見された場合、関連する製造業者又は適切な行政機関等、調整を担う第三者

機関に直接報告することが望ましい。その後、製造業者は脆弱性発見者と連携して、脆

弱性の調査及び必要な対応を行った後、脆弱性の一般開示について相互に調整する。米

国商務省電気通信情報局(National Telecommunications and Information Administration:

NTIA) の 「 脆 弱 性開 示 に 関す る 特 性と対 応 : NTIA Awareness and Adoption Group

(NTIA 認識・導入グループ)による調査報告書(2016 年 12 月)」において、開示の

調整については、製造業者が脆弱性発見者の報告に対して速やかに対応し、且つ未対応

の当該脆弱性を利用した攻撃の証拠がない場合、発見者は修正又はその他の緩和策が作

成されるまで非開示とすることとなっている。発見者が修正以前に脆弱性を開示した場

合、発見者と製造業者は、ヘルスケアプロバイダや患者等、自社製品を安全且つセキュ

アに運用する立場にあるユーザに向けて、可能性のある全ての緩和策について説明する。

6.4

脆弱性の修正

脆弱性の修正に関連する対応は、患者危害のリスクを低減するために重要である。修正

には、患者への通知を含む広範な対応を含んでも良い。そのため、幾つかの責任関係者

グループが、このプロセスにおいて極めて重要な役割を果たしている。これらの役割に

ついては以下に詳述する。

6.4.1

医療機器製造業者

a. リスクマネジメント

医療機器のサイバーセキュリティの脆弱性に関する第一の対応は、リスクアセスメント

である。ISO 14971:2019 が規定するリスクマネジメントは、医療機器分野において確

立・成熟した手法である。製造業者及び規制当局等は、リスクマネジメントの手法を適

用して脆弱性によるサイバーセキュリティのリスクを評価し、リスクマネジメントに関

連付けてサイバーセキュリティリスクマネジメントプロセスを確立することによって、

脆弱性が患者の安全性に及ぼす影響を判断することが望ましい。患者安全の観点からは、

十分な根拠を有する脆弱性修正戦略を開発することが合理的である。規制当局と製造業

者は、このアプローチの有効性を高めるため、認識したリスク及び対応の正当性に関す

る情報を必要に応じて共有することが望ましい。修正の優先順位とタイミングはリスク

2020/3/18

Page 28 of 51

30/53 ページ

CVD に関する詳細については、協調的な脆弱性の開示に関する CERT®ガイド(CERT®

Guide to Coordinated Vulnerability Disclosure)を参照すると良い。

6.3.2

規制当局

規制当局は、製造業者及び脆弱性の発見者と連携して、脆弱性の評価、影響分析、緩和

策の作成と実施を支援すると共に、最終的に悪用のリスクを緩和するために公衆への遅

滞のない情報共有を促進する。CVD はベストプラクティスの一部であるため、この情

報共有には、必要に応じてグローバルコミュニケーションも含まれる。

6.3.3

脆弱性の発見者(セキュリティ研究者及びその他を含む)

脆弱性が発見された場合、関連する製造業者又は適切な行政機関等、調整を担う第三者

機関に直接報告することが望ましい。その後、製造業者は脆弱性発見者と連携して、脆

弱性の調査及び必要な対応を行った後、脆弱性の一般開示について相互に調整する。米

国商務省電気通信情報局(National Telecommunications and Information Administration:

NTIA) の 「 脆 弱 性開 示 に 関す る 特 性と対 応 : NTIA Awareness and Adoption Group

(NTIA 認識・導入グループ)による調査報告書(2016 年 12 月)」において、開示の

調整については、製造業者が脆弱性発見者の報告に対して速やかに対応し、且つ未対応

の当該脆弱性を利用した攻撃の証拠がない場合、発見者は修正又はその他の緩和策が作

成されるまで非開示とすることとなっている。発見者が修正以前に脆弱性を開示した場

合、発見者と製造業者は、ヘルスケアプロバイダや患者等、自社製品を安全且つセキュ

アに運用する立場にあるユーザに向けて、可能性のある全ての緩和策について説明する。

6.4

脆弱性の修正

脆弱性の修正に関連する対応は、患者危害のリスクを低減するために重要である。修正

には、患者への通知を含む広範な対応を含んでも良い。そのため、幾つかの責任関係者

グループが、このプロセスにおいて極めて重要な役割を果たしている。これらの役割に

ついては以下に詳述する。

6.4.1

医療機器製造業者

a. リスクマネジメント

医療機器のサイバーセキュリティの脆弱性に関する第一の対応は、リスクアセスメント

である。ISO 14971:2019 が規定するリスクマネジメントは、医療機器分野において確

立・成熟した手法である。製造業者及び規制当局等は、リスクマネジメントの手法を適

用して脆弱性によるサイバーセキュリティのリスクを評価し、リスクマネジメントに関

連付けてサイバーセキュリティリスクマネジメントプロセスを確立することによって、

脆弱性が患者の安全性に及ぼす影響を判断することが望ましい。患者安全の観点からは、

十分な根拠を有する脆弱性修正戦略を開発することが合理的である。規制当局と製造業

者は、このアプローチの有効性を高めるため、認識したリスク及び対応の正当性に関す

る情報を必要に応じて共有することが望ましい。修正の優先順位とタイミングはリスク

2020/3/18

Page 28 of 51

30/53 ページ