よむ、つかう、まなぶ。

【資料2-2】経営管理編(案) (6 ページ)

出典

| 公開元URL | https://www.mhlw.go.jp/stf/newpage_71572.html |

| 出典情報 | 健康・医療・介護情報利活用検討会 医療等情報利活用ワーキンググループ(第29回 3/17)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

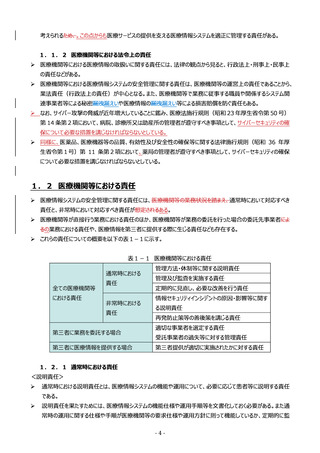

1.3 委託における責任.................................................................................... - 6 1.3.1

委託(第三者委託)における責任 ................................................................. - 6 -

1.3.2

委託(第三者委託)における責任分界 ........................................................... - 7 -

1.4 第三者提供における責任 ........................................................................... - 7 -

2.リスク評価を踏まえた管理 ....................................................................... - 8 2.1 医療情報システムにおけるリスク評価の実施...................................................... - 8 -

2.2 リスク評価を踏まえた判断 .......................................................................... - 9 2.2.1

リスク評価を踏まえたリスク管理 ................................................................. - 9 -

2.2.2

情報セキュリティマネジメントシステム(ISMS:Information Security Management

System)の実践 ......................................................................................................... - 9 2.2.3

リスク分析を踏まえた要求仕様適合性の管理 .................................................. - 9 -

3.安全管理全般(統制、設計、管理等) ...................................................... - 10 3.1 統制 .................................................................................................. - 11 3.1.1 情報セキュリティ対策のための統制 .................................................................... - 11 3.1.2

医療情報システムにおける統制上の留意点 ................................................... - 11 -

3.2 設計 .................................................................................................. - 12 3.2.1

情報セキュリティ方針を踏まえた情報セキュリティ対策の整備.......................... - 12 -

3.2.2

情報セキュリティ対策を踏まえた訓練・教育 ................................................ - 12 -

3.3 安全管理対策の管理 .............................................................................. - 13 3.3.1

安全管理状況の自己点検 .......................................................................... - 13 -

3.3.2

情報セキュリティ監査 ............................................................................. - 13 -

3.4 情報セキュリティインシデントへの対策と対応 ..................................................... - 13 3.4.1

事業継続計画(BCP:Business Continuity Plan)の整備と訓練 ......................... - 13 -

3.4.2

情報共有・支援、情報収集 ....................................................................... - 14 -

3.4.3

情報セキュリティインシデントへの対応体制 ................................................ - 14 -

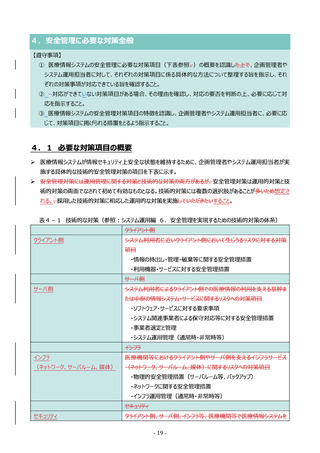

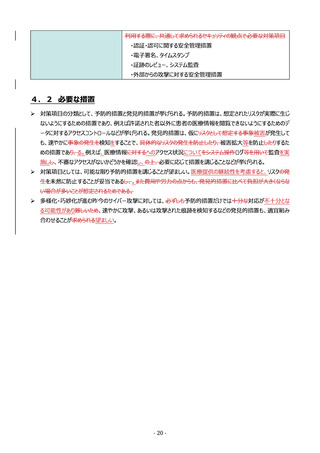

4.安全管理に必要な対策全般 ................................................................... - 16 v

委託(第三者委託)における責任 ................................................................. - 6 -

1.3.2

委託(第三者委託)における責任分界 ........................................................... - 7 -

1.4 第三者提供における責任 ........................................................................... - 7 -

2.リスク評価を踏まえた管理 ....................................................................... - 8 2.1 医療情報システムにおけるリスク評価の実施...................................................... - 8 -

2.2 リスク評価を踏まえた判断 .......................................................................... - 9 2.2.1

リスク評価を踏まえたリスク管理 ................................................................. - 9 -

2.2.2

情報セキュリティマネジメントシステム(ISMS:Information Security Management

System)の実践 ......................................................................................................... - 9 2.2.3

リスク分析を踏まえた要求仕様適合性の管理 .................................................. - 9 -

3.安全管理全般(統制、設計、管理等) ...................................................... - 10 3.1 統制 .................................................................................................. - 11 3.1.1 情報セキュリティ対策のための統制 .................................................................... - 11 3.1.2

医療情報システムにおける統制上の留意点 ................................................... - 11 -

3.2 設計 .................................................................................................. - 12 3.2.1

情報セキュリティ方針を踏まえた情報セキュリティ対策の整備.......................... - 12 -

3.2.2

情報セキュリティ対策を踏まえた訓練・教育 ................................................ - 12 -

3.3 安全管理対策の管理 .............................................................................. - 13 3.3.1

安全管理状況の自己点検 .......................................................................... - 13 -

3.3.2

情報セキュリティ監査 ............................................................................. - 13 -

3.4 情報セキュリティインシデントへの対策と対応 ..................................................... - 13 3.4.1

事業継続計画(BCP:Business Continuity Plan)の整備と訓練 ......................... - 13 -

3.4.2

情報共有・支援、情報収集 ....................................................................... - 14 -

3.4.3

情報セキュリティインシデントへの対応体制 ................................................ - 14 -

4.安全管理に必要な対策全般 ................................................................... - 16 v