よむ、つかう、まなぶ。

【資料2-5】保守委託機関編(案) (19 ページ)

出典

| 公開元URL | https://www.mhlw.go.jp/stf/newpage_71572.html |

| 出典情報 | 健康・医療・介護情報利活用検討会 医療等情報利活用ワーキンググループ(第29回 3/17)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

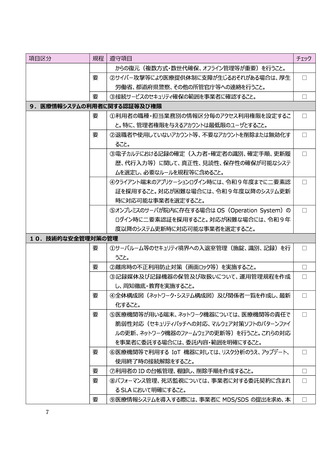

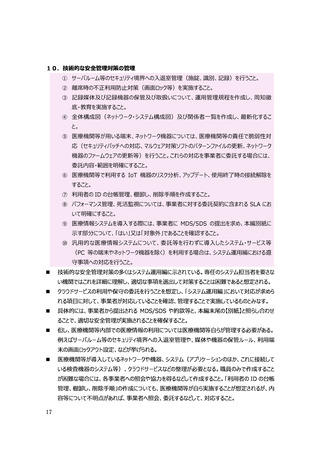

医療機関等が用いる端末、ネットワーク機器については、不定期にセキュリティパッチや、マルウェア

◼

対策ソフトのパターンファイルなどが公表され、その内容に従って更新することが求められる。上記のセ

キュリティ対応について事業者に委託していない

(特に C 等の医療機関等が自ら購入したも

の)には、医療機関等が自ら対応する必要がある。事業者に委託している

には、委託する内

容や範囲を明確にし、対応の漏れがないようにすること。実際には、端末は OS の自動アップデート

を適用することや、可能な限りセキュリティアップデートを保守契約に含めて事業者の責任範囲とす

ることが考えられる。ネットワーク機器については、クラウド型 V N、自動アップデートを採用することが

望ましい。

医療機関等で IoT 機器を利用する際には、外部 続点が追加されることも想定されるため、十分

◼

なリスク分析が必要となる。この際もアップデートを可能な限り事業者に委託することや、自動アップ

デート等を採用することが望ましい。また、断続的に利用するシステムが外部と常時

続されている

状態となることでサイバー攻撃リスクが高まり、実際に攻撃を受 る事例も発生している。外部との

続は必要時の に限定すること。

事業者が提供するサービスにお る「パフォーマンス管理、死活監視」については、一般的に事業者

◼

が対応するものと想定される。一方で、サービスや委託内容によっては、この旨が不明瞭なサービス

も存在するため、委託を行う

◼

には、SLA 等において明確にすること。

医 療 情 報 シ ス テ ム を 事 業 者 か ら 導 入 し 、 運 用 な ど を委 託 し て い る

には、可能な限り

M S/S S(製造業者/サービス事業者による医療情報セキュリティ開示

)(厚生労働省標

準規格 「HS040「製造業者/サービス事業者による医療情報セキュリティ開示

」ガイド」)11、を

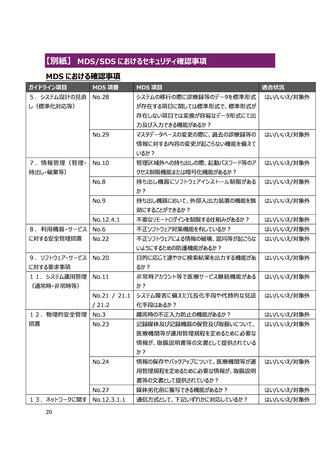

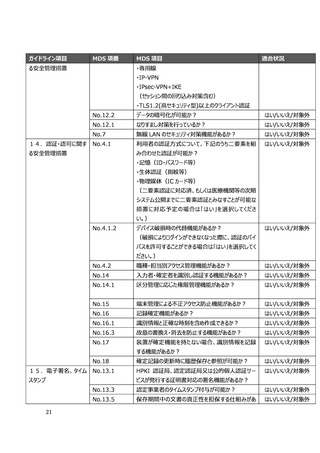

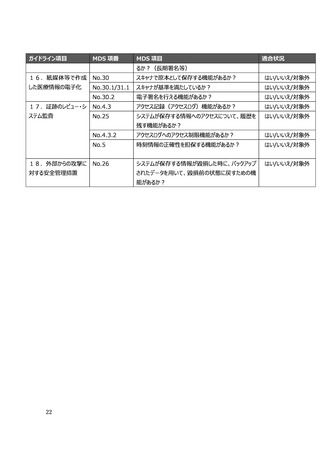

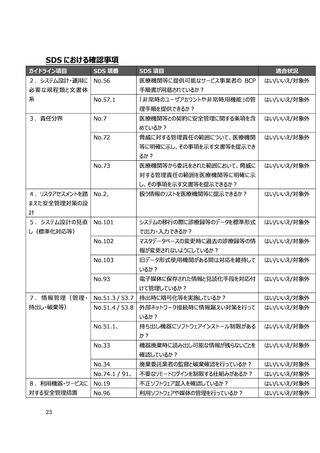

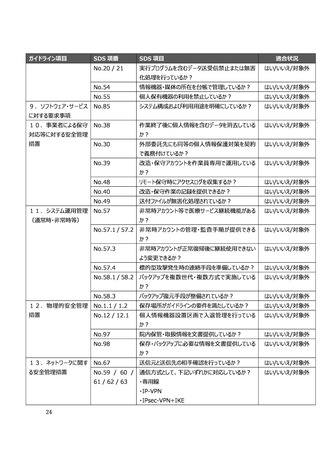

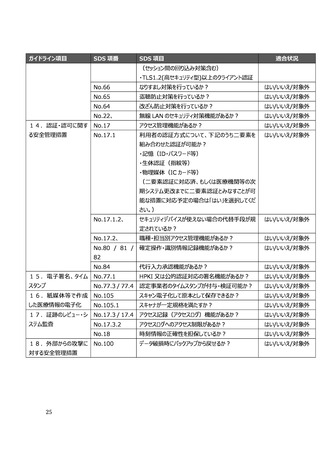

事業者から入手すること。このうち、本編末尾の【別紙】で示す M S/S S の項目について十分に

対応できている必要がある。【別紙】のすべてにおいて「はい」または「対象外」となっている事業者を

選定すること。

「いいえ」が選 されている M S/S S を含む事業者を選定する

い

は、

や、約 に十分な記 がな

項目について十分なリスク評価、リスク対応を実施し、立入検査や監査等の際に適

切な説明が可能な状態とすること。

事業者に委託せず、医療機関等が自らシステムを構築して利用する

◼

く責任が生まれる。このような

には、保守管理をしてい

には、本編の対象とはならず、システム運用編に示す遵守事項を

十分に確認し、自ら対策を講じること。

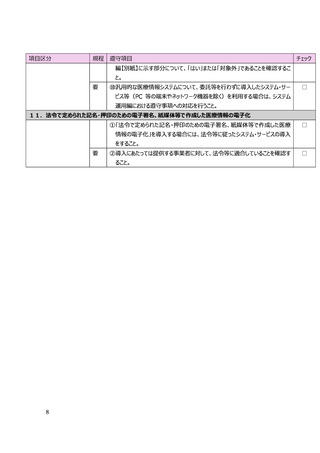

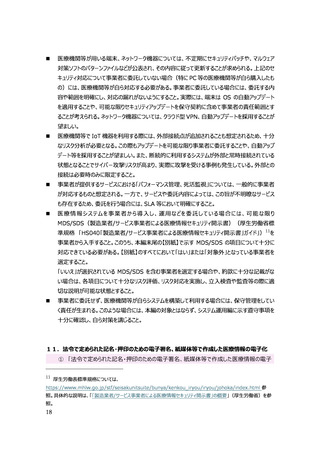

11.法令で定められた記名・押印のための電子署名、紙媒体等で作成した医療情報の電子化

① 「法令で定められた記名・押印のための電子署名、紙媒体等で作成した医療情報の電子

11

、 厚生労働表標準規格については、

https://www.mhlw.go.jp/stf/seisakunitsuite/bunya/kenkou_iryou/iryou/johoka/index.html 参

照。具体的な説明は、「「製造業者/サービス事業者による医療情報セキュリティ開示

照。

18

」の概要」(厚生労働省)を参

◼

対策ソフトのパターンファイルなどが公表され、その内容に従って更新することが求められる。上記のセ

キュリティ対応について事業者に委託していない

(特に C 等の医療機関等が自ら購入したも

の)には、医療機関等が自ら対応する必要がある。事業者に委託している

には、委託する内

容や範囲を明確にし、対応の漏れがないようにすること。実際には、端末は OS の自動アップデート

を適用することや、可能な限りセキュリティアップデートを保守契約に含めて事業者の責任範囲とす

ることが考えられる。ネットワーク機器については、クラウド型 V N、自動アップデートを採用することが

望ましい。

医療機関等で IoT 機器を利用する際には、外部 続点が追加されることも想定されるため、十分

◼

なリスク分析が必要となる。この際もアップデートを可能な限り事業者に委託することや、自動アップ

デート等を採用することが望ましい。また、断続的に利用するシステムが外部と常時

続されている

状態となることでサイバー攻撃リスクが高まり、実際に攻撃を受 る事例も発生している。外部との

続は必要時の に限定すること。

事業者が提供するサービスにお る「パフォーマンス管理、死活監視」については、一般的に事業者

◼

が対応するものと想定される。一方で、サービスや委託内容によっては、この旨が不明瞭なサービス

も存在するため、委託を行う

◼

には、SLA 等において明確にすること。

医 療 情 報 シ ス テ ム を 事 業 者 か ら 導 入 し 、 運 用 な ど を委 託 し て い る

には、可能な限り

M S/S S(製造業者/サービス事業者による医療情報セキュリティ開示

)(厚生労働省標

準規格 「HS040「製造業者/サービス事業者による医療情報セキュリティ開示

」ガイド」)11、を

事業者から入手すること。このうち、本編末尾の【別紙】で示す M S/S S の項目について十分に

対応できている必要がある。【別紙】のすべてにおいて「はい」または「対象外」となっている事業者を

選定すること。

「いいえ」が選 されている M S/S S を含む事業者を選定する

い

は、

や、約 に十分な記 がな

項目について十分なリスク評価、リスク対応を実施し、立入検査や監査等の際に適

切な説明が可能な状態とすること。

事業者に委託せず、医療機関等が自らシステムを構築して利用する

◼

く責任が生まれる。このような

には、保守管理をしてい

には、本編の対象とはならず、システム運用編に示す遵守事項を

十分に確認し、自ら対策を講じること。

11.法令で定められた記名・押印のための電子署名、紙媒体等で作成した医療情報の電子化

① 「法令で定められた記名・押印のための電子署名、紙媒体等で作成した医療情報の電子

11

、 厚生労働表標準規格については、

https://www.mhlw.go.jp/stf/seisakunitsuite/bunya/kenkou_iryou/iryou/johoka/index.html 参

照。具体的な説明は、「「製造業者/サービス事業者による医療情報セキュリティ開示

照。

18

」の概要」(厚生労働省)を参