よむ、つかう、まなぶ。

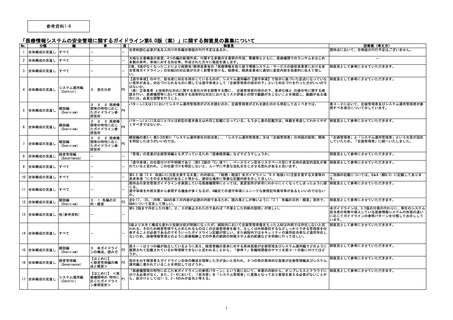

【参考資料1-9】「医療情報システムの安全管理に関するガイドライン第6.0版(案)」に関する御意見の募集について (14 ページ)

出典

| 公開元URL | https://www.mhlw.go.jp/stf/newpage_33201.html |

| 出典情報 | 健康・医療・介護情報利活用検討会医療等情報利活用ワーキンググループ(第17回 5/24)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

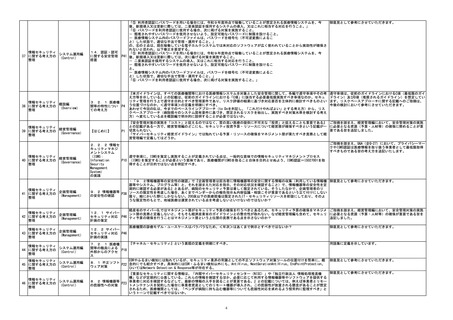

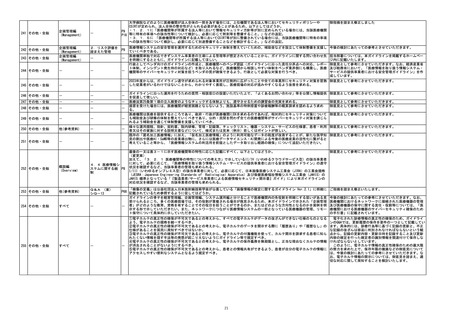

情報セキュリティ

138 に関する考え方の -

整理

-

-

情報セキュリティ

概説編

139 に関する考え方の

(Overview)

整理

2.3 医療情報シ

P2

ステムの範囲

情報セキュリティ

概説編

140 に関する考え方の

(Overview)

整理

2.3 医療情報シ

P2

ステムの範囲

情報セキュリティ

141 に関する考え方の 他(参考資料)

整理

[特集] 医療機関

等におけるサイ

-

バーセキュリティ

(案)

情報セキュリティ

142 に関する考え方の 他(参考資料)

整理

Q&A (案)

情報セキュリティ

経営管理編

143 に関する考え方の

(Governance)

整理

情報セキュリティ

システム運用編

144 に関する考え方の

(Control)

整理

情報セキュリティ

システム運用編

145 に関する考え方の

(Control)

整理

情報セキュリティ

146 に関する考え方の すべて

整理

147

148

外部委託、外部

サービスの利用

外部委託、外部

サービスの利用

概説編

(Overview)

企画管理編

(Management)

-

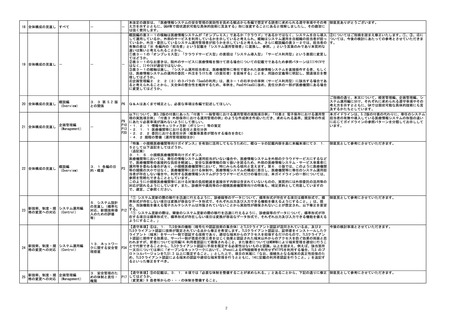

本改定の趣旨に則り本文中に具体的技術を記載することを極力避け、Q&Aに例示するに留めることを徹底すべきであることか

御意見として参考にさせていただきます。

ら、システム運用編において以下の各項目に記載された具体的技術的手段についてQ&Aに移し、当該項目では方法の一例を一

般論として記載できる範囲に留めるよう記載を修正してはどうか。

・13.【遵守事項】④:「採用する認証手段は」以降の具体的技術に関する記載を削除

・13.【遵守事項】⑥:IPSec、HTTPS、TLS、クライアント証明書等の技術用語を廃し、「オープンなネットワークにおいて

仮想専用線(VPN)を用いる場合には、安全性の高い暗号を用い、セッション間の回り込み等による攻撃に対して適切な対策を

実施すること。」など一般的な事項のみを記載するように変更。

・【遵守事項】⑬:WPA2-AES、WPA2-TKIP等の技術用語を廃し、「医療情報システムにおいて無線LANを利用する場合、適切な利

用者以外に無線LANを利用されないようにし、不正な情報の取得を防止するため適切な暗号化を施し、通信が阻害されることの

ないようにすること。」など一般的な事項のみを記載。

・13.1.2:技術解説的文書である、第2、第3、第4段落を全て廃し、第5、第6を「システム運用担当者は、適切な仮想専

用線(VPN)を選定する、あるいは、事前に事業者との契約を確認するなどし、チャネル・セキュリティが確実に確保されるよ

うにしておく必要がある。」など一般的な事項のみを記載。

・13.2:ゼロトラスト思考に関する一般的解説文書である表12-1及び第1、第2段落及び最終段落を廃し、タイトルに即し

「医療情報システムと外部情報ネットワークとの境界においてだけではなく、情報システム内部においても、適切なリスク分析

に基づき、トラフィックの監視等の対策を講じることが重要である。」など一般的事項のみを記載。

・13.3.1:TLS、SSL-VPN等の技術用語を廃するよう変更。

・14【遵守事項】⑤:認証を強固にする技術の一つに過ぎず、かつ、システム運用上の多大な障害になり得る二要素認証を遵

守事項とするのは適切で無いことから削除。

・14.1.1:二要素認証を過大評価している第5段落以降を廃止、「二要素認証等の認証強度が強いとされる認証方式を導

入する事も求められる。」等に変更。

・14.1.2:外部アプリケーションとの連携方式はRESTに限られないことから、「昨今、システム間連携の」以降の文を廃

し、第2段落の「API連携の」を「外部アプリケーションとの接続時の」に変更。

情報セキュリティを確保する上での医療情報システムの範囲は、会計を扱うシステムも各種の医療機器も含めて適切に管理する 御意見として参考にさせていただきます。なお、医療機器に

必要があることから、最初の一文は「本ガイドラインが対象とする医療情報システムは、医療情報を保存するシステムだけでは ついては、別途「医療機器のサイバーセキュリティ導入に関

なく、当該情報システムに接続される医療機器を含め、医療情報を扱う情報システム全般を想定する。」としてはどうか。

する手引書」(令和5年3月31日薬生機審発0331第11号・薬

生安発0331第4号)等を踏まえた対応が必要となります。

2パラのなお書きは、「なお、医療情報を含まない患者への費用請求に関する情報しか取り扱わない会計・経理システム等は、 御意見として参考にさせていただきます。

システム単体では、本ガイドラインにおける医療情報システムには含まれないが、医療情報を扱う情報システムと接続する限り

においては、本ガイドラインの安全管理の対象に含まれる。」としてはどうか。

「[特集]医療機関等におけるサイバーセキュリティ(案)」に記載されている事項は、「企画管理者」や「担当者 または システ 昨今医療機関を対象としたランサムウェア等のサイバー攻撃

ム運用管理者」が当然読まねばならない他の情報セキュリティ文書に預け、廃するのが適切ではないか。

事案が発生し、その脅威が高まっていることから、本特集に

おいては、ガイドライン中のサイバーセキュリティに関係す

る部分を要約するとともに、具体例を盛り込むことで、医療

機関等の対策に役立てていただくべく作成したものであり、

原案通りとさせていただきます。

Q&Aにおいて一般的な情報セキュリティに関する事項については記載せず、医療情報システムの安全管理や医療分野における 今後の検討にあたっての参考とさせていただきます。

情報セキュリティ特有の事項に絞った記述にすることが適切ではないか。

情報セキュリティインシデントが対応した場合は、利用しているシステム関連事業者とは関係の無い情報セキュリティインシデ

3.4.3 情報セ

ント対応の専門家が入り中立的な意見を取り入れ、復旧のコストと期間が短くなるような判断をする体制を取るように促す一文

キュリティインシ

P18 を記載してはどうか。

デントへの対応体

制

昨今多くの被害を出しているVPN装置に対しての必要な対策を促すべく、「インターネットもしくは、フレッツ網、多くの加入

13.ネットワー

者のあるIP-VPNで利用するVPN機器は常に脆弱性を残さないように、更新が公開されてすぐに適応する必要があります。また、

クに関する安全管 P34 安易なパスワードや標準のパスワード、ITベンダーが設置したパスワードが容易なものであった場合は変更をする必要がありま

理措置

す。」等を追記してはどうか。

不正アクセス対策を強化すべく、【遵守事項】⑬に以下を含ませてはどうか。

13.ネットワー

(記載案)

クに関する安全管 P35 「不正な情報の取得防止と接続制限ため、WPA3,WPA2-EnterpriseもしくはWPA2-PSK(AES/TKIP)により通信を暗号化すること。

理措置

パスワードは14文字以上の大文字小文字数字記号を含むパスワードを付けること。」

患者個人の情報に関するものについて外部保存を認める記録等が示されていたりするが、クラウドといっても外部の事業者であ

-

- り、そこにデータを置く事は、個人情報保護・セキュリティ的に問題となるものであり、全体的に、個人情報を含む医療情報シ

ステムのデータについては、クラウドには存在させないべきと考える。

「医療情報システム・サービス事業者に一部の業務を委託する方が、結果として安価でより安全な情報セキュリティ対策を講じ

ることが可能となることも…」

4.7 医療情報の

P10 とあるが、高価でもより安全な方を採用するべきと考えると”安価”という言葉は削除が望ましいのではないか。また、サービ

外部保存

ス事業者にコストダウンを強要しているようにも読み取れ、結果として委託先の手抜きのきっかけになることが危惧されガイド

ラインの主旨から外れてしまう。

7.安全管理のた

めの人的管理

御意見として参考にさせていただきます。

御意見として参考にさせていただきます。

御意見として参考にさせていただきます。

御意見として参考にさせていただきます。

ご指摘踏まえ修正いたします。

遵守事項-⑥-[f. プライバシーマーク認定又はISMS認証を取得していること]は、経産省・総務省の2省GLで最低限のセキュリ ご指摘を踏まえ、QAにおいて、プライバシーマークやISMS認

ティ適格性に該当しているため、取得要件を最低限必要のものとして確認すべきという位置づけにしないと現行の2省GLとの整 証は医療情報を取り扱う事業者として最低限取得すべきもの

P28 合が取れない。そのうえで、最低限の適格性を満たす事業者のセキュリティ成熟度として、⑥にあるその他の資格要件等が定義 である旨の考え方を追記いたします。

されるべきであり、そうでないなら、2省GLとの整合性が取れていないロジックの合理性をしっかり本ガイドラインで説明すべ

き。

14

138 に関する考え方の -

整理

-

-

情報セキュリティ

概説編

139 に関する考え方の

(Overview)

整理

2.3 医療情報シ

P2

ステムの範囲

情報セキュリティ

概説編

140 に関する考え方の

(Overview)

整理

2.3 医療情報シ

P2

ステムの範囲

情報セキュリティ

141 に関する考え方の 他(参考資料)

整理

[特集] 医療機関

等におけるサイ

-

バーセキュリティ

(案)

情報セキュリティ

142 に関する考え方の 他(参考資料)

整理

Q&A (案)

情報セキュリティ

経営管理編

143 に関する考え方の

(Governance)

整理

情報セキュリティ

システム運用編

144 に関する考え方の

(Control)

整理

情報セキュリティ

システム運用編

145 に関する考え方の

(Control)

整理

情報セキュリティ

146 に関する考え方の すべて

整理

147

148

外部委託、外部

サービスの利用

外部委託、外部

サービスの利用

概説編

(Overview)

企画管理編

(Management)

-

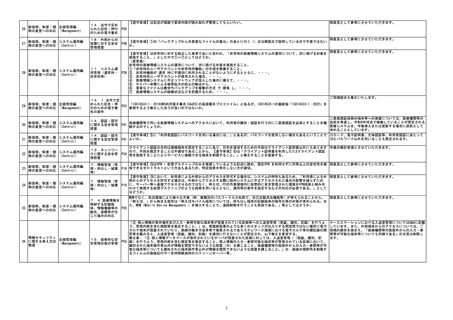

本改定の趣旨に則り本文中に具体的技術を記載することを極力避け、Q&Aに例示するに留めることを徹底すべきであることか

御意見として参考にさせていただきます。

ら、システム運用編において以下の各項目に記載された具体的技術的手段についてQ&Aに移し、当該項目では方法の一例を一

般論として記載できる範囲に留めるよう記載を修正してはどうか。

・13.【遵守事項】④:「採用する認証手段は」以降の具体的技術に関する記載を削除

・13.【遵守事項】⑥:IPSec、HTTPS、TLS、クライアント証明書等の技術用語を廃し、「オープンなネットワークにおいて

仮想専用線(VPN)を用いる場合には、安全性の高い暗号を用い、セッション間の回り込み等による攻撃に対して適切な対策を

実施すること。」など一般的な事項のみを記載するように変更。

・【遵守事項】⑬:WPA2-AES、WPA2-TKIP等の技術用語を廃し、「医療情報システムにおいて無線LANを利用する場合、適切な利

用者以外に無線LANを利用されないようにし、不正な情報の取得を防止するため適切な暗号化を施し、通信が阻害されることの

ないようにすること。」など一般的な事項のみを記載。

・13.1.2:技術解説的文書である、第2、第3、第4段落を全て廃し、第5、第6を「システム運用担当者は、適切な仮想専

用線(VPN)を選定する、あるいは、事前に事業者との契約を確認するなどし、チャネル・セキュリティが確実に確保されるよ

うにしておく必要がある。」など一般的な事項のみを記載。

・13.2:ゼロトラスト思考に関する一般的解説文書である表12-1及び第1、第2段落及び最終段落を廃し、タイトルに即し

「医療情報システムと外部情報ネットワークとの境界においてだけではなく、情報システム内部においても、適切なリスク分析

に基づき、トラフィックの監視等の対策を講じることが重要である。」など一般的事項のみを記載。

・13.3.1:TLS、SSL-VPN等の技術用語を廃するよう変更。

・14【遵守事項】⑤:認証を強固にする技術の一つに過ぎず、かつ、システム運用上の多大な障害になり得る二要素認証を遵

守事項とするのは適切で無いことから削除。

・14.1.1:二要素認証を過大評価している第5段落以降を廃止、「二要素認証等の認証強度が強いとされる認証方式を導

入する事も求められる。」等に変更。

・14.1.2:外部アプリケーションとの連携方式はRESTに限られないことから、「昨今、システム間連携の」以降の文を廃

し、第2段落の「API連携の」を「外部アプリケーションとの接続時の」に変更。

情報セキュリティを確保する上での医療情報システムの範囲は、会計を扱うシステムも各種の医療機器も含めて適切に管理する 御意見として参考にさせていただきます。なお、医療機器に

必要があることから、最初の一文は「本ガイドラインが対象とする医療情報システムは、医療情報を保存するシステムだけでは ついては、別途「医療機器のサイバーセキュリティ導入に関

なく、当該情報システムに接続される医療機器を含め、医療情報を扱う情報システム全般を想定する。」としてはどうか。

する手引書」(令和5年3月31日薬生機審発0331第11号・薬

生安発0331第4号)等を踏まえた対応が必要となります。

2パラのなお書きは、「なお、医療情報を含まない患者への費用請求に関する情報しか取り扱わない会計・経理システム等は、 御意見として参考にさせていただきます。

システム単体では、本ガイドラインにおける医療情報システムには含まれないが、医療情報を扱う情報システムと接続する限り

においては、本ガイドラインの安全管理の対象に含まれる。」としてはどうか。

「[特集]医療機関等におけるサイバーセキュリティ(案)」に記載されている事項は、「企画管理者」や「担当者 または システ 昨今医療機関を対象としたランサムウェア等のサイバー攻撃

ム運用管理者」が当然読まねばならない他の情報セキュリティ文書に預け、廃するのが適切ではないか。

事案が発生し、その脅威が高まっていることから、本特集に

おいては、ガイドライン中のサイバーセキュリティに関係す

る部分を要約するとともに、具体例を盛り込むことで、医療

機関等の対策に役立てていただくべく作成したものであり、

原案通りとさせていただきます。

Q&Aにおいて一般的な情報セキュリティに関する事項については記載せず、医療情報システムの安全管理や医療分野における 今後の検討にあたっての参考とさせていただきます。

情報セキュリティ特有の事項に絞った記述にすることが適切ではないか。

情報セキュリティインシデントが対応した場合は、利用しているシステム関連事業者とは関係の無い情報セキュリティインシデ

3.4.3 情報セ

ント対応の専門家が入り中立的な意見を取り入れ、復旧のコストと期間が短くなるような判断をする体制を取るように促す一文

キュリティインシ

P18 を記載してはどうか。

デントへの対応体

制

昨今多くの被害を出しているVPN装置に対しての必要な対策を促すべく、「インターネットもしくは、フレッツ網、多くの加入

13.ネットワー

者のあるIP-VPNで利用するVPN機器は常に脆弱性を残さないように、更新が公開されてすぐに適応する必要があります。また、

クに関する安全管 P34 安易なパスワードや標準のパスワード、ITベンダーが設置したパスワードが容易なものであった場合は変更をする必要がありま

理措置

す。」等を追記してはどうか。

不正アクセス対策を強化すべく、【遵守事項】⑬に以下を含ませてはどうか。

13.ネットワー

(記載案)

クに関する安全管 P35 「不正な情報の取得防止と接続制限ため、WPA3,WPA2-EnterpriseもしくはWPA2-PSK(AES/TKIP)により通信を暗号化すること。

理措置

パスワードは14文字以上の大文字小文字数字記号を含むパスワードを付けること。」

患者個人の情報に関するものについて外部保存を認める記録等が示されていたりするが、クラウドといっても外部の事業者であ

-

- り、そこにデータを置く事は、個人情報保護・セキュリティ的に問題となるものであり、全体的に、個人情報を含む医療情報シ

ステムのデータについては、クラウドには存在させないべきと考える。

「医療情報システム・サービス事業者に一部の業務を委託する方が、結果として安価でより安全な情報セキュリティ対策を講じ

ることが可能となることも…」

4.7 医療情報の

P10 とあるが、高価でもより安全な方を採用するべきと考えると”安価”という言葉は削除が望ましいのではないか。また、サービ

外部保存

ス事業者にコストダウンを強要しているようにも読み取れ、結果として委託先の手抜きのきっかけになることが危惧されガイド

ラインの主旨から外れてしまう。

7.安全管理のた

めの人的管理

御意見として参考にさせていただきます。

御意見として参考にさせていただきます。

御意見として参考にさせていただきます。

御意見として参考にさせていただきます。

ご指摘踏まえ修正いたします。

遵守事項-⑥-[f. プライバシーマーク認定又はISMS認証を取得していること]は、経産省・総務省の2省GLで最低限のセキュリ ご指摘を踏まえ、QAにおいて、プライバシーマークやISMS認

ティ適格性に該当しているため、取得要件を最低限必要のものとして確認すべきという位置づけにしないと現行の2省GLとの整 証は医療情報を取り扱う事業者として最低限取得すべきもの

P28 合が取れない。そのうえで、最低限の適格性を満たす事業者のセキュリティ成熟度として、⑥にあるその他の資格要件等が定義 である旨の考え方を追記いたします。

されるべきであり、そうでないなら、2省GLとの整合性が取れていないロジックの合理性をしっかり本ガイドラインで説明すべ

き。

14