よむ、つかう、まなぶ。

資料1 HIC解析環境の利用にあたり検討すべき事項 (7 ページ)

出典

| 公開元URL | https://www.mhlw.go.jp/stf/shingi2/0000198094_00051.html |

| 出典情報 | 社会保障審議会 医療保険部会・介護保険部会 匿名医療・介護情報等の提供に関する委員会(第8回 6/17)《厚生労働省》 |

ページ画像

ダウンロードした画像を利用する際は「出典情報」を明記してください。

低解像度画像をダウンロード

プレーンテキスト

資料テキストはコンピュータによる自動処理で生成されており、完全に資料と一致しない場合があります。

テキストをコピーしてご利用いただく際は資料と付け合わせてご確認ください。

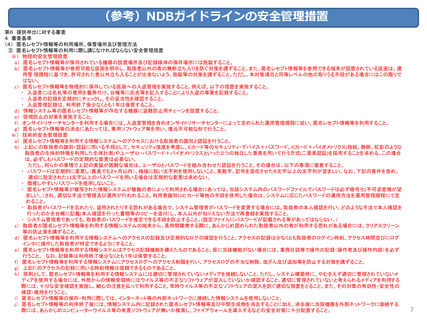

(参考)NDBガイドラインの安全管理措置

第6 提供申出に対する審査

4 審査基準

(4) 匿名レセプト情報等の利用場所、保管場所及び管理方法

③ 匿名レセプト情報等の利用に際し講じなければならない安全管理措置

ⅲ) 物理的安全管理措置

a) 匿名レセプト情報等が保存されている機器の設置場所及び記録媒体の保存場所には施錠すること。

b) 匿名レセプト情報等が参照可能な区画を明示し、取扱者以外の者の無断立ち入りを防ぐ対策を講ずること。また、匿名レセプト情報等を参照できる端末が設置されている区画は、運

用管 理規程に基づき、許可された者以外立ち入ることが出来ないよう、施錠等の対策を講ずること。ただし、本対策項目と同等レベルの他の取りうる手段がある場合にはこの限りで

はない。

c) 匿名レセプト情報等を物理的に保存している区画への入退管理を実施すること。例えば、以下の措置を実施すること。

・ 入退者には名札等の着用を義務付け、台帳等に氏名等を記入することにより入退の事実を記録すること。

・ 入退者の記録を定期的にチェックし、その妥当性を確認すること。

・ 入退管理記録は、利用終了後少なくとも1年は保管すること。

d) 情報システム等の匿名レセプト情報等が存在する機器に盗難防止用チェーンを設置すること。

e) 窃視防止の対策を実施すること。

f) オンサイトリサーチセンターを利用する場合には、入退室管理を含めオンサイトリサーチセンターによって定められた運用管理規程に従い、匿名レセプト情報等を利用すること。

g) 匿名レセプト情報等の消去にあたっては、専用ソフトウェア等を用い、復元不可能な形で行うこと。

ⅳ) 技術的安全管理措置

a) 匿名レセプト情報等を利用する情報システムへのアクセスにおける取扱者の識別と認証を行うこと。

b) 上記a)の取扱者の識別・認証に用いる手段として、セキュリティ強度を考慮し、ICカード等のセキュリティ・デバイス+パスワード、ICカード+バイオメトリクス(指紋、静脈、虹彩のような

取扱者の生体的特徴を利用した生体計測)やユーザID ・パスワード+バイオメトリクスといった2つの独立した要素を用いて行う方式(二要素認証)を採用することを求める。この場合

は、必ずしもパスワードの定期的な変更は必要ない。

ただし、何らかの事情で上記の実装が困難な場合は、ユーザIDとパスワードを組み合わせた認証を行うこと。その場合は、以下の事項に留意すること。

・ パスワードは定期的に変更し(最長でも2ヶ月以内)、極端に短い文字列を使用しないこと。英数字、記号を混在させた8文字以上の文字列が望ましい。なお、下記の要件を含め、

適切に設定された13文字以上のパスワードを用いる場合は定期的な変更は求めない。

・ 類推しやすいパスワードを使用しないこと。

・ 匿名レセプト情報等が複写された情報システムが複数の者によって利用される場合にあっては、当該システム内のパスワードファイルでパスワードは必ず暗号化(不可逆変換が望

ましい。)され、適切な手法で管理及び運用が行われること。利用者識別にIC カード等他の手段を併用した場合は、システムに応じたパスワードの運用方法を運用管理規程にて定

めること。

・ 取扱者がパスワードを忘れたり、盗用されたりする恐れがある場合で、システム管理者がパスワードを変更する場合には、取扱者の本人確認を行い、どのような手法で本人確認を

行ったのかを台帳に記載(本人確認を行った書類等のコピーを添付)し、本人以外が知りえない方法で再登録を実施すること。

・ システム管理者であっても、取扱者のパスワードを推定できる手段を防止すること。(設定ファイルにパスワードが記載される等があってはならない。)

c) 取扱者が匿名レセプト情報等を利用する情報システムの端末から、長時間離席する際に、あらかじめ認められた取扱者以外の者が利用する恐れがある場合には、クリアスクリーン

等の防止策を講ずること。

d) 匿名レセプト情報等を利用する情報システムへのアクセスの記録及び定期的なログの確認を行うこと。アクセスの記録は少なくとも取扱者のログイン時刻、アクセス時間並びにログ

イン中に操作した取扱者が特定できるようにすること。

e) 匿名レセプト情報等を利用する情報システムはアクセス記録機能を備えたものであること。仮に当該機能がない場合には、業務日誌等で操作の記録(操作者及び操作内容)を必ず

行うこと。 なお、記録等は利用終了後少なくとも1年は保管すること。

f) 匿名レセプト情報等を利用する情報システムにアクセスログへのアクセス制限を行い、アクセスログの不当な削除、改ざん及び追加等を防止する対策を講ずること。

g) 上記f)のアクセスの記録に用いる時刻情報は信頼できるものであること。

h) 原則として、匿名レセプト情報等を利用する情報システムには適切に管理されていないメディアを接続しないこと。ただし、システム構築時に、やむをえず適切に管理されていないメ

ディアを使用する場合には、外部からの情報受領時にはウイルス等の不正なソフトウェアが混入していないか確認すること。適切に管理されていないと考えられるメディアを利用する

際には、十分な安全確認を実施し、細心の注意を払って利用すること。常時ウイルス等の不正なソフトウェアの混入を防ぐ適切な措置をとること。また、その対策の有効性・安全性の

確認・維持を行うこと。

i) 匿名レセプト情報等の保存・利用に際しては、インターネット等の外部ネットワークに接続した情報システムを使用しないこと。

j) 匿名レセプト情報等の利用終了後には、情報システム内に記録された匿名レセプト情報等及び中間生成物を消去することに加え、消去後に当該機器を外部ネットワークに接続する

際には、あらかじめコンピューターウイルス等の有害ソフトウェアが無いか検索し、ファイアウォールを導入するなどの安全対策に十分配意すること。

7

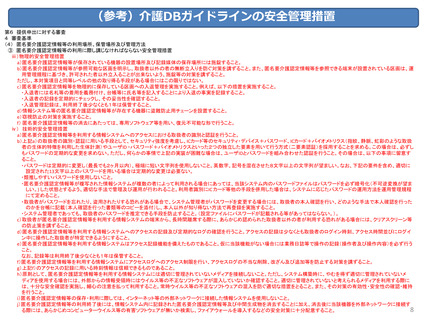

第6 提供申出に対する審査

4 審査基準

(4) 匿名レセプト情報等の利用場所、保管場所及び管理方法

③ 匿名レセプト情報等の利用に際し講じなければならない安全管理措置

ⅲ) 物理的安全管理措置

a) 匿名レセプト情報等が保存されている機器の設置場所及び記録媒体の保存場所には施錠すること。

b) 匿名レセプト情報等が参照可能な区画を明示し、取扱者以外の者の無断立ち入りを防ぐ対策を講ずること。また、匿名レセプト情報等を参照できる端末が設置されている区画は、運

用管 理規程に基づき、許可された者以外立ち入ることが出来ないよう、施錠等の対策を講ずること。ただし、本対策項目と同等レベルの他の取りうる手段がある場合にはこの限りで

はない。

c) 匿名レセプト情報等を物理的に保存している区画への入退管理を実施すること。例えば、以下の措置を実施すること。

・ 入退者には名札等の着用を義務付け、台帳等に氏名等を記入することにより入退の事実を記録すること。

・ 入退者の記録を定期的にチェックし、その妥当性を確認すること。

・ 入退管理記録は、利用終了後少なくとも1年は保管すること。

d) 情報システム等の匿名レセプト情報等が存在する機器に盗難防止用チェーンを設置すること。

e) 窃視防止の対策を実施すること。

f) オンサイトリサーチセンターを利用する場合には、入退室管理を含めオンサイトリサーチセンターによって定められた運用管理規程に従い、匿名レセプト情報等を利用すること。

g) 匿名レセプト情報等の消去にあたっては、専用ソフトウェア等を用い、復元不可能な形で行うこと。

ⅳ) 技術的安全管理措置

a) 匿名レセプト情報等を利用する情報システムへのアクセスにおける取扱者の識別と認証を行うこと。

b) 上記a)の取扱者の識別・認証に用いる手段として、セキュリティ強度を考慮し、ICカード等のセキュリティ・デバイス+パスワード、ICカード+バイオメトリクス(指紋、静脈、虹彩のような

取扱者の生体的特徴を利用した生体計測)やユーザID ・パスワード+バイオメトリクスといった2つの独立した要素を用いて行う方式(二要素認証)を採用することを求める。この場合

は、必ずしもパスワードの定期的な変更は必要ない。

ただし、何らかの事情で上記の実装が困難な場合は、ユーザIDとパスワードを組み合わせた認証を行うこと。その場合は、以下の事項に留意すること。

・ パスワードは定期的に変更し(最長でも2ヶ月以内)、極端に短い文字列を使用しないこと。英数字、記号を混在させた8文字以上の文字列が望ましい。なお、下記の要件を含め、

適切に設定された13文字以上のパスワードを用いる場合は定期的な変更は求めない。

・ 類推しやすいパスワードを使用しないこと。

・ 匿名レセプト情報等が複写された情報システムが複数の者によって利用される場合にあっては、当該システム内のパスワードファイルでパスワードは必ず暗号化(不可逆変換が望

ましい。)され、適切な手法で管理及び運用が行われること。利用者識別にIC カード等他の手段を併用した場合は、システムに応じたパスワードの運用方法を運用管理規程にて定

めること。

・ 取扱者がパスワードを忘れたり、盗用されたりする恐れがある場合で、システム管理者がパスワードを変更する場合には、取扱者の本人確認を行い、どのような手法で本人確認を

行ったのかを台帳に記載(本人確認を行った書類等のコピーを添付)し、本人以外が知りえない方法で再登録を実施すること。

・ システム管理者であっても、取扱者のパスワードを推定できる手段を防止すること。(設定ファイルにパスワードが記載される等があってはならない。)

c) 取扱者が匿名レセプト情報等を利用する情報システムの端末から、長時間離席する際に、あらかじめ認められた取扱者以外の者が利用する恐れがある場合には、クリアスクリーン

等の防止策を講ずること。

d) 匿名レセプト情報等を利用する情報システムへのアクセスの記録及び定期的なログの確認を行うこと。アクセスの記録は少なくとも取扱者のログイン時刻、アクセス時間並びにログ

イン中に操作した取扱者が特定できるようにすること。

e) 匿名レセプト情報等を利用する情報システムはアクセス記録機能を備えたものであること。仮に当該機能がない場合には、業務日誌等で操作の記録(操作者及び操作内容)を必ず

行うこと。 なお、記録等は利用終了後少なくとも1年は保管すること。

f) 匿名レセプト情報等を利用する情報システムにアクセスログへのアクセス制限を行い、アクセスログの不当な削除、改ざん及び追加等を防止する対策を講ずること。

g) 上記f)のアクセスの記録に用いる時刻情報は信頼できるものであること。

h) 原則として、匿名レセプト情報等を利用する情報システムには適切に管理されていないメディアを接続しないこと。ただし、システム構築時に、やむをえず適切に管理されていないメ

ディアを使用する場合には、外部からの情報受領時にはウイルス等の不正なソフトウェアが混入していないか確認すること。適切に管理されていないと考えられるメディアを利用する

際には、十分な安全確認を実施し、細心の注意を払って利用すること。常時ウイルス等の不正なソフトウェアの混入を防ぐ適切な措置をとること。また、その対策の有効性・安全性の

確認・維持を行うこと。

i) 匿名レセプト情報等の保存・利用に際しては、インターネット等の外部ネットワークに接続した情報システムを使用しないこと。

j) 匿名レセプト情報等の利用終了後には、情報システム内に記録された匿名レセプト情報等及び中間生成物を消去することに加え、消去後に当該機器を外部ネットワークに接続する

際には、あらかじめコンピューターウイルス等の有害ソフトウェアが無いか検索し、ファイアウォールを導入するなどの安全対策に十分配意すること。

7